Foram encontradas 16.937 questões.

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de InformaçãoEstruturas Organizacionais de Segurança

- GestãoSGSI

Provas

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: Fênix

Orgão: Pref. São Bernardino-SC

Provas

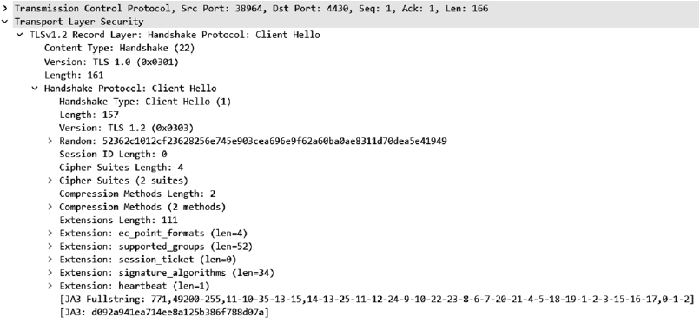

Um pacote de rede foi capturado por uma ferramenta do tipo sniffer, que efetua monitoramento e análise de tráfego. Sobre esse pacote, verificou-se que carrega um segmento TCP, o qual é exibido juntamente com seu payload da seguinte maneira.

Identifica-se que esse payload se refere ao protocolo TLS, sucessor do SSL.

Nesse cenário, pode-se afirmar corretamente que

Provas

A respeito da tecnologia de decifração genérica (Generic Decryption), utilizada em programas antivírus, o código- -alvo malicioso não causa danos ao ambiente real do computador porque

Provas

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Pref. Uberaba-MG

Qual das seguintes alternativas apresenta uma prática recomendada para garantir a segurança da informação em uma organização?

Provas

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Pref. Uberaba-MG

Considerando as políticas de segurança da informação, qual das seguintes alternativas melhor representa a importância da classificação da informação para uma organização?

Provas

Os algoritmos de criptografia simétrica e assimétrica desempenham papéis fundamentais na segurança da informação. Com isso, identifique a alternativa que exemplifica corretamente o uso de criptografia simétrica e assimétrica em sistemas de segurança da informação.

Provas

Os conceitos de autenticação, autorização e auditoria de logs são fundamentais para garantir a segurança em sistemas de TI. Selecione a alternativa que descreve corretamente a funcionalidade e integração desses mecanismos em um sistema seguro.

Provas

Caderno Container