Foram encontradas 16.975 questões.

Sobre aplicativos de segurança, assinale a alternativa que não corresponde a funções básicas de uma aplicação Antivírus.

Provas

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Para criação de um sistema de backup em que a capacidade da unidade de armazenamento do backup é limitada e o tempo gasto para realizar o backup seja mínimo, qual das alternativas apresenta a técnica de backup mais recomendada para o caso?

Provas

Marque a alternativa que corresponde às principais características de uma rede Intranet.

Provas

Considere a afirmativa: “É um vírus de computador que usa uma chave pública gerada pelo autor para criptografar um dado ‘D’ que reside no sistema alvo, feito de forma que ‘D’ pode ser recuperado apenas pelo autor do vírus (assumindo que nenhum backup recente exista)”. Marque a alternativa que mais se adequa ao tipo de malware citado na afirmação.

Provas

O Instituto de Engenheiros Eletricistas e Eletrônicos (IEEE) é uma organização profissional que define diversos protocolos utilizados na área de tecnologia. Qual o padrão da IEEE tipicamente utilizado para redes de computadores?

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Dos algoritmos, sistemas, ou protocolos para criptografia, assinale a alternativa que não contém um exemplo de Criptografia de Chave Pública.

Provas

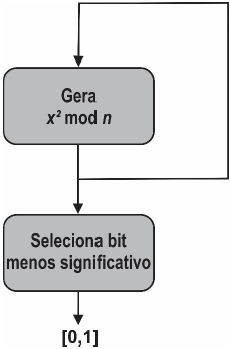

O diagrama a seguir representa um modelo para geração de números pseudoaleatórios seguros, que representa, na sua essência, um algoritmo criptográfico utilizado em segurança de sistemas.

O diagrama apresentado é descrito como:

Provas

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Pref. Vitória Conquista-BA

Qual dos seguintes métodos NÃO é eficaz para proteger um website contra ataques Cross-Site Scripting (XSS)?

Provas

Julgue os próximos itens, relativos a segurança da informação e becape.

I O becape de arquivos de um computador deve ser armazenado exclusivamente em discos externos, mídias, pendrives ou outros equipamentos, por meio de sincronização.

II O procedimento de becape salva a cópia de todos os arquivos do usuário, impossibilitando a seleção de arquivos específicos.

III A habilitação de criptografia em becapes armazenados em mídias permite o acesso irrestrito aos arquivos salvos.

Assinale a opção correta.

Provas

- Análise de Vulnerabilidades

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação2FA e MFA

Para questão, tenha como base o suporte a seguir sobre os conceitos relativos à segurança da informação definidos na norma ISO 27002:

Segundo a ISO 27002 (2013), os controles de segurança atuam em finalidades diferentes, que envolvem a prevenção, a detecção e a resposta. Essas finalidades podem ser alcançadas com o uso de mecanismos de defesa físicos, tecnológicos, processuais ou regulatórios.

ABNT — Associação Brasileira de Normas Técnicas. NBR ISO/EC 27002:2013: Tecnologia da informação — Técnicas de segurança — Código de prática para a gestão da segurança da informação. Rio de Janeiro: ABNT, 2013.

São recursos que auxiliam a implementar segurança lógica da rede:

Provas

Caderno Container