Foram encontradas 17.013 questões.

Em relação à proteção de um ambiente de rede, considere as duas afirmações a seguir.

I. Pretende atrair ciberataques, emulando um alvo para os hackers, de modo a usar as tentativas de intrusão para obter informações sobre ataques ao ambiente ou distraí-los de outros alvos verdadeiros.

II. Monitora tráfego que entra e sai de uma rede, autorizando ou bloqueando o tráfego, de acordo com um conjunto de regras de segurança.

Assinale a alternativa que apresenta, correta e respectivamente, os dois conceitos definidos pelas afirmações.

Provas

O engenheiro de computação é o responsável pela instalação da rede de uma corporação. Neste projeto de rede é necessário proteger a rede contra possíveis ataques. Qual o serviço deverá ser utilizado?

Provas

A Norma ISO/IEC 27001 adota o princípio de gestão de processos com a abordagem de processo para a gestão da segurança da informação. Ela é estabelecida para que seus usuários reconheçam a importância da segurança. Sobre as abordagens para a gestão da segurança da informação, marque a opção incorreta.

Provas

A norma ABNT NBR ISO/IEC 27001:2022 (Segurança da informação, segurança cibernética e proteção à privacidade – Sistemas de gestão da segurança da informação – Requisitos) estabelece condições para os objetivos da segurança da informação, sendo correto afirmar que tal norma define que:

Provas

O usuário A assinou digitalmente um documento PDF, por meio de criptografia assimétrica, e o enviou para o usuário B. B utilizou sua própria chave pública para validar essa assinatura, mas o software validador informou que ela não é válida. Nesse cenário, é correto concluir que

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTécnicas e Tecnologias de BackupMidias de Backup

Uma desvantagem de mídias óticas, no contexto de sua utilização como meio de armazenamento de backups, é

Provas

- AAA: Autenticação, Autorização e Auditoria

- CriptografiaCriptografia Assimétrica

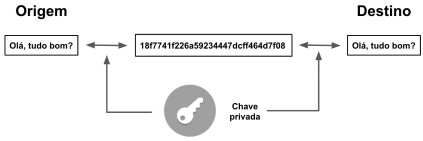

- CriptografiaCriptografia Simétrica

I. Encriptação assimétrica é utilizada para ocultar o conteúdo dos blocos ou fluxos contínuos de dados de qualquer tamanho, incluindo mensagens, arquivos, chaves de encriptação e senhas.

II. Encriptação simétrica é usada para ocultar pequenos blocos de dados, como valores de função de hash e chaves de encriptação, que são usados em assinaturas digitais.

III. Protocolos de autenticação são esquemas baseados no uso de algoritmos criptográficos projetados para autenticar a identidade de entidades.

IV. Algoritmos de integridade de dados são usados para proteger blocos de dados, como mensagens, de possíveis alterações.

É CORRETO afirmar:

Provas

É CORRETO afirmar que o Técnico de Laboratório do Ifes deve usar o algoritmo:

Provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRansomware

Provas

Provas

Caderno Container