Foram encontradas 17.013 questões.

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasMalwaresWorms

Assinale a alternativa correta relacionada com malwares.

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

A respeito de algoritmos criptográficos, assinale a alternativa correta.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

O uso da técnica de assinatura digital ajuda a aumentar a segurança na transmissão de dados entre o seu transmissor e seu receptor. Uma das propriedades relacionadas ao uso dessa técnica é a do não-repúdio, que consiste em:

Provas

A norma ABNT NBR ISO/IEC 27002 – Segurança da informação, segurança cibernética e proteção à privacidade – Controles de segurança da informação apresenta e detalha quatro categorias de controles que devem receber cuidados no aspecto de segurança.

Essas quatro categorias contidas nessa norma são os controles

Provas

Por meio da técnica ARP Spoofing, um atacante em uma rede de computadores tem o potencial de

Provas

A função de hash criptográfica MD5 já teve colisões descobertas. Considerando essa informação, isso significa que

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- GestãoSGSIISO 27002

A norma ABNT NBR ISO/IEC 27002 – Segurança da informação, segurança cibernética e proteção à privacidade – Controles de segurança da informação estabelece atributos para categorizar as diversas formas de classificação descritas na norma. Em particular,

Provas

I. Todas as cópias são armazenadas em nuvem e criptografadas e assinadas digitalmente.

II. Existem 4 pastas na nuvem utilizadas de forma rotativa: Semana 1, Semana 2, Semana 3 e Semana 4. Em cada pasta há uma subpasta para cada dia da semana e, dentro destas, uma subpasta para cada servidor.

III. Todo domingo é realizada, automaticamente, uma cópia completa de todos os arquivos, utilizando a pasta referente à semana corrente, durante a madrugada.

IV. De segunda-feira a sábado, é realizada, automaticamente, uma cópia diferencial dos arquivos, utilizando a pasta referente ao dia e à semana, durante a madrugada.

Houve um incidente em que o servidor do portal web parou de funcionar e teve que ser reinstalado, e será necessário restaurar seus arquivos. Após validar a assinatura digital e descriptografar o conjunto de backup, devem ser restaurados os arquivos da pasta do servidor usando os seguintes conjunto de cópias:

Provas

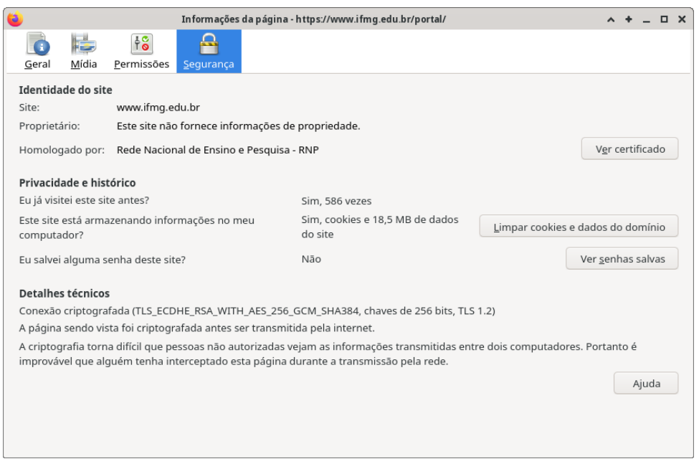

Considere a imagem a seguir e as afirmativas propostas a respeito dela:

I. A conexão é protegida por um certificado digital assinado por uma autoridade certificadora.

II. A conexão é estabelecida por TLS (Transport Layer Security), com troca inicial de chaves

simétricas de 256 bits utilizando o algoritmo AES (Advanced Encryption Standard).

III. A criptografia simétrica, mais lenta, é descartada após a troca criptografada dos certificados digitais, que usam chaves assimétricas com o algoritmo RSA, mais rápido.

Está(ão) correta(s):

Provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRootkit

- Ataques e Golpes e AmeaçasMalwaresWorms

I. Vírus de computador são programas que podem se inserir em arquivos executáveis e se propagam sempre que um arquivo infectado é executado.

II. Worms são programas capazes de autorreplicação, não dependem de execução prévia ou de inserção em outros executáveis.

III. Cavalos de Troia são um tipo de vírus de computador que se caracterizam por abrir uma conexão de rede para acesso remoto.

IV. Rootkits são ferramentas utilizadas pelo invasor para obter acesso de administrador (root).

Estão corretas:

Provas

Caderno Container