Foram encontradas 16.975 questões.

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: AGER-MT

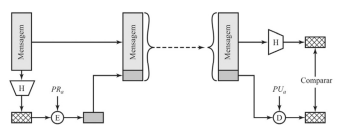

No cenário hipotético a seguir, em que as letras H, E e D designam, respectivamente, hash, emissor e destinatário, deseja-se usar criptografia com o objetivo de criar uma assinatura digital do emissor, de modo que o destinatário tenha certeza de que a mensagem foi assinada pelo emissor.

A partir das informações precedentes, assinale a opção correta.

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasForça Bruta

• o ataque ocorre “pelo envio de grande quantidade de requisições para um serviço, consumindo osrecursos necessários ao seu funcionamento (processamento, número de conexões simultâneas,memória e espaço em disco, por exemplo) e impedindo que as requisições dos demais usuáriossejam atendidas”. • o ataque “consiste em adivinhar, por tentativa e erro, um nome de usuário e senha e, assim,executar processos e acessar sites, computadores e serviços em nome e com os mesmosprivilégios deste usuário”. • “é uma técnica que consiste em efetuar buscas minuciosas em redes, com o objetivo de identificarcomputadores ativos e coletar informações sobre eles como, por exemplo, serviços disponibilizadose programas instalados”.

Provas

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Segurança LógicaSIEM: Security Information and Event Management

Provas

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: FAUEL

Orgão: Pref. Piên-PR

Provas

Com relação aos conceitos de redes de computadores, aos conceitos de organização e de gerenciamento de pastas e aos aplicativos para a segurança da informação, julgue o item.

A única técnica utilizada pelos programas antivírus para detectar um malware é a varredura de arquivos.

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

I. A autenticidade de um certificado digital é baseada na credibilidade da sua cadeia certificadora. II. A função principal de um certificado digital é prover autenticidade à chave pública contida nele. III. Os dados codificados com uma chave privada só podem ser decodificados por ela mesma e sua respectiva chave pública.

Provas

I. Além de respeitar a quantidade mínima de caracteres exigidos na criação de uma senha, a utilização de números, símbolos e letras maiúsculas e minúsculas simultaneamente torna a senha mais forte.

II. Verificar o nome do site após clicar em um link em um e-mail é uma forma de evitar cair em ataques do tipo phishing.

III. A abordagem de duplo fator de autenticação previne a descoberta de senhas fáceis.

Provas

Disciplina: TI - Segurança da Informação

Banca: COTEC

Orgão: União Serra Geral

- Conceitos BásicosFundamentos de Segurança da Informação

- Ataques e Golpes e AmeaçasMalwaresRansomware

Provas

Caderno Container