Foram encontradas 16.974 questões.

Uma prática de ataque em redes de computadores é o

envio de datagramas para um computador usando um

endereço IP de origem diferente do real, simulando outra

fonte. Tal prática é conhecida como

Provas

Questão presente nas seguintes provas

O worm é um tipo de código malicioso que

Provas

Questão presente nas seguintes provas

Ataques de negação de serviço (Denial of Service – DoS)

podem ser realizados de diversas formas, como por meio

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasAtaques à Redes sem Fio

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

O protocolo de segurança WPA2, baseado no padrão

sem-fio 802.11i,

Provas

Questão presente nas seguintes provas

Para os fins da Lei Geral de Proteção de Dados (Lei

nº 13.709 de 14 de agosto de 2018), supondo o vínculo

do dado a uma pessoa natural, não é considerado dado

pessoal sensível:

Provas

Questão presente nas seguintes provas

O Marco Civil da Internet (Lei nº 12.965, de 23 de abril

de 2014) trata, dentre outros pontos, da neutralidade de

rede, que

Provas

Questão presente nas seguintes provas

O Decreto Municipal nº 57.653, de 07 de abril de 2017,

define, em seu capítulo inicial, as diretrizes a serem

seguidas pela Política Municipal de Governança de Tecnologia da Informação e Comunicação (PMGTIC), dentre

as quais incluem-se

Provas

Questão presente nas seguintes provas

2681136

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: SEGER-ES

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: SEGER-ES

Provas:

- Conceitos BásicosPrincípiosConfidencialidade

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- Backup e RecuperaçãoPolíticas de Backup

- GestãoPolíticas de Segurança de Informação

Políticas de segurança definem os direitos e as responsabilidades de cada um em relação à segurança dos recursos computacionais que utiliza e as penalidades às quais está sujeito, caso

não as cumpram (Cartilha de Segurança da Internet, 2012). Sobre os tipos de políticas de segurança, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Política de confidencialidade: não define como são tratadas as informações institucionais, ou seja, se elas podem ser repassadas a terceiros.

( ) Política de senhas: define as regras sobre o uso de senhas nos recursos computacionais, como tamanho mínimo e máximo, regra de formação e periodicidade de troca.

( ) Política de privacidade: define como são tratadas as informações pessoais, sejam elas de clientes, usuários ou funcionários.

( ) Política de uso aceitável: não define as regras de uso dos recursos computacionais, os direitos e as responsabilidades de quem os utiliza e as situações que são consideradas abusivas.

( ) Política de backup: define as regras sobre a realização de cópias de segurança, como tipo de mídia utilizada, período de retenção e frequência de execução.

A sequência está correta em

( ) Política de confidencialidade: não define como são tratadas as informações institucionais, ou seja, se elas podem ser repassadas a terceiros.

( ) Política de senhas: define as regras sobre o uso de senhas nos recursos computacionais, como tamanho mínimo e máximo, regra de formação e periodicidade de troca.

( ) Política de privacidade: define como são tratadas as informações pessoais, sejam elas de clientes, usuários ou funcionários.

( ) Política de uso aceitável: não define as regras de uso dos recursos computacionais, os direitos e as responsabilidades de quem os utiliza e as situações que são consideradas abusivas.

( ) Política de backup: define as regras sobre a realização de cópias de segurança, como tipo de mídia utilizada, período de retenção e frequência de execução.

A sequência está correta em

Provas

Questão presente nas seguintes provas

2681135

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: SEGER-ES

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: SEGER-ES

Provas:

Um ataque de exploração de vulnerabilidades ocorre quando

um atacante, utilizando-se de uma vulnerabilidade, tenta executar ações maliciosas, como invadir um sistema, acessar informações confidenciais, disparar ataques contra outros computadores, ou tornar um serviço inacessível. Considerando os

ataques de exploração de vulnerabilidades, relacione adequadamente as colunas a seguir.

1. Falsificação de e-mail. 2. Interceptação de tráfego. 3. Varredura em redes. 4. Força bruta. 5. Negação de serviço.

( ) Inspeciona os dados trafegados em redes de computadores, por meio do uso de programas específicos chamados de sniffers.

( ) O atacante utiliza um computador para tirar de operação um serviço, um computador, ou uma rede conectada à internet.

( ) Efetua buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles como, por exemplo, serviços disponibilizados e programas instalados.

( ) Altera campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de uma determinada origem quando, na verdade, foi enviado de outra.

( ) Adivinha, por tentativa e erro, um nome de usuário e senha e, assim, executa processos e acessa sites, computadores e serviços com os mesmos privilégios deste usuário.

A sequência está correta em

1. Falsificação de e-mail. 2. Interceptação de tráfego. 3. Varredura em redes. 4. Força bruta. 5. Negação de serviço.

( ) Inspeciona os dados trafegados em redes de computadores, por meio do uso de programas específicos chamados de sniffers.

( ) O atacante utiliza um computador para tirar de operação um serviço, um computador, ou uma rede conectada à internet.

( ) Efetua buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles como, por exemplo, serviços disponibilizados e programas instalados.

( ) Altera campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado de uma determinada origem quando, na verdade, foi enviado de outra.

( ) Adivinha, por tentativa e erro, um nome de usuário e senha e, assim, executa processos e acessa sites, computadores e serviços com os mesmos privilégios deste usuário.

A sequência está correta em

Provas

Questão presente nas seguintes provas

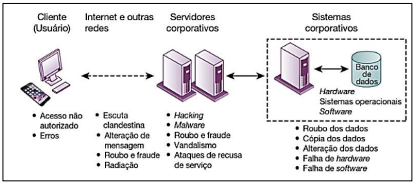

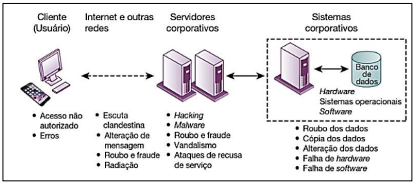

Considere responsável pela segurança da informação do

Ministério Público da Bahia. O termo “segurança” abarca as

políticas, os procedimentos e as medidas técnicas empregadas para impedir acesso não autorizado, alteração, roubo ou

danos físicos a sistemas de informação. Sabemos que as vulnerabilidades estão presentes a cada acesso, aplicação ou

troca de informações. A figura a ilustra as ameaças mais comuns contra sistemas de informação contemporâneos:

Vulnerabilidades e desafios de segurança contemporâneos.

(Laudon, 2023, p. 295.)

Considerando tais ameaças, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Worms: são programas de computador independentes que se copiam de um computador para outros em uma rede.

( ) SQL injection: tiram proveito das vulnerabilidades nas aplicações da web mal codificadas para introduzir código de programa malicioso nos sistemas e redes corporativos.

( ) Ransomware: tenta extorquir dinheiro dos usuários; para isso, assume o controle de computadores, bloqueando o acesso a arquivos ou exibindo mensagens pop-up incômodas.

( ) Spoofing: é um tipo de programa espião que monitora as informações transmitidas por uma rede

( ) Sniffer: ocorre quando alguém finge ser um contato ou uma marca em quem você confia para acessar informações pessoais sensíveis. Também pode envolver o redirecionamento de um link para um endereço diferente do desejado, estando o site espúrio “disfarçado” como o destino pretendido.

A sequência está correta em

Vulnerabilidades e desafios de segurança contemporâneos.

(Laudon, 2023, p. 295.)

Considerando tais ameaças, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Worms: são programas de computador independentes que se copiam de um computador para outros em uma rede.

( ) SQL injection: tiram proveito das vulnerabilidades nas aplicações da web mal codificadas para introduzir código de programa malicioso nos sistemas e redes corporativos.

( ) Ransomware: tenta extorquir dinheiro dos usuários; para isso, assume o controle de computadores, bloqueando o acesso a arquivos ou exibindo mensagens pop-up incômodas.

( ) Spoofing: é um tipo de programa espião que monitora as informações transmitidas por uma rede

( ) Sniffer: ocorre quando alguém finge ser um contato ou uma marca em quem você confia para acessar informações pessoais sensíveis. Também pode envolver o redirecionamento de um link para um endereço diferente do desejado, estando o site espúrio “disfarçado” como o destino pretendido.

A sequência está correta em

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container