Foram encontradas 16.972 questões.

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

- GestãoGestão de Incidentes de Segurança

Os ataques cibernéticos são comuns e um tópico de interesse popular, especialmente quando relatados pelos meios de comunicação. A maioria desses ataques cibernéticos afetou milhares, senão milhões, de pessoas da população em geral. Isso inclui ataques cibernéticos em plataformas de redes sociais, sites que armazenam dados pessoais, dentre outros.

-

(Adaptado de Microsoft. O que é um ataque cibernético? Disponível em: https://www.microsoft.com/pt-br/security/business/security101/what-is-a-cyberattack. Acesso em: 24/11/2022.)

-

Sobre “ciberataques”, analise as afirmativas a seguir.

-

I. A proteção contra ameaças pode se enquadrar em três componentes para garantir a mitigação de ataques cibernéticos: prevenção; identificação; e, correção.

II. A correção de ataques cibernéticos é a forma como as empresas lidam com ataques cibernéticos – processos, estratégias e como pretendem lidar com ameaças ativas no futuro.

III. Ameaças cibernéticas são indivíduos ou empresas que podem ter acesso interno ou externo à rede de uma empresa e abusar voluntariamente desses processos. Os exemplos incluem organizações que promovem o terrorismo cibernético, ex-funcionários ou um concorrente do setor.

-

Está correto o que se afirma em

Provas

- GestãoGestão de Continuidade de Negócios

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

A NBR ISO/IEC 27.002:2005 orienta as organizações a elaborar uma Política de Segurança da Informação que, por sua vez, deve orientar na criação de normas mais específicas e procedimentos para o tratamento seguro das informações e de outros ativos organizacionais, que processam ou armazenam informações. São consideradas seções de controles presentes na referida norma apenas:

Provas

O sistema de gestão da segurança da informação (SGSI) do TCE/ES foi implementado conforme especificações da norma NBR ISO/IEC 27001:2013.

Para esse fim, foi necessário ao TCE/ES determinar, conforme requisitos definidos na seção da NBR ISO/IEC 27001:2013, que seriam relevantes para o SGSI as comunicações internas e externas do seguinte tipo:

Provas

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosTratamento de Riscos

O processo de gestão de riscos de segurança da informação da equipe de TI do TCE/ES, denominado ProcessoR, foi elaborado em plena observância à norma NBR ISO/IEC 27005:2019.

Sendo assim, durante a execução do ProcessoR, a equipe de TI do TCE/ES deve julgar se o risco residual é ou não satisfatório logo após a atividade do ProcessoR de:

Provas

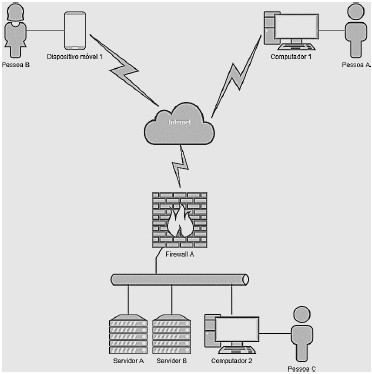

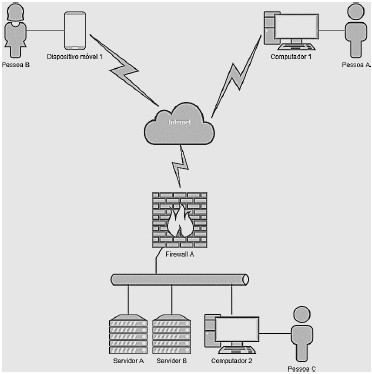

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Visando a melhorar a segurança de suas aplicações, os responsáveis pela empresa XPTO decidiram contratar uma empresa para fazer a análise do código fonte.

A consultoria utilizou uma ferramenta que fez a análise automática do código fonte e indicou o seguinte código como vulnerável:

<?php

$db = new SQLite3('test.db');

$count = $db->querySingle('select count(*) from secrets where id = ' . $_GET['id']);

echo "O resultado é: ".$count;

Baseado no resultado, assinale a opção que mostra corretamente: o nome da categoria a que pertence a ferramenta e a categoria da vulnerabilidade.

Provas

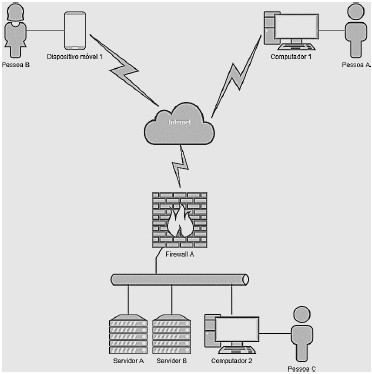

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Durante uma análise de logs no Servidor B encontrou-se o seguinte registro:

https://www.minhaaplicacao.com.br/atualizacao?mensagem=<script>document.write(“<iframe width=’0’ height=’0’ src=’https://ssite.cn’></iframe>”</script>

Um exemplo da chamada comum para este registro seria:

https://www.minhaaplicacao.com.br/atualizacao?mensagem=Aviso de nova publicação

Identificou-se também que o campo mensagem é utilizado na composição do site e seu conteúdo aparece como parte do html dele.

A seguinte opção é consistente com um ataque que geraria um log deste tipo:

Provas

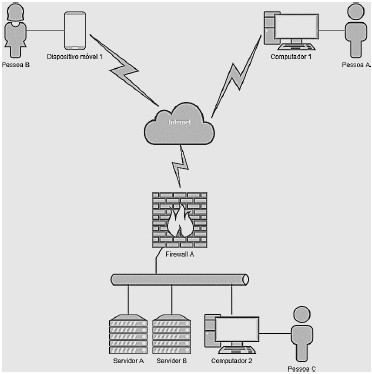

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

A Norma ABNT NBR ISO/IEC 27005:2011 descreve um processo de gestão de riscos de segurança da informação.

Este processo é composto por diversas atividades, dentre elas uma denominada aceitação do risco de segurança da informação.

Assinale a opção que indica a entrada descrita para este processo de acordo com a norma.

Provas

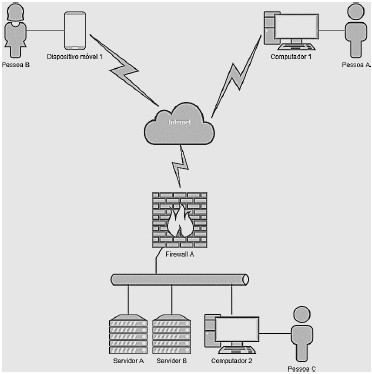

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Uma análise de riscos na empresa XPTO detectou que era prática comum credenciais continuarem ativas por um longo período após a saída dos funcionários.

Uma opção que iria reduzir o risco deste evento ocorrer seria

Provas

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Levando em consideração o cenário descrito na introdução, considere que a empresa deseja reduzir os riscos de segurança da informação e, para isso, o gestor de TI foi aconselhado a implementar uma arquitetura Zero Trust.

Tendo decidido iniciar a implementação pelos servidores A e B, assinale a opção que apresenta uma ação que seria consistente com a arquitetura proposta para o início da implementação.

Provas

Sobre detecção de anomalias, analise as afirmativas a seguir.

I. São exemplos de detecção de anomalias: detecção de fraude, detecção de intrusão, monitoramento de sistemas de saúde, qualidade de um produto.

II. São métodos que conseguem lidar com detecção de anomalias: algoritmos baseados em densidade, análise de agrupamento, redes neurais recorrentes, redes bayesianas e modelos de Markov escondidos.

III. A distribuição normal é a distribuição mais comum dos dados considerados dentro de uma normalidade, porém, podemos obter normalidade também por meio de outros tipos de distribuição como a distribuição de Bernoulli, distribuição uniforme, distribuição binomial e distribuição de Minkowski.

IV. A métrica de avaliação desses métodos pode ajudar na identificação de dados fora do padrão. Portanto, as métricas de precisão, sensibilidade e medida-F1 são exemplos de métricas utilizadas para detecção de anomalias.

Está correto o que se afirma em

Provas

Caderno Container