Foram encontradas 16.966 questões.

“Manter e desenvolver um processo de atendimento aos riscos para garantir que controles mitiguem a exposição aos riscos de forma contínua.” O enunciado refere-se a qual etapa da gestão de riscos de TI?

Provas

Qual conceito forma a base para determinar, implementar, monitorar, controlar e manter o sistema de gerenciamento da segurança da informação?

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

No que tange à segurança em redes e na internet, há um tipo de malware furtivo e perigoso que permite a hackers acessarem o computador da vítima sem o seu conhecimento. Os cibercriminosos usam um pacote de software criado para permanecer oculto no computador, ao mesmo tempo em que fornece controle e acesso remotos para controlar o computador sem o conhecimento ou consentimento da vítima.

Esse pacote de software é conhecido por:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

No contexto da Segurança da Informação, encontram-se as seguintes afirmativas:

I. Garantir que um usuário é de fato quem alega ser.

II. A informação deve estar correta, ser verdadeira e não estar corrompida.

As afirmativas em I e II correspondem, respectivamente, aos seguintes conceitos:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. São Gonçalo Gurgueia-PI

Quanto à configuração e administração do EMC, o Data Protection Advisor (DPA) representa uma de suas implementações e importante ferramenta dos administradores de servidores. O DPA inclui um servidor do datastore com um agente em um hoste um servidor de aplicativos do DPA com um agente em outro host. Quatro tipos de usuários são fornecidos por padrão no DPA, sendo que Administrador é a conta única ativada após a instalação do DPA que pode realizar todas as funções de configuração e geração de relatórios. Os privilégios das três outras contas são:

I. pode realizar exclusivamente as funções de geração de relatórios;

II. pode realizar todas as funções de geração de relatórios e modificar as configurações de credenciais;

III. pode realizar todas as funções de geração de relatórios e a maioria das funções de configuração, sendo vedadas a criação e a modificação de usuários ou funções de usuário e de configurações do sistema.

Os privilégios listados em I, II e III referem-se, respectivamente, às seguintes contas:

Provas

Disciplina: TI - Segurança da Informação

Banca: Legalle

Orgão: Câm. Porto Alegre-RS

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Analise as partes que seguem: Segurança da informação possui três propriedades base: confidencialidade, integridade e atomicidade (1º parte). Existem outras propriedades relevantes, como a autenticidade, por exemplo (2º parte) A autenticidade deve garantir que um recurso esteja disponível para ser utilizado sempre que necessário (3º parte) Das partes, pode-se afirmar que está(ão) CORRETA(S):

Provas

Disciplina: TI - Segurança da Informação

Banca: Legalle

Orgão: Câm. Porto Alegre-RS

Analise as partes que seguem: A criptografia simétrica utiliza uma única chave para as operações que cifram e decifram os dados (1º parte). Para a assimétrica existem duas chaves, conhecidas como chave pública e privada. A chave privada deve ser utilizada na cifragem do conteúdo, enquanto que a chave pública é útil apenas para decifrar o conteúdo criptografado (2º parte) Considerando as operações de cifragem e decifragem, a criptografia com chave assimétrica tem uma performance superior em relação a simétrica (3º parte) Das partes, pode-se afirmar que está(ão) CORRETA(S):

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. Dourados-MS

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosTerminologiaAtivo

A informação é um ativo e um bem de grande valor para os processos de negócio das empresas. No que diz respeito à segurança da informação, dois aspectos são descritos a seguir.

I. Está associado à ideia da capacidade de um sistema de permitir que alguns usuários acessem determinadas informações, ao mesmo tempo em que impede que outros, não autorizados, a vejam. Esse princípio é respeitado quando apenas as pessoas explicitamente autorizadas podem ter acesso à informação.

lI. Está associado à ideia de que a informação deve estar correta, ser verdadeira e não estar corrompida. Esse princípio é respeitado quando a informação acessada está completa, sem alterações e, portanto, confiável.

Os aspectos descritos em I e II são denominados, respectivamente:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Câm. Dourados-MS

A criptografia é um elemento fundamental da segurança de dados. É a forma mais simples e mais importante de garantir que as informações do sistema de um computador não sejam roubadas e lidas por alguém que deseja usá-las para fins maliciosos. Entre os métodos de criptografia, um usa duas chaves diferentes, uma pública e uma privada, que são vinculadas matematicamente. Essencialmente, as chaves são apenas grandes números que foram emparelhados um ao outro, mas não são idênticos. A chave privada é mantida em segredo pelo usuário e a chave pública também é compartilhada entre destinatários autorizados ou disponibilizada ao público em geral. Nesse esquema, os dados criptografados com a chave pública do destinatário só podem ser descriptografados com a chave privada correspondente.

Esse método é conhecido como chave:

Provas

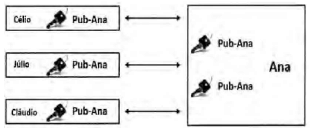

Atualmente, a criptografia é uma ciência que tem importância fundamental para a segurança da informação, ao servir de base para diversas tecnologias e protocolos, tais como a infraestrutura de chaves públicas (PKI), o IPSec e o WEP. Nesse contexto, observe a figura abaixo, que ilustra um esquema de criptografia.

Nesse esquema,

• Ana mantém somente o seu par de chaves (privada e pública), ao passo que Célio, Júlio e Cláudio obtêm a chave pública de Maria para enviar a mensagem cifrada para ela.

• Como somente a chave privada equivalente é capaz de decifrar a mensagem, e somente Ana a possui, o sigilo da mensagem para Ana é garantido.

Esse esquema refere-se à criptografia:

Provas

Caderno Container