Foram encontradas 16.961 questões.

Na assinatura digital são utilizadas

Provas

As políticas de segurança da informação devem ser revisadas em intervalos planejados ou se ocorrerem mudanças significativas a fim de assegurar sua contínua conformidade, adequação e eficácia, é o que estabelece a ISO

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaDSA: Digital Signature Algorithm

- CriptografiaCriptografia AssimétricaElGamal

A forma de realizar assinatura digital baseada em logaritmos discretos, em que o trabalho principal para a geração de assinatura que não depende da mensagem pode ser feito durante o tempo ocioso do processador, e a parte da geração da assinatura que depende da mensagem exige multiplicar um inteiro de 2n bits por um inteiro de n bits, é conhecida como

Provas

A característica do modo de operação de cifra de bloco em que a entrada do algoritmo de encriptação é o XOR dos próximos 64 bits de texto claro e os 64 bits anteriores de texto cifrado é conhecida como

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- CriptografiaConceitos e Fundamentos de Criptografia

Hoje, mais do que nunca, os governos federal, estadual e municipal dependem da tecnologia da informação para fornecer maior eficiência na coleta, validação, processamento, análise, relatório, proteção e armazenamento de dados. Quando usados corretamente, os aplicativos de tecnologia podem reduzir a necessidade de tempo e dinheiro; além disso, a tecnologia pode melhorar o processo de tomada de decisão. No entanto, quando não usados corretamente, os dados confidenciais podem ser comprometidos com facilidade, levando a roubo de identidade, fraude e interrupção de serviços vitais. Acerca das tecnologias para a segurança da informação na administração pública, é possível

I. adotar uma boa gestão do conhecimento e um software para bloquear ameaças;

II. estabelecer regras para compartilhamento de arquivos, acesso a sites e distribuição de e-mails;

III. criar rotinas de backups e armazenamento de dados e implementar um sistema de apoio à gestão;

IV. definir regras que regem o uso de periféricos e proteger transações financeiras e cartões de créditos online com criptografia.

Está correto o que se afirma em

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Considerando os passos utilizados pelo algoritmo de assinatura digital RSA, julgue verdadeira (V) ou falsa (F) cada uma das afirmativas a seguir.

I. A mensagem a ser assinada é inserida em uma função de hash que produz um código hash seguro de tamanho variado.

II. O código hash gerado é encriptado usando a chave privada do emissor para formar a assinatura digital.

III. O destinatário recebe a mensagem e produz um código hash. Ele também decripta a mensagem usando a chave pública do emissor. Se o código hash calculado coincidir com a assinatura decriptada, ela é aceita como válida.

A sequência correta é

Provas

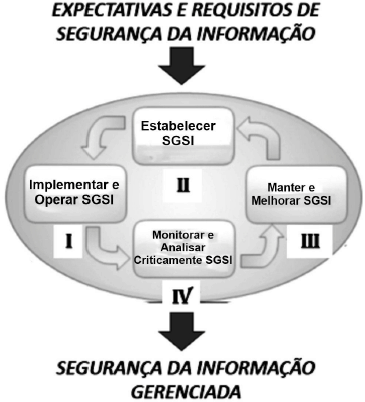

A NBR ISO/IEC 27001 especifica requisitos para um Sistema de Gestão de Segurança da Informação (SGSI), definido como um sistema de gestão desenvolvido para a segurança da informação de uma organização e baseado em uma abordagem de riscos do negócio. Essa norma também adota o ciclo denominado PDCA para estruturar todos os processos envolvidos em um SGSI, conforme ilustrado na figura abaixo.

Sendo o PDCA uma ferramenta gerencial que possibilita a melhoria contínua de processos e a solução de problemas, os indicadores I, II, III e IV são referenciados, respectivamente, como:

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Atualmente, a Segurança da Informação constitui um dos setores fundamentais em uma organização, pois o espaço cibernético está deixando as empresas cada dia mais expostas às vulnerabilidades, ameaças externas e internas, exigindo cada vez mais das equipes de TI que se adaptem ao cenário da Segurança. Nesse contexto, os pilares da Segurança da Informação, descritos a seguir, representam peças vitais na proteção dos dados, tornando-se essenciais para um bom funcionamento das infraestruturas.

I. Refere-se à acessibilidade que se tem os dados e sistemas da empresa, ou seja, as informações devem estar sempre acessíveis para que aos dados possam ser consultados a qualquer momento para quem é autorizado.

II. Refere-se aos procedimentos e métodos que garantem o controle de acesso às informações sensíveis, dessa forma restringindo os dados a quem está autorizado.

III. Refere-se à preservação da informação, em que as informações não sofram nenhuma alteração sem a devida autorização e, desse modo, é necessário assegurar que as informações não sejam modificadas no tráfego.

Os pilares descritos em I, II e III são denominados, respectivamente, como:

Provas

No que diz respeito ao conhecimento sobre as principais técnicas de ataque e de fraudes em Internet Banking, o uso de um programa torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, que exige pagamento de resgate para restabelecer o acesso ao usuário. Essa fraude é conhecida por:

Provas

No que diz respeito à segurança, um mecanismo de acesso a sistemas controla o acesso às contas de usuário e, quando ocorre uma determinada quantidade de tentativas de acesso malsucedidas, consequência da digitação de senhas incorretas, ocorre o bloqueio da conta desse usuário. Exemplificando, se no acesso a um site de uma instituição bancária em um microcomputador, ou notebook ou mesmo em um celular, um usuário errar a digitação de sua senha por três vezes consecutivas, a conta é bloqueada de forma indeterminada ou temporária.

Este mecanismo é conhecido por intruder:

Provas

Caderno Container