Foram encontradas 16.881 questões.

3945512

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: INDEC

Orgão: Pref. Analândia-SP

Disciplina: TI - Segurança da Informação

Banca: INDEC

Orgão: Pref. Analândia-SP

Provas:

As políticas de segurança da informação estabelecem que os backups devem seguir a regra básica de armazenamento em locais distintos. O

princípio que recomenda manter pelo menos três

cópias dos dados, em dois tipos de mídia diferentes, com uma cópia em local remoto, é conhecido como:

Provas

Questão presente nas seguintes provas

Analise as sentenças sobre segurança da informação.

I. A aplicação de patches corrige vulnerabilidades conhecidas no sistema.

II. Os patches sempre adicionam novas funcionalidades ao sistema.

III. A falta de atualização pode deixar sistemas expostos a ataques.

IV. Apenas sistemas Linux necessitam de patches de segurança.

É correto o que afirma apenas em:

I. A aplicação de patches corrige vulnerabilidades conhecidas no sistema.

II. Os patches sempre adicionam novas funcionalidades ao sistema.

III. A falta de atualização pode deixar sistemas expostos a ataques.

IV. Apenas sistemas Linux necessitam de patches de segurança.

É correto o que afirma apenas em:

Provas

Questão presente nas seguintes provas

Um dos golpes mais comuns na internet ocorre

quando um usuário recebe um e-mail ou mensagem

que imita uma instituição legítima, solicitando dados

pessoais ou financeiros. Esse tipo de ataque é

chamado de:

Provas

Questão presente nas seguintes provas

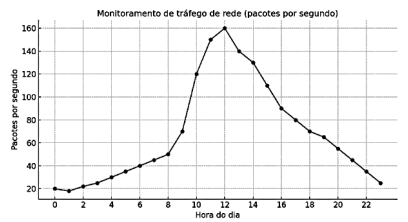

Durante o monitoramento de tráfego em uma rede corporativa, o administrador observou o gráfico a seguir, que mostra aumento súbito no número de pacotes de dados em determinado horário.

Esse cenário pode indicar:

Provas

Questão presente nas seguintes provas

Uma escola pública implantou um sistema integrado

de gestão acadêmica e determinou que apenas

usuários autorizados poderiam acessar informações

sensíveis, como dados de alunos e relatórios

financeiros. Para isso, a equipe de TI estabeleceu

regras claras de controle de acesso, backup periódico

dos dados e uso obrigatório de senhas fortes.

Essa situação exemplifica a aplicação de:

Essa situação exemplifica a aplicação de:

Provas

Questão presente nas seguintes provas

Durante o uso de computadores em um laboratório

escolar, um funcionário percebe que alguns

programas começaram a funcionar de forma anormal:

arquivos foram corrompidos, mensagens de erro

aparecem constantemente e a máquina ficou mais

lenta. Após análise, concluiu-se que esses problemas

foram causados por um software malicioso instalado

sem autorização.

Pode-se afirmar corretamente que o tipo de ameaça enfrentada pelo computador é

Pode-se afirmar corretamente que o tipo de ameaça enfrentada pelo computador é

Provas

Questão presente nas seguintes provas

Assinale a alternativa que corresponde a uma possível

técnica usada para que um malware seja polimórfico.

Provas

Questão presente nas seguintes provas

No contexto de análise dinâmica de código de malware,

é correto afirmar:

Provas

Questão presente nas seguintes provas

A norma ABNT NBR ISO/IEC 27002 (Segurança da informação, segurança cibernética e proteção à privacidade – Controles de segurança da informação) apresenta um conjunto de referência de controles genéricos de segurança da informação.

Essa norma contém 4 seções dedicadas, especificamente, aos seguintes tipos de controles:

Provas

Questão presente nas seguintes provas

No contexto de assinaturas digitais baseadas em criptografia de chave pública, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container