Foram encontradas 16.913 questões.

1101606

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Provas:

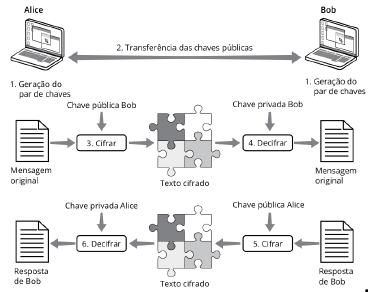

De acordo com a imagem a seguir, qual a técnica de criptografia que usa um par de chaves (pública/privada) para o processo de cifrar e decifrar a mensagem?

Provas

Questão presente nas seguintes provas

1097019

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Pref. São Bento Sul-SC

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Pref. São Bento Sul-SC

Provas:

Na área da computação, o termo vírus é usado como sinônimo para descrever

programas criados para ocasionar

danos a um computador, podendo ser

classificados em diferentes categorias.

Assim, é correto afirmar que é uma

categoria de vírus o termo

Provas

Questão presente nas seguintes provas

1096387

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Disciplina: TI - Segurança da Informação

Banca: IF-Sertão

Orgão: IF Sertão

Provas:

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasPhishing Scam

Tendo como base os conceitos de Segurança da Informação referentes a fraudes na internet e códigos maliciosos, é INCORRETO afirmar que:

Provas

Questão presente nas seguintes provas

1094519

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Câm. Cabo Santo Agostinho-PE

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Câm. Cabo Santo Agostinho-PE

Provas:

O vírus de computador conhecido como MELISSA, que foi mundialmente disseminado através de anexo de e-mail, tratava-se de

Provas

Questão presente nas seguintes provas

1094517

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Câm. Cabo Santo Agostinho-PE

Disciplina: TI - Segurança da Informação

Banca: AOCP

Orgão: Câm. Cabo Santo Agostinho-PE

Provas:

Diversas ações devem ser realizadas na tentativa de manter a segurança da informação.

Nesse contexto, assinale a alternativa que apresenta uma prática que NÃO é recomendada.

Provas

Questão presente nas seguintes provas

Referente à segurança da informação,

a criptografia é a principal ferramenta

de proteção dos dados. Assinale a

alternativa que apresenta o tipo de

criptografia descrito a seguir: “Qualquer

sistema criptográfico que usa pares de

chaves: chaves públicas, que podem

ser amplamente disseminadas, e chaves

privadas que são conhecidas apenas

pelo proprietário.”.

Provas

Questão presente nas seguintes provas

Em se tratando de segurança da

informação, quando uma informação não

pode mais ser acessada por causa de

um incidente de segurança, sabe-se que

houve violação da

Provas

Questão presente nas seguintes provas

O Bácula, gerenciador de backup, suporta a compressão de seus arquivos de backup em

dois estilos de algoritmos livres. Sabendo disso, assinale a alternativa que apresenta as

duas formas de compressão suportadas pelo Bácula.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

Quando se trata da segurança da

informação, a propriedade que

salvaguarda a exatidão e completeza

de ativos organizacionais, sem que

sofram qualquer tipo de modificação, é

denominada

Provas

Questão presente nas seguintes provas

Dentro do contexto da Tecnologia da

Informação, existe um tipo de ataque

que tem como objetivo principal

impossibilitar a execução dos serviços

da rede, derrubar os servidores e fazer

com que os serviços oferecidos fiquem

fora da rede. Qual é o nome desse tipo

de ataque?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container