Foram encontradas 16.889 questões.

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: EBSERH

Provas

Disciplina: TI - Segurança da Informação

Banca: INAZ do Pará

Orgão: CREFITO-16

- Backup e RecuperaçãoAtributos de Arquivamento (Backup Flag)

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

Entre as características fundamentais de sistemas que visam contemplar segurança da informação, está a , que envolve a obrigação de proteger as informações de alguma outra pessoa ou segredos de uma organização. Assinale a alternativa que completa corretamente a lacuna do parágrafo acima.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia Assimétrica

Em relação à assinatura digital, assinale a alternativa correta.

Provas

A Figura 13 apresenta uma

página eletrônica divulgada na Internet, pelo

CADE, noticiando a condenação de

determinado cidadão pelo vazamento de

informações sigilosas, comprometendo o curso

das investigações administrativas que se

encontravam em andamento. Nesse caso,

quando pessoas, entidades ou processos não

autorizados tem acesso a dados, arquivos,

documentos, informações e outros recursos

sigilosos, pode-se afirmar que o seguinte

princípio básico da segurança da informação

foi violado:

A Figura 13 apresenta uma

página eletrônica divulgada na Internet, pelo

CADE, noticiando a condenação de

determinado cidadão pelo vazamento de

informações sigilosas, comprometendo o curso

das investigações administrativas que se

encontravam em andamento. Nesse caso,

quando pessoas, entidades ou processos não

autorizados tem acesso a dados, arquivos,

documentos, informações e outros recursos

sigilosos, pode-se afirmar que o seguinte

princípio básico da segurança da informação

foi violado:Provas

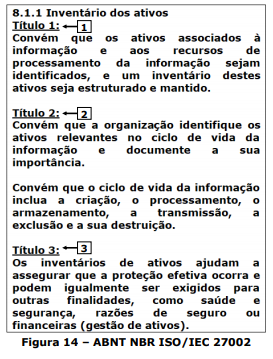

Para responder à questão, considere a Figura 14 que mostra apenas parte de um texto retirado da ABNT NBR ISO/IEC 27002 Tecnologia da informação — Técnicas de segurança, no qual as palavras originais existentes nos locais apontados pelas setas nº 1, 2 e 3, foram substituídas, intencionalmente, por "Título 1", "Título 2" e "Título 3".

Nesse caso, os títulos apontados pelas setas nº 1, 2 e 3, devem ser substituídos, respectivamente, pelos seguintes textos:

I. Título 1: Controle.

II. Título 2: Diretrizes para implementação.

III. Título 3: Informações adicionais.

Quais estão corretos?

Provas

Provas

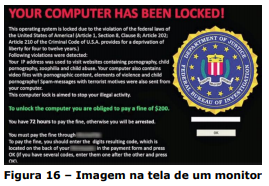

Para responder à questão, considere a Figura 16, que mostra uma imagem exibida na tela do monitor de um computador de um usuário.

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

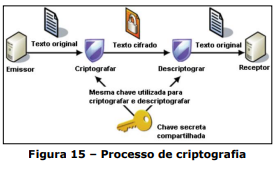

- CriptografiaCriptografia Simétrica

Em relação à criptografia, analise as assertivas abaixo:

I. A cifra de César é um exemplo de cifra de substituição.

II. O AES e o RSA são exemplos de algoritmos de chave única.

III. Se um arquivo é cifrado com a chave pública de Maria, pode ser decifrado com a chave privada de Maria, permitindo a leitura de seu conteúdo.

Quais estão corretas?

Provas

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Considerando o envio de um e-mail com assinatura digital, analise as assertivas abaixo:

I. A assinatura é realizada através da chave privada do remetente.

II. A validação da assinatura é realizada através da chave pública do remetente.

III. O AES-256 pode ser utilizado para a aplicação de assinatura digital em e-mails.

Quais estão corretas?

Provas

Caderno Container