Foram encontradas 16.887 questões.

Disciplina: TI - Segurança da Informação

Banca: UFMT

Orgão: Pref. Cáceres-MT

Provas

Os métodos de assinatura digital podem ser utilizados para autenticação de uma mensagem ou para manter o sigilo da mensagem. Quando se deseja apenas fazer a autenticação de uma mensagem, geralmente são utilizados Hashs Criptográficos. Sobre os Hashs Criptográficos, é correto afirmar que

Provas

- Conceitos BásicosPrincípiosAutenticidade

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Acerca dos métodos de assinatura digital de chave pública assimétrica, é correto afirmar que

Provas

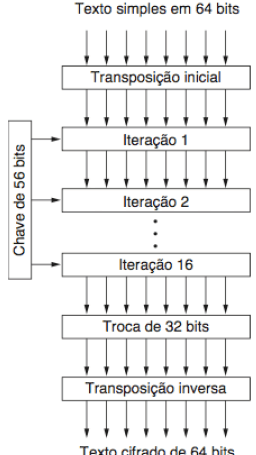

A figura a seguir representa um esboço de funcionamento de um padrão de criptografia de dados.

Fonte: TANEMBAUM, Andrews S. Redes de Computadores. São Paulo: Pearson, 2011

Acerca deste padrão, avalie as afirmativas a seguir:

I – O padrão de criptografia representado é o Advanced Encryption Standard (AES).

II – Uma vez que é um algoritmo de chave simétrica, a decodificação é feita com a mesma chave de codificação.

III – Durante os processos de Iteração 1 a 16, a chave de 56 bits é usada sucessivamente sem qualquer modificação, aumentando a segurança do processo.

Está correto apenas o que se afirma em

Provas

A respeito da rede de computadores e seus respectivos conceitos, julgue, como VERDADEIRO ou FALSO, o item a seguir.

O objetivo de um DoS é fazer com que seu alvo não tenha capacidade de gerir seus recursos e perder sua acessibilidade. Nesse momento, há a coleta de informações do alvo de forma maliciosa.

Provas

A respeito da rede de computadores e seus respectivos conceitos, julgue, como VERDADEIRO ou FALSO, o item a seguir.

A técnica de DoS se caracteriza pelo o uso, por parte do atacante, de um conjunto de computadores para atacar e retirar de operação um serviço, um computador ou uma rede conectada à internet.

Provas

Referente à ISO 27001, à ISO 27002 e seus respectivos conceitos, julgue, como VERDADEIRO ou FALSO, o item a seguir.

A gestão de ativos, presente na ISO 27002, aponta, em um dos seus tópicos, que a informação envolvida deve ter classificação em termos de requisitos legais, bem como valor, criticidade e sensibilidade, em termos de divulgação ou alteração não autorizada.

Provas

Referente à ISO 27001, à ISO 27002 e seus respectivos conceitos, julgue, como VERDADEIRO ou FALSO, o item a seguir.

A ISO 27001 também tem como uma de suas seções de estrutura a conformidade.

Provas

Referente à ISO 27001, à ISO 27002 e seus respectivos conceitos, julgue, como VERDADEIRO ou FALSO, o item a seguir.

Umas das prioridades da norma ISO 27001, em termos de liderança, é que exista a garantia de que os requisitos do sistema (em que a norma está aplicada) estejam integrados com os processos da organização.

Provas

Referente à ISO 27001, à ISO 27002 e seus respectivos conceitos, julgue, como VERDADEIRO ou FALSO, o item a seguir.

O objetivo da ISO 27001 é estar preparada para fornecer requisitos que objetivem estabelecer, implementar, manter e sempre melhorar um sistema de gestão de segurança da informação.

Provas

Caderno Container