Foram encontradas 16.881 questões.

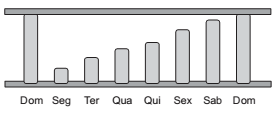

Considere, por hipótese, que a ARTESP utiliza uma estratégia de backup conforme mostra a figura abaixo, na qual a escala vertical representa a quantidade de dados.

A figura ilustra a estratégia de backup ..I.., que é semelhante a um backup ..II.. na primeira vez em que é realizado, na medida em que irá copiar todos os dados alterados desde o backup anterior. No entanto, cada vez que é executado após o primeiro backup, serão copiados todos os dados alterados desde o backup ..III.. anterior e não com relação ao último backup.

As lacunas I, II e III são preenchidas, correta e respectivamente, por

Provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Controle de Acesso

- GestãoGestão de Incidentes de Segurança

Após analisar e concluir que realmente se tratava de um ataque DDoS, um Especialista em Tecnologia da Informação, conhecendo o objetivo deste tipo de ataque, recomendou algumas ações e técnicas para auxiliar a reduzir os danos causados, conforme listados abaixo.

I. Tentar reduzir o volume de tráfego por meio do uso de rate-limiting e ACLs em equipamentos de rede.

II. Usar recursos para distribuir o tráfego do ataque entre diferentes servidores por meio de técnicas como GSLB e Anycast.

III. Ativar serviços de Sink Hole (null-routing) para descartar o tráfego destinado ao alvo do ataque e serviços Black Hole (clean-pipe ou traffic-scrubbing) para tentar filtrar o tráfego malicioso.

IV. Criptografar todo o conteúdo armazenado e em trânsito na rede interna da organização para evitar que seja lido se interceptado.

São ações e técnicas corretas para mitigar os danos causados por ataques DDoS o que consta APENAS em

Provas

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoGestão de Ativos de Informação

- GestãoGestão de RiscosAnálise de Riscos

- GestãoPolíticas de Segurança de Informação

Provas

TLS é um protocolo de segurança desenvolvido para oferecer suporte ao transporte confiável de pacotes através, por exemplo, do TCP. Vale-se de dois protocolos, descritos abaixo.

I. Responsável por estabelecer a conexão e negociar os parâmetros da comunicação segura que serão usados como: métodos de compressão, tamanho do hash, algoritmos de criptografia (DES, RC4 etc.) e de integridade (MD5, SHA etc.).

II. Responsável pela aplicação dos parâmetros de segurança negociados. Faz a fragmentação, compactação, criptografia e aplica função de integridade antes do envio das mensagens vindas das camadas superiores.

Os protocolos I e II são, respectivamente,

Provas

Analise as afirmativas a seguir sobre algoritmos para criptografia.

I. Algoritmos de chave pública usam a mesma chave criptográfica para encriptação de texto puro e decriptação de texto cifrado.

II. Funções de dispersão criptográfica são comumente utilizadas na verificação de integridade de arquivos.

III. AES e IDEA são exemplos de algoritmos de chave simétrica.

Está correto o que se afirma em:

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAssinatura Digital

Em relação à assinatura e à certificação digital, analise as afirmativas a seguir.

I. A assinatura digital não garante o sigilo das informações.

II. O certificado digital permite a identificação segura e inequívoca do autor de uma mensagem ou transação feita em meios eletrônicos.

III. A assinatura digital assegura a integridade da mensagem, ou seja, sempre que houver qualquer alteração, o destinatário terá como percebê-la.

Está correto o que se afirma em:

Provas

Em relação à Norma ISO/IEC 27001, analise as afirmativas a seguir.

I. Ativos são os equipamentos físicos da organização.

II. Os requisitos definidos nessa Norma são genéricos e pretende-se que sejam aplicáveis a todas as organizações, independentemente de tipo, tamanho e natureza.

III. Essa norma não menciona a necessidade de a organização executar procedimentos de monitoração para verificar se os requisitos de segurança da informação são atendidos.

Está correto o que se afirma em:

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

- Segurança LógicaSegurança em Correio Eletrônico

Um cibercriminoso envia para sua vítima um e-mail falso, em que se passa por uma instituição conhecida, informando que seu cadastro está irregular e que, para regularizá-lo, é necessário clicar no link presente no corpo do e-mail.

Esse tipo de falsificação de uma comunicação por e-mail é uma técnica conhecida como:

Provas

Caderno Container