Foram encontradas 24.322 questões.

2941553

Ano: 2023

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: DATAPREV

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: DATAPREV

Provas:

Julgue o item a seguir, relativos a gerenciamento de recursos dos sistemas operacionais (SO).

Na gerência de memória, a técnica de swapping permite a execução de programas que sejam maiores que a memória física disponível.

Na gerência de memória, a técnica de swapping permite a execução de programas que sejam maiores que a memória física disponível.

Provas

Questão presente nas seguintes provas

2941552

Ano: 2023

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: DATAPREV

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: DATAPREV

Provas:

- Fundamentos de Sistemas OperacionaisSistemas de Tempo Compartilhado

- Gerenciamento de ProcessosTime Slice (Quantum)

Julgue o item a seguir, relativos a gerenciamento de recursos

dos sistemas operacionais (SO).

Para sistemas de tempo compartilhado, os sistemas operacionais utilizam o escalonamento circular, que utiliza um tempo-limite para o uso contínuo do processador denominado fatia de tempo, e o valor dessa fatia depende da arquitetura de cada sistema operacional.

Para sistemas de tempo compartilhado, os sistemas operacionais utilizam o escalonamento circular, que utiliza um tempo-limite para o uso contínuo do processador denominado fatia de tempo, e o valor dessa fatia depende da arquitetura de cada sistema operacional.

Provas

Questão presente nas seguintes provas

- LinuxEstrutura de Diretórios do Linux

- LinuxPacotes e Atualizações no Linux

- LinuxUsuários e Grupos no Linux

Considere as seguintes assertivas referentes

à utilização de arquivos de configuração de um

ambiente Linux:

I - O arquivo /etc/apt/sources.list lista repositórios de software confiáveis em distribuições derivadas do Debian;

II - O arquivo /etc/fstab contém os scripts que devem ser executados periodicamente pelo sistema e sua periodicidade;

III - O arquivo /etc/shadow contém dados dos usuários de forma criptografada;

IV - O arquivo /boot/vmlinuz contém as instruções para boot do sistema exclusivamente para uso em máquinas virtuais.

É possível afirmar que:

I - O arquivo /etc/apt/sources.list lista repositórios de software confiáveis em distribuições derivadas do Debian;

II - O arquivo /etc/fstab contém os scripts que devem ser executados periodicamente pelo sistema e sua periodicidade;

III - O arquivo /etc/shadow contém dados dos usuários de forma criptografada;

IV - O arquivo /boot/vmlinuz contém as instruções para boot do sistema exclusivamente para uso em máquinas virtuais.

É possível afirmar que:

Provas

Questão presente nas seguintes provas

Você está precisando configurar um servidor

Linux para uma empresa e precisa implementar um controle de acesso baseado em funções

(RBAC) para garantir que os usuários tenham

permissões adequadas de acordo com suas responsabilidades. Assinale a opção que descreve

corretamente o RBAC em sistemas Linux.

Provas

Questão presente nas seguintes provas

Segundo o NIST, uma organização deve se

valer de um conjunto de planos coordenados

para se preparar adequadamente para eventuais

interrupções. Dentro desse contexto, é correto

afirmar que o plano de recuperação de desastres

(Disaster Recovery Plan - DRP) e o plano de continuidade de negócio (Business Continuity Plan -

BCP) são, respectivamente:

Provas

Questão presente nas seguintes provas

O Kubernetes cria um recurso de abstração

para hospedar um ou mais containers de uma

mesma aplicação. Assim é possível compartilhar

endereço IP, espaço de portas, armazenamento compartilhado e informações gerais de como

executar cada container (como versão de imagem, por exemplo). Este recurso é chamado de:

Provas

Questão presente nas seguintes provas

Selecione a alernativa que indica qual diretiva do

servidor Apache define o diretório onde são armazenados os arquivos de configuração do servidor.

Provas

Questão presente nas seguintes provas

- LinuxEstrutura de Diretórios do Linux/var/log

- LinuxManipulação de Texto (Shell)grep

- LinuxManipulação de Texto (Shell)tail

- LinuxSegurança no Linux

No CPD de uma universidade a autenticação dos servidores é realizada pelo serviço TACACS, dois bolsistas

com logins aluno1 e aluno2 foram desligados recentemente e há suspeita de que os mesmos continuam tentando o

acesso. O Analista então, executou um comando no terminal Linux para monitorar em tempo real e sem interrupção

esse possível acesso indevido de forma que se houver qualquer tentativa, será exibido no monitor o login com uma

cor diferenciada. Dentre as alternativas a seguir, assinale aquela com o comando que produzirá o resultado correto:

Provas

Questão presente nas seguintes provas

Na intenção de aumentar a disponibilidade dos serviços de determinado portal de conteúdo, foi contratado um

segundo link de Internet, então foi requisitado ao técnico de TI que configure balanceamento de carga entre as duas

saídas no roteador de borda (uma conectada à interface IF1 e a outra à IF2) que tem o Debian 10 como sistema operacional. Assinale a alternativa que aponta a sequência correta de comandos que devem ser executados no terminal

do Linux para o efeito desejado ser obtido, sendo um dos gateways o endereço 10.0.40.1 e o outro 10.0.41.1.

Provas

Questão presente nas seguintes provas

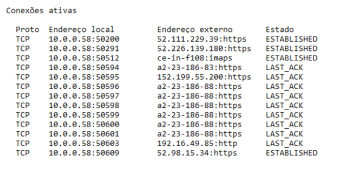

A figura a seguir representa a resposta a um comando nativo do Windows 10.

Este comando é o:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container