Foram encontradas 60 questões.

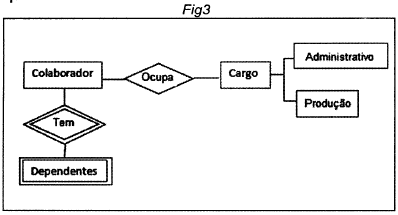

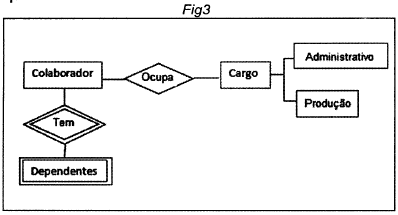

Utilize a figura a seguir (Fig3), de um Diagrama de Entidade e Relacionamento (DER), para resolver a questão.

Os elementos "Colaborador", "Administrativo" e "Dependentes" representam respectivamente:

Provas

Utilize a figura a seguir (Fig3), de um Diagrama de Entidade e Relacionamento (DER), para resolver a questão.

Os losangos na figura representam:

Provas

Um dos diagramas definido na UML representa uma coleção de objetos que trabalham em conjunto para atender algum comportamento do sistema. Este diagrama é o:

Provas

Uma das principais ferramentas utilizadas em um projeto de sistemas de informação consiste na representação gráfica de como as informações se movem em meio aos processos de um sistema, mostrando entradas e saídas de dados, pontos de armazenamento e as rotas entre cada destino. Este conceito define o:

Provas

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

- Governança de TIPlanejamento EstratégicoPETI: Planejamento Estratégico de TI

São objetivos a serem alcançados com um bom plano estratégico de sistemas de informação de uma empresa ou corporação, exceto:

Provas

O conjunto de estratégias preventivas aliadas a planos de ação que busca garantir a manutenção dos serviços essenciais de uma empresa ou entidade durante uma eventual crise (interrupções ou incidentes) é conhecido como:

Provas

Qual dos pilares de Segurança da Informação busca garantir que a informação esteja disponível sempre quando necessária para quem é de direito?

Provas

Qual protocolo de segurança em redes sem fios que, além de outras melhorias, aumentou a segurança do padrão anterior permitindo criptografia AES?

Provas

Com relação a Firewalls, analise as afirmativas a seguir e marque a alternativa correta:

I- Um firewall de rede é um dispositivo que precisa ter ao menos duas interfaces de rede (reais ou virtuais) para controlar tráfego entre redes distintas.

II- Uma abordagem para configuração de firewalls é o uso da política permissiva em que tudo é previamente proibido, exceto o que é explicitamente permitido.

Provas

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoZero Day Vulnerability

Uma vulnerabilidade grave de segurança em um software que ainda é desconhecida dos usuários e/ou do próprio desenvolvedor é conhecida como:

Provas

Caderno Container