Foram encontradas 837 questões.

- Gestão de ProjetosCaracterísticas de um Projeto

- Gestão de ProjetosCiclo de Vida de Projeto

- Gestão de ProjetosPMBOKPMBOK: Ciclo de Vida do Projeto

- Sistemas de InformaçãoCiclo de Vida de Sistemas de Informação

O ciclo de vida de projeto de um software a ser desenvolvido consiste em fases, cujo nome e número variam, podendo ser definido ou moldado de acordo com aspectos exclusivos da organização ou da tecnologia empregada. O ciclo de vida oferece uma estrutura básica para o gerenciamento do projeto, independentemente do trabalho específico envolvido. Considerando os conceitos relativos ao ciclo de vida e de desenvolvimento de software, é INCORRETO afirmar:

Provas

- WindowsBackup no Windows

- WindowsServiços de Rede no WindowsDNS Server: Windows

- WindowsUsuários e Grupos no WindowsPrivilégios de Administrador no Windows

- WindowsWindows ServerSegurança no Windows Server

- WindowsWindows ServerWindows Server 2008

Analise a seguinte situação a respeito de legitimidade de DNS tratada pelo Windows Server 2008 R2:

Uma das tarefas mais difíceis na resolução de nomes DNS é determinar se um registro DNS obtido de um servidor DNS é le- gítimo. Muitos ataques de negação de serviço ou falsificação podem ser realizados pela interceptação de consultas DNS e pelo retorno de respostas DNS não legítimas. O recurso DNSSEC do Windows Server 2008 R2 permite ao Cliente DNS I e realizar uma verificação de integridade das respostas da consulta DNS. Os registros DNS em uma zona DNS protegida incluem um conjunto de chaves II que são enviadas como registros de recurso DNS dos serviços do Servidor DNS no Windows Server 2008 R2. O III pode autenticar a zona através das chaves IV . Esse método evita a interceptação de consultas DNS e o retorno de respostas DNS não legítimas de um servidor DNS não confiável.

Completa correta e respectivamente as lacunas:

Provas

- Controle de VersãoArquiteturas de Controle de Versão

- Controle de VersãoBranching (Ramificação) e Merging (Fusão)

- Controle de VersãoGit

- Controle de VersãoResolução de Conflitos em VCS

Renato e Luiza trabalham como Analistas Legislativos na Assembleia Legislativa do Estado de Pernambuco num mesmo projeto e cada um deles precisou editar o mesmo arquivo texto no mesmo repositório ao mesmo tempo. Luiza, acidentalmente, sobrescreveu as alterações de Renato, que tinha salvo suas alterações no repositório primeiro. Esta situação poderia:

I. ser evitada com o uso de um Sistema de Controle de Versão (SCV) que trabalhasse com o modelo alocar-modificar-desalocar. Neste modelo, o repositório permite que somente uma pessoa por vez possa modificar o arquivo.

II. ser evitada com o uso de um SCV que trabalhasse com o modelo copiar-modificar-unificar. Neste modelo, Renato e Luiza criariam uma cópia de trabalho pessoal do arquivo armazenado no repositório. Eles então trabalhariam de forma paralela, modificando suas próprias cópias. No final, as cópias locais seriam unificadas em uma nova versão.

III. ser evitada por qualquer SCV, marcando o arquivo como não-unificável. Neste caso, tanto o modelo alocar-modificar-desalocar quanto o modelo copiar-modificar-unificar, impediriam que houvesse a sobrescrita no arquivo quando Renato e Luiza acessassem-no ao mesmo tempo.

IV. causar atrasos e tempo perdido com o uso de um SCV que trabalhasse com o modelo alocar-modificar-desalocar. Isso porque Renato poderia alocar o arquivo, esquecer dele e sair de férias. Luiza continuaria esperando para editar o arquivo e teria que pedir a um administrador para liberar o arquivo alocado por Renato.

V. ser evitada com o uso de um SCV que trabalhasse com o modelo copiar-modificar-unificar. Caso as alterações de Luiza viessem a se sobrepor às alterações de Renato, na unificação das cópias dos arquivos o SCV detectaria o problema, desfaria automaticamente as sobreposições e poderia seguramente salvar o arquivo unificado de volta no repositório.

Está correto o que se afirma APENAS em

Provas

Considere os seguintes requisitos contemplados na Aplicação Virtualizada Microsoft App-V 4.6 SP1:

I. O App-V 4.6 SP1 oferece suporte para o uso de cache compartilhado de leitura e gravação, exclusivo para ambientes RDS.

II. O App-V 4.6 SP1 oferece suporte ao sequenciamento do Microsoft .NET Framework 4.0.

III. Para aplicar o Service Pack 1, uma das seguintes versões do App-V deve estar presente: Microsoft Application Virtualization 4.6 RTM (4.6.0.1523) ou Microsoft Application Virtualization 4.6 (4.6.0.20200).

Está correto o que se afirma em

Provas

- Controle de VersãoResolução de Conflitos em VCS

- Engenharia de SoftwareGerenciamento de Configuração de Software (SCM)

O controle de versões é uma atividade procedimental que garante qualidade e consistência à medida que modificações são feitas em um objeto de configuração. Aplicado ao contexto de desenvolvimento de uma aplicação web, um processo de controle de versão deve ser estabelecido, de forma a implantar

Provas

Fan-Out (um profissional de TI executando scripts em múltiplos computadores a partir de um único console) e Fan-In (muitos profissionais de TI executando scripts em um único computador), são cenários de gerenciamento remoto suportados pelo

Provas

O Windows Server 2008 R2 oferece os tipos I e II de virtualização:

Provas

Com as providências preliminares de instalação do Active Directory Domain Services Domain Controller e as necessárias configurações já realizadas, antes de instalar o App-V Managements Server, devem ser criados os seguintes objetos no Active Directory:

I. Organizational Unit (OU).

II. Microsoft Application Virtualization Administrative Group.

III. Microsoft Application Virtualization Users Group.

IV. Domain Test User Account.

V. Application Groups.

Está correto o que consta em

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: ALEPE

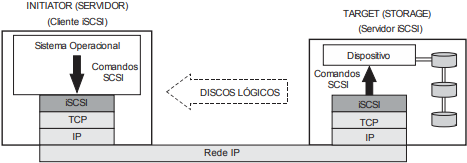

Analise o seguinte esquema simplificado de conexão Storage iSCSI:

Com respeito a virtualização de storage SAN – Storage Area Network, nesse esquema, o modelo de conexão iSCSI para storage alvo (TARGET) é realizada por meio de um componente representado pelo “Dispositivo” que é um

Provas

No que diz respeito a GPO (Group Policy Object) deve-se ter em mente a diretiva de grupo. Diretiva de grupo é um conjunto de regras que se pode utilizar a fim de facilitar o gerenciamento, configuração e segurança de computadores e usuários. As regras das diretivas de grupo se aplicam a usuários e computadores. A configuração das diretivas em uma GPO com essas regras (para usuários e computadores) podem ser aplicadas (vinculadas) em Unidades Organizacionais (OUs), Sites e Domínios que, do mais alto ao mais baixo nível obedecem, respectivamente, à seguinte hierarquia:

Provas

Caderno Container