Foram encontradas 315 questões.

1979458

Ano: 2020

Disciplina: Informática

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: Informática

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

Atualmente, são comuns a busca e a pesquisa em sites especializados, como o Google. Neste contexto, assinale V para a afirmativa verdadeira e F para a afirmativa falsa.

( ) Quando se fazem pesquisas no Google, é feita uma varredura na internet em busca de páginas que contenham todas as palavras-chave digitadas. Utilizando o operador “OR”, o usuário informa ao Google para procurar páginas que contenham uma palavra-chave ou outra. Exemplo: mangaratiba OR itacuruçá.

( ) Quando se colocam termos entre aspas duplas na barra de busca do Google, é feita a pesquisa por páginas que contenham a expressão exatamente como foi digitada. Esse comando é útil para buscar letras de música, textos etc. Exemplo: “edital do concurso de mangaratiba”.

( ) Quando se quer fazer uma pesquisa e excluir uma palavrachave, deve-se utilizar o sinal de “asterisco” antes do termo que será excluído dos resultados da pesquisa. Exemplo: carnaval *salvador.

As afirmativas são, respectivamente,

Provas

Questão presente nas seguintes provas

1979457

Ano: 2020

Disciplina: Informática

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: Informática

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

No que diz respeito aos conceitos básicos da Web, para navegar em sites da Internet, é necessário ter instalado um browser no microcomputador.

Nesse contexto, para visualizar o site da Câmara Municipal de Mangaratiba, no browser Edge da Microsoft e na modalidade tela inteira, deve-se pressionar a tecla de função

Provas

Questão presente nas seguintes provas

1979456

Ano: 2020

Disciplina: Informática

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: Informática

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

Para fins de segurança, a impressão digital é comumente utilizada na biometria para verificação de identidade em academias de ginástica, em smartphones ou notebooks, saques bancários ou até mesmo para entrar em um condomínio. Consiste na captura da formação de sulcos na pele dos dedos e das palmas das mãos de uma pessoa, sendo que esses sulcos possuem determinadas terminações e divisões que diferem de pessoa para pessoa. Entre os tipos de tecnologia empregados,

I. faz-se uso de um feixe de luz para ler a impressão digital;

II. mede-se a temperatura que sai da impressão; e

III. mapeia-se a impressão digital através de sinais sonoros.

Esses tipos caracterizam, respectivamente, as tecnologias

Provas

Questão presente nas seguintes provas

1979455

Ano: 2020

Disciplina: Informática

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: Informática

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

A figura a seguir ilustra um recurso de segurança utilizado no acesso à internet.

Esse recurso possui as características listadas a seguir.

- Mostra um formulário no qual é solicitado o preenchimento de um código para validar uma solicitação.

- É um tipo de medida de segurança conhecido como autenticação por desafio e resposta.

- É um mecanismo que ajuda na proteção contra spam e decriptografia de senhas, solicitando a conclusão de um teste simples que prova que o usuário é um ser humano, não um computador tentando invadir uma conta protegida por senha.

- Consiste de duas partes simples, uma sequência de letras e/ou números gerada aleatoriamente que aparece sob a forma de imagem distorcida e uma caixa de texto.

- PARA passar no teste e provar a identidade humana, basta ao usuário digitar na caixa de texto os caracteres que ele vê na imagem.

Esse recurso é conhecido por

Provas

Questão presente nas seguintes provas

1979454

Ano: 2020

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

No que diz respeito às redes de computadores, dois recursos são descritos a seguir.

I. Constitui um sistema de tradução de endereços IP para nomes de domínios, que vai permitir a um internauta digitar um mnemônico como https://www.mangaratiba.rj.leg.br/ para o site da Câmara Municipal de Mangaratiba, por exemplo, ao invés do endereço IP correspondente.

II. Constitui uma ferramenta que permite a atribuição de endereços IP às máquinas-cliente, resultando na configuração automática e dinâmica dos computadores conectados à rede TCP/IP, via um modelo cliente-servidor, através do qual o servidor faz a gestão centralizada dos endereços IP que são usados na rede.

Esses recursos são conhecidos, respectivamente, pelas siglas:

Provas

Questão presente nas seguintes provas

1979453

Ano: 2020

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: TI - Redes de Computadores

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

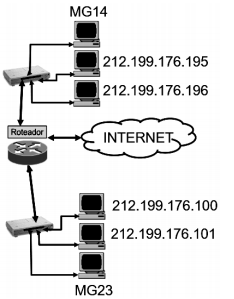

A figura apresenta a configuração da rede de microcomputadores da empresa MANGANET, com emprego do esquema de máscara de redes de tamanho fixo, com destaque para o fato de o administrador de rede ter atribuído unicamente uma faixa de rede a cada sub-rede. Convém ressaltar que os IPs mostrados na figura são os endereços que as máquinas estão utilizando no momento.

Se as sub-redes foram configuradas com máscara de rede 255.255.255.224, endereços válidos para as máquinas MG14 e MG23 na configuração CIDR são indicados na seguinte opção:

Provas

Questão presente nas seguintes provas

1979452

Ano: 2020

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

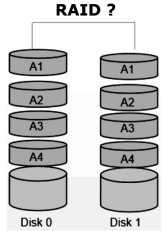

A figura abaixo representa um dos tipos de RAID, uma sigla que tem por significado “Redundant Array of Independent Disks”, um mecanismo criado com o objetivo de melhorar o desempenho e segurança dos discos rígidos existentes em um microcomputador, através do uso de HDs extras

Este tipo de RAID possui as características listadas a seguir.

A replicação, como seu próprio nome indica, faz com que dois ou mais discos possuam exatamente o mesmo conteúdo, tornando uma cópia idêntica do outro – acarretando a existência de um backup pronto para ser utilizado. Consequentemente, é necessário também duplicar o hardware utilizado. Tal esquema é a base desse tipo de RAID.

Se por algum motivo um computador apresentar perda de dados em seu disco rígido, por meio deste tipo de RAID, um segundo disco seria usado paralelamente ao primeiro, funcionando como cópia idêntica, garantindo a integridade dos dados. Em uma escrita, os dados necessitam ser modificados nos dois discos ao mesmo tempo. Por exemplo, a palavra X1Y1Z1X2Y2Z2 ficaria armazenada do mesmo modo em ambos os HDs.

Nesse esquema, a taxa de transferência de dados continuaria a mesma, mas o espaço utilizado seria o dobro do real, pois um disco rígido de 1 TB exigiria outra cópia idêntica de 1 TB.

As características descritas indicam que o esquema faz referência ao tipo:

Provas

Questão presente nas seguintes provas

1979451

Ano: 2020

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

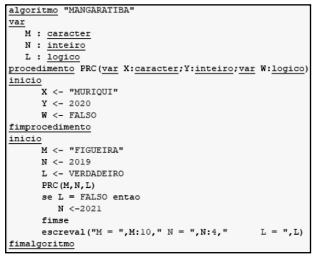

No algoritmo da figura abaixo, ocorrem passagens de parâmetros de M para X por referência, de N para Y por valor e de L para W por referência.

Ao final da execução, os valores que serão impressos para as variáveis M, N e L serão, respectivamente,

Provas

Questão presente nas seguintes provas

1979450

Ano: 2020

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

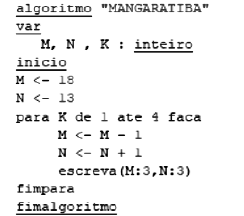

Observe o algoritmo a seguir.

Após a execução, será gerada a seguinte série de números:

Provas

Questão presente nas seguintes provas

1979448

Ano: 2020

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: Câm. Mangaratiba-RJ

Provas:

No que diz respeito à criação de métodos em Java, o qualificador ou modificador define a visibilidade e pode ser de três tipos básicos:

I. é visível apenas pela própria classe. É o qualificador mais restritivo.

II. é visível pela própria classe, por suas subclasses e pelas classes do mesmo pacote.

III. é visível por qualquer classe, sendo o qualificador mais aberto no sentido de que qualquer classe pode usar esse método.”

Os métodos definidos em I, II e III são respectivamente denominados

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container