Foram encontradas 30 questões.

- AdministraçãoSegurançaAutorização de Acesso

- AdministraçãoSegurançaControle de Acesso

- AdministraçãoSegurançaSegurança de Dados

- AdministraçãoSegurançaSQL Injection

Em relação à segurança em banco de dados considere as afirmativas a seguir. Assinale a alternativa que contém as afirmativas CORRETAS:

I. São comumente aceitos como objetivos de segurança relacionados a banco de dados manter a integridade, a disponibilidade e a confidencialidade dos dados.

II. Mecanismos de acesso discricionários são utilizados para conceder privilégios aos usuários. Trigger é um importante mecanismo de autorização discricionário, pois sua utilização torna possível, por exemplo, limitar o acesso a determinados campos ou até mesmo linhas de uma tabela.

III. São consideradas medidas de controle para fornecer segurança em banco de dados: controle de acesso, controle de inferência, controle de fluxo e criptografia de dados.

IV. Em um ataque de injeção de SQL, uma cadeia de caracteres é inserida pela aplicação mudando ou manipulando a instrução SQL para que o atacante tenha algum proveito. Tal ataque pode prejudicar o banco de dados de diferentes maneiras, como a manipulação não autorizada de dados.

Provas

Questão presente nas seguintes provas

Considere as afirmativas I, II e III a respeito de ferramentas CASE:

I. Toda ferramenta baseada em computador que auxilia em uma ou mais atividades do processo de desenvolvimento de software pode ser considerada uma ferramenta CASE.

II. Um dos fatores que limita o uso de ferramentas CASE é o fato da Engenharia de Software ser, essencialmente, uma atividade de projeto baseada no pensamento criativo.

III. Dentre as classificações funcionais de ferramentas CASE, citam-se ferramentas de prototipação, de teste, de depuração e de reengenharia.

Está correto o que se afirma APENAS em:

Provas

Questão presente nas seguintes provas

A respeito da arquitetura de Webservices, assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

São considerados atributos de qualidade essenciais de um software, EXCETO:

Provas

Questão presente nas seguintes provas

- Manutenção e Evolução de SoftwareEngenharia Reversa

- Manutenção e Evolução de SoftwareReengenharia de Software

NÃO é uma atividade realizada na reengenharia de software:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

Considerando as alternativas I, II e III, pode-se afirmar que elas estão relacionadas, respectivamente, aos seguintes serviços de rede:

I. sua essência é a criação de um esquema hierárquico de atribuição de nomes baseado no domínio e de um sistema de banco de dados distribuído para implementar esse esquema de nomenclatura.

II. é um protocolo de serviço que oferece configuração dinâmica de terminais, com concessão de endereços IP de host.

III. protocolo de transferência de arquivos.

Provas

Questão presente nas seguintes provas

Sobre testes de software, é CORRETO afirmar que:

Provas

Questão presente nas seguintes provas

Em relação à mineração de dados, está CORRETA apenas a alternativa:

Provas

Questão presente nas seguintes provas

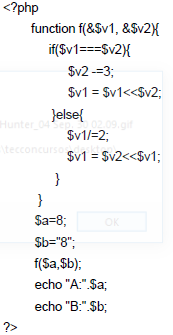

Assinale a alternativa que apresenta o valor das variáveis $a e $b impresso na execução do código PHP abaixo:

Provas

Questão presente nas seguintes provas

Hub, roteador e switch são dispositivos que operam, respectivamente, nas seguintes camadas do modelo OSI:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container