Foram encontradas 120 questões.

Julgue os próximos itens, relativos a conceitos de auditoria e controle de riscos em tecnologia da informação (TI).

Ao atuar na avaliação das funções de um help desk, o auditor estará mais focado na adequação dos aspectos operacionais de uma organização que nos aspectos de desenvolvimento de projetos dessa organização.

Provas

Julgue os próximos itens, relativos a conceitos de auditoria e controle de riscos em tecnologia da informação (TI).

Ao encontrar, em uma área pública de um servidor, um arquivo contendo a lista de logins e senhas criptografadas usadas no controle de acesso a um sistema, o auditor deverá aumentar a classificação de risco de que esse sistema seja invadido por meio de um ataque de dicionário.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

- Engenharia de SoftwareEngenharia de Software: Papéis e Responsabilidades

- Engenharia de SoftwarePrincípios de Engenharia de Software

- Engenharia de SoftwareTestes

- Qualidade de SoftwareSQA: Garantia da Qualidade de Software

Julgue os próximos itens, relativos a conceitos de auditoria e controle de riscos em tecnologia da informação (TI).

Após uma auditoria, as recomendações para a separação de técnicos de uma organização de desenvolvimento de sistemas em duas equipes: de desenvolvimento e de teste, podem ser diretamente embasadas no princípio da segregação de responsabilidades.

Provas

Julgue os próximos itens, relativos a conceitos de auditoria e controle de riscos em tecnologia da informação (TI).

A emissão de um relatório definitivo de uma auditoria de sistemas de informações não precisa ser precedida de uma validação dos achados junto aos representantes da organização auditada, a fim de que não haja distorção ou pressão sobre os resultados da auditoria.

Provas

Julgue os próximos itens, relativos a conceitos de auditoria e controle de riscos em tecnologia da informação (TI).

O uso de ferramentas de teste de penetração de rede, como o nmap, não deve ser realizado durante uma atividade de auditoria, pois o teste de aderência a controles e políticas de segurança em redes está fora do escopo do trabalho do auditor.

Provas

Julgue os próximos itens, relativos a conceitos de auditoria e controle de riscos em tecnologia da informação (TI).

O modelo COBIT propõe, para fins de auditoria, que os processos de gestão de TI de uma organização sejam classificados em quatro domínios: planejamento e organização do desenvolvimento de software; aquisição e desenvolvimento de sistemas; entrega e suporte de serviços de software; e monitoramento de redes.

Provas

- Conceitos BásicosHardening

- Auditoria e Compliance

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27001

Julgue os próximos itens, relativos a conceitos de auditoria e controle de riscos em tecnologia da informação (TI).

Uma das principais funções de um auditor de TI é avaliar se as configurações dos sistemas computacionais implantadas pelos técnicos de TI dessa organização estão aderentes aos padrões de segurança estabelecidos pelo mercado.

Provas

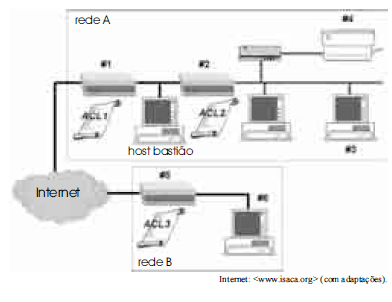

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

Uma solução de backup que contemple a duplicação, em um sítio hot, de todos os dados digitais e equipamentos e linhas de transmissão de dados necessários ao provimento de serviços de informação por meio da Internet e da Web garantirá que a empresa alcance plena recuperação de sua capacidade de negócios, após eventual ocorrência de desastre que não afete esse sítio hot.

Provas

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

As regras de entrada de tráfego mantidas no elemento ACL1 são, possivelmente, mais restritivas que as mantidas no elemento ACL2.

Provas

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

Uma das formas usualmente indicadas para fortalecimento da disponibilidade de um sistema de informações compreende o uso de serviços de autenticação, como o AH (autentication header).

Provas

Caderno Container