Foram encontradas 120 questões.

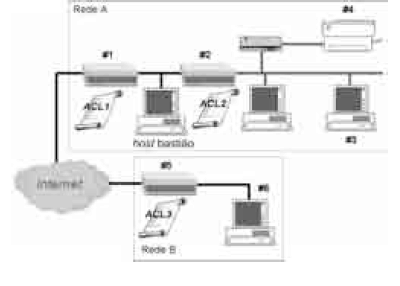

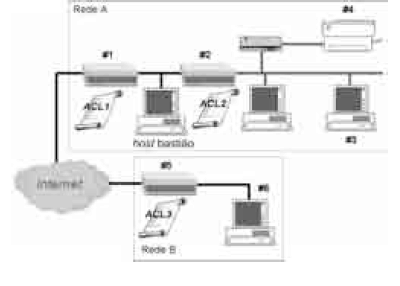

A figura acima, adaptada de www.isaca.org, apresenta um diagrama de configuração de redes, na qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Tendo como referência o diagrama e as informações apresentadas e acerca dos conceitos de segurança de redes e sistemas de informação, julgue os itens seguintes.

Por ser um instrumento de controle ativo do tráfego de uma rede, um firewall possui maior capacidade de discriminação de tráfego suspeito, quando comparado com detectores de intrusão.

Provas

A figura acima, adaptada de www.isaca.org, apresenta um diagrama de configuração de redes, na qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Tendo como referência o diagrama e as informações apresentadas e acerca dos conceitos de segurança de redes e sistemas de informação, julgue os itens seguintes.

No dispositivo host bastião, devem ser providos essencialmente os serviços de natureza pública da rede A como DNS, FTP e WWW. Possivelmente, esse servidor sofrerá um conjunto maior de ataques que os dispositivos #3 e #4.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

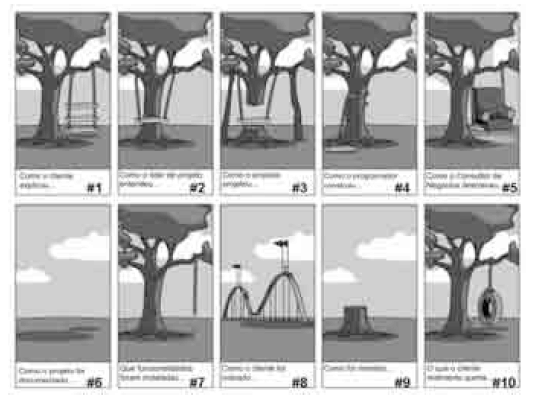

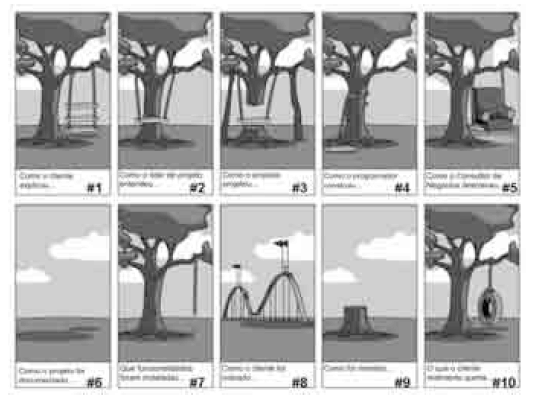

A figura acima, adaptada de lua.weblog.com.pt, apresenta uma seqüência de quadros ilustrativos de percepções satíricas, mas comumente aceitas, acerca das dificuldades no desenvolvimento de software. Com relação a essas informações, julgue os itens a seguir quanto a conceitos de metodologia e desenvolvimento de software.

O uso de padrões de projeto permite maior impacto na redução do esforço para realização das atividades pertinentes ao quadro #4 que das atividades pertinentes ao quadro #2.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

A figura acima, adaptada de lua.weblog.com.pt, apresenta uma seqüência de quadros ilustrativos de percepções satíricas, mas comumente aceitas, acerca das dificuldades no desenvolvimento de software. Com relação a essas informações, julgue os itens a seguir quanto a conceitos de metodologia e desenvolvimento de software.

O uso de sistemas de controle de versão fornece maior suporte às atividades ilustradas em #4 que às atividades ilustradas em #7.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: INMETRO

A figura acima, obtida de www.thg.ru, apresenta um diagrama de blocos da arquitetura do processador Pentium III. Considerando essa figura, julgue os itens subseqüentes com relação a conceitos de arquitetura de processadores digitais.

O gerenciamento de interrupções em processadores como o Pentium III depende do acesso a instruções específicas e a registradores EAX, EBX, ECX e EDX.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: INMETRO

A figura acima, obtida de www.thg.ru, apresenta um diagrama de blocos da arquitetura do processador Pentium III. Considerando essa figura, julgue os itens subseqüentes com relação a conceitos de arquitetura de processadores digitais.

A eventual existência de um microcódigo, na arquitetura apresentada, seria mais provável no módulo fetch/decode control, que no módulo FPU, SSE, MUL, DIV.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: INMETRO

A figura acima, obtida de www.thg.ru, apresenta um diagrama de blocos da arquitetura do processador Pentium III. Considerando essa figura, julgue os itens subseqüentes com relação a conceitos de arquitetura de processadores digitais.

tamanho da cache L2 é maior que o tamanho das caches de dados e instruções.

Provas

Com relação à teoria da informação, julgue os itens seguintes.

Tomado sobre um conjunto de variáveis aleatórias, o valor da entropia de cada uma dessas variáveis é sempre maior ou igual a zero e pode medir a quantidade de informação que cada variável comporta. Se duas dessas variáveis — X e Y — são independentes, a entropia de XY é sempre inferior à entropia de X.

Provas

Julgue os itens a seguir, acerca de princípios de gerência de segurança em redes e sistemas de informação.

A auditoria e o fortalecimento da gerência de configuração de sistemas contribuem em maior escala para a redução de riscos em desenvolvimento de software de uma organização de TI que para a redução de riscos na operação de sistemas da organização.

Provas

Julgue os itens a seguir, acerca de princípios de gerência de segurança em redes e sistemas de informação.

A declaração de aplicabilidade dos controles de segurança de uma organização é usualmente efetuada após a elaboração de um plano de tratamento de riscos.

Provas

Caderno Container