Foram encontradas 500 questões.

Assinale a opção que completa corretamente as lacunas da sentença abaixo.

Em relação à assinatura digital, existe um esquema de autenticação que não exige a criptografia da mensagem inteira. Esse esquema se baseia na idéia de uma função de HASH unidirecional que extrai um trecho qualquer do texto simples e, a partir dele, calcula uma sequência de bits de tamanho fixo. Essa função de HASH, representada por MD (MESSAGE DIGEST), geralmente é chamada de sumário da mensagem e cujas quatro propriedades mais importantes são:

Se \( MD(P) \) for fornecido, será _______ encontrar \( P \); Se \( P \) for fornecido, o cálculo de será _______ , dado \( P \), ninguém pode encontrar \( MD(P) \) tal que _______ , e uma mudança na entrada de até mesmo 1 bit produz uma saída _______.

Provas

Assinale a opção que completa corretamente as lacunas da sentença abaixo.

O esquema de endereçamento IP original divide os endereça mentos de hosts em três classes primárias A, B ou C. Em relação à classe B, é correto afirmar que possui bits no prefixo, número máximo de redes igual a , bits no sufixo e o número máximo de hosts por rede igual a .

Provas

O endereço IP representado em notação decimal pontilhada como: 128.211.0.0, pertence a que classe?

Provas

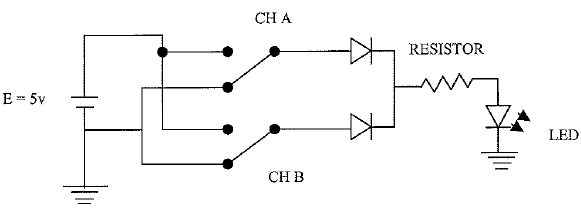

Analise o circuito a seguir.

Analise o circuito a seguir.

O circuito acima possui as chaves CHA e CHB que são independentes e podem ser combinadas aleatoriamente formando um conjunto de quatro combinações possíveis entre elas. Este circuito representa uma porta do tipo:

Provas

Em relação aos bancos de dados relacionais, qual operação envolvendo duas tabelas exige que as mesmas tenham uma coluna em comum?

Provas

Em relação ao sistema de transmissão de mensagens, os processos que querem se comunicar precisam de uma forma de se referenciar um ao outro, eles podem usar a comunicação direta ou indireta. Assinale a opção correta em relação às propriedades necessárias para estabelecer um link de comunicação direta.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

Em relação à largura de barramento é correto afirmar que:

Provas

Em relação aos testes de software realizados por engenheiros de software, é correto afirmar que:

Provas

Considere um programa que inicie um incidente de segurança somente sob certas circunstâncias. Seria difícil de detectálo porque, sob condições normais de operação, não haveria quebra de segurança. Entretanto, quando um conjunto predefinido de parâmetros fosse encontrado, a quebra de segurança seria criada. Esse programa é conhecido como:

Provas

Como se denomina o recurso que permite escrever programas em que se processam objetos que compartilham a mesma superclasse em uma hierarquia de classes, que possibilita projetar e implementar sistemas que são facilmente extensíveis?

Provas

Caderno Container