Foram encontradas 50 questões.

Tendo em vista as camadas do modelo OSI, assinale a opção que apresenta, a camada responsável por tratar de detalhes de transferência confiável de dados e aquela cujos protocolos são responsáveis pela tradução da representação de um computador em outro.

Provas

Uma Primeiro- Tenente está na equipe de um projeto para desenvolvimento de um sistema para controle da carreira dos militares da ativa. Um Vice- Almirante, Diretor de uma Organização Militar (OM), é o responsável pela normatização e gestão da carreira dos militares. O diretor deseja iniciar o uso do novo sistema dentro de 6 meses. A Primeiro- Tenente fez uma estimativa de tempo para todo o projeto e verificou que ultrapassará o prazo desejado pelo Vice- Almirante. Assim, a Primeiro- Tenente, visando atender o requisito exposto pelo cliente, escolheu utilizar um modelo de processo projetado para fornecer um determinado conjunto funcional aos usuários para, somente após esse fornecimento, refinar e expandir sua funcionalidade em versões de software posteriores. Qual foi o modelo escolhido por ela?

Provas

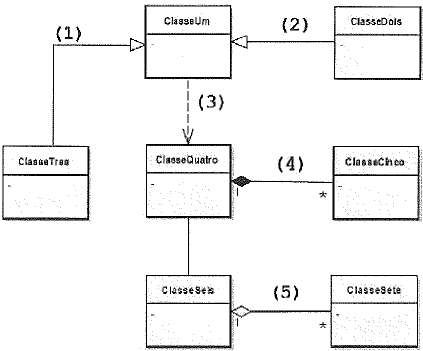

Examine o diagrama de classes abaixo, modelado na linguagem UML.

Com relação ao diagrama acima, assinale a opção correta.

Provas

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- Controle de AcessoControle de Acesso Lógico

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

Um militar está confeccionando um documento que estabelece urna política interna de Tecnologia da Informação (TI) para controle de acesso. Com base na ISO/IEC 27002, analise as afirmativas abaixo, considerando o que deve ser abordado no documento em confecção.

I - Os códigos-fonte dos softwares desenvolvidos são restritos e seu acesso deve ser controlado.

II - É livre o uso de programas utilitários baixados da Internet.

III- São necessários sistemas de gerenciamento de senhas, que devem ser interativos e assegurar a qualidade das senhas.

IV - O acesso a sistemas e aplicações deve ser controlado por um procedimento seguro de log.

Assinale a opção correta.

Provas

O conceito de Business Intelligence (BI) pode ser entendido como a utilização de variadas fontes de informação para definir estratégias de competitividade nos negócios da empresa. Sobre BI, assinale a apção correta.

Provas

Sobre desenvolvimento ágil, assinale a opção correta.

Provas

Dado o endereço de rede 192.168.1.0 com a máscara de sub-rede 255.255.255.128, quantas sub-redes e hosts válidos por sub-rede a referida configuração disponibiliza, respectivamente?

Provas

Com base nos conceitos da programação orientada a objetos e na linguagem de programação Java, assinale a opção correta.

Provas

Os processos são módulos que possuem várias linhas de instruções chamadas threads. Sistemas Operacionais modernos fornecem recursos para que se trabalhe com processos de muitas threads de controle. Marque a opção correta no que se refere aos benefícios da programação multithreading.

Provas

A linguagem de programação Java permite a criação de processos (thread) . concorrentes, chamados de linha de execução Sobre os mecanismos de execução concorrente pela linguagem de programação Java, assinale a opção correta.

Provas

Caderno Container