Foram encontradas 60 questões.

Ao utilizar os modelos de maturidade desenvolvidos para cada um dos 34 processos de TI do CobiT 4.1, a gerência pode identificar importantes avaliações da organização, posicioná-la em uma escala e avaliar o que está envolvido no aprimoramento da sua performance. A alternativa que NÃO se refere a uma destas avaliações é:

Provas

Questão presente nas seguintes provas

De acordo com a Instrução Normativa 04 de 12/11/2010 da Secretaria de Logística e Tecnologia da Informação do MPOG, as contratações de Soluções de Tecnologia da Informação deverão seguir três fases, quais sejam:

Provas

Questão presente nas seguintes provas

Segundo o MoReq-Jus versão 1.0, a metodologia de planejamento e implantação de um programa de gestão de processos e documentos estabelece passos, não necessariamente sequenciais, podendo ser desenvolvidos em diferentes estágios, interativa, parcial ou gradualmente, de acordo com as necessidades da instituição. O passo que consiste em identificar que documentos devem ser produzidos, determinar a forma documental que melhor satisfaça cada atividade desempenhada e definir quem está autorizado a produzir cada documento é chamado de:

Provas

Questão presente nas seguintes provas

A metodologia de planejamento e implantação de um programa de gestão de processos e documentos do MoReq-Jus versão 1.0 estabelece 8 passos. O passo de Monitoramento e Ajustes, consiste em

Provas

Questão presente nas seguintes provas

- Gestão de ProjetosPMBOKÁreas de ConhecimentoPMBOK: Gerenciamento de Riscos do Projeto

- Gestão de ProjetosPMBOKÁreas de ConhecimentoPMBOK: Gerenciamento das Aquisições do Projeto

- Gestão de ProjetosPMBOKPMBOK: Ciclo de Vida do Projeto

Os processos de gerenciamento das aquisições do projeto envolvem contratos e as diversas atividades envolvidas nos processos desta área compõem o ciclo de vida do contrato. Com o gerenciamento ativo do ciclo de vida do contrato e uma redação cuidadosa dos termos e condições das aquisições, alguns riscos identificáveis do projeto podem ser evitados, mitigados ou transferidos para um fornecedor. Sobre este tema é INCORRETO afirmar:

Provas

Questão presente nas seguintes provas

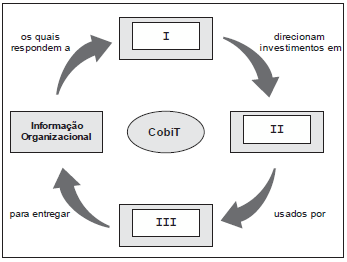

Observe a figura abaixo.

O modelo CobiT foi criado de forma a ser focado em negócios, orientado a processos, baseado em controles e orientado por medições. A figura acima ilustra os princípios básicos do CobiT 4.1. As caixas I, II e III são correta e, respectivamente, preenchidas por:

| I | II | III |

|---|

Provas

Questão presente nas seguintes provas

Indique a alternativa que pode conter um relacionamento mais apropriado entre os conceitos de AMEAÇA, IMPACTO, INCIDENTE e VULNERABILIDADE tratados pela Gestão de Riscos na Tecnologia da Informação.

Provas

Questão presente nas seguintes provas

Uma função de resumo é um método criptográfico que, quando aplicado sobre uma informação, independente do tamanho que ela tenha, gera um resultado único e de tamanho fixo, chamado ...... . O código é gerado de tal forma que não é possível realizar o processamento inverso para se obter a informação original e que qualquer alteração na informação original produzirá um código distinto. Apesar de ser teoricamente possível que informações diferentes gerem códigos iguais, a probabilidade disto ocorrer é bastante baixa.

A lacuna acima é corretamente preenchida por:

A lacuna acima é corretamente preenchida por:

Provas

Questão presente nas seguintes provas

O Cross-Site Scripting (XSS)

I. executa no cliente web um código malicioso que, necessariamente, está armazenado no servidor acessado;

II. explora vulnerabilidades relacionadas à falta de validação dos dados de entrada do usuário em uma página web;

III. serve de base técnica para a realização de ataques como o SQL Injection e Script Injection.

Está correto o que se afirma em

I. executa no cliente web um código malicioso que, necessariamente, está armazenado no servidor acessado;

II. explora vulnerabilidades relacionadas à falta de validação dos dados de entrada do usuário em uma página web;

III. serve de base técnica para a realização de ataques como o SQL Injection e Script Injection.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Considere:

O Art. 9º do Marco Civil da Internet trata sobra a neutralidade: o responsável pela transmissão, comutação ou roteamento tem o dever de tratar de forma isonômica quaisquer pacotes de dados, sem distinção por conteúdo, origem e destino, serviço, terminal ou aplicativo.

Atendendo a interesses de grandes empresas de telecom, em Dubai aprovou-se uma resolução que foi gestada antes da reunião da União Internacional de Telecomunicações, sobre a Inspeção Profunda de Pacotes (DPI em Inglês), um mecanismo utilizado para poder rastrear o fluxo de informações que passa na rede das operadoras de telecom. Essa DPI mostra claramente que as empresas estão se preparando para quebrar a neutralidade da rede, interferir no fluxo de informação, e privilegiar o tráfego de dados para empresas que fizeram acordos.

Com certeza, a quebra da neutralidade implica na quebra da

O Art. 9º do Marco Civil da Internet trata sobra a neutralidade: o responsável pela transmissão, comutação ou roteamento tem o dever de tratar de forma isonômica quaisquer pacotes de dados, sem distinção por conteúdo, origem e destino, serviço, terminal ou aplicativo.

Atendendo a interesses de grandes empresas de telecom, em Dubai aprovou-se uma resolução que foi gestada antes da reunião da União Internacional de Telecomunicações, sobre a Inspeção Profunda de Pacotes (DPI em Inglês), um mecanismo utilizado para poder rastrear o fluxo de informações que passa na rede das operadoras de telecom. Essa DPI mostra claramente que as empresas estão se preparando para quebrar a neutralidade da rede, interferir no fluxo de informação, e privilegiar o tráfego de dados para empresas que fizeram acordos.

Com certeza, a quebra da neutralidade implica na quebra da

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container