Foram encontradas 454 questões.

Disciplina: TI - Banco de Dados

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

Avalie a seguinte consulta SQL e escolha a alternativa que indica de forma CORRETA o resultado da mesma.

SELECT F.NOME, F.SOBRENOME

FROM FUNCIONARIO F

WHERE F.CPF IN (SELECT FUN_CPF

FROM DEPENDENTE

WHERE FUN_CPF=F.CPF AND

SEXO=F.SEXO)

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

- Paradigmas de ProgramaçãoOrientação a ObjetosDefinição Técnica: Orientação a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Construtores

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Métodos

Julgue as seguintes afirmações sobre elementos de linguagens orientadas a objetos.

I. Construtores/inicializadores são operações especiais responsáveis por iniciar a execução de uma aplicação orientada a objetos.

II. Atributos são informações que definem as características que um objeto terá. Por exemplo, nome e cpf, para objetos que representem pessoas.

III. Métodos são responsáveis por definir qual será o comportamento dos objetos de uma classe. Em uma aplicação bancária típica, objetos que representam contas correntes teriam métodos como transferir, saldo e número.

Escolha a alternativa que indica a(s) afirmação(ões) CORRETA(s).

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

- Arquitetura e Design de SoftwareCoesão, Acoplamento e Modularidade

- Manutenção e Evolução de SoftwareReúso de Software

- Paradigmas de ProgramaçãoOrientação a ObjetosAnálise e Projeto Orientado a Objetos

Escolha a alternativa INCORRETA sobre os conceitos de programação orientada a objetos.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

Julgue as seguintes afirmações sobre conhecimento de Internet para programadores.

I. Como o HTML, o XML usa marcadores (palavras envoltas pelos sinais '<' e '>') e atributos (na forma nome="valor"). Mas enquanto HTML especifica o que cada marcador e atributo significa, e em certas ocasiões como seu conteúdo aparecerá em um navegador, XML usa os marcadores apenas para delimitar os trechos de dados, deixando sua interpretação completamente a cargo da aplicação que os lê.

II. A Máquina Virtual Java (JVM) oferece mecanismos para aumentar a segurança e a portabilidade de aplicações desenvolvidas na linguagem Java.

III. PHP é uma linguagem de programação interpretada, muito utilizada para gerar conteúdo dinâmico para a Internet. 8

Escolha a alternativa que indica a(s) afirmação(ões) CORRETA(s).

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

- Controle de VersãoArquiteturas de Controle de Versão

- Controle de VersãoCVS: Concurrent Version System

Julgue as seguintes afirmações sobre CVS (Sistema de Controle de Versões).

I. O CVS é utilizado para manter diversas versões do código fonte, mas não pode ser utilizado para controlar versões de código objeto, pois para isso teria que levar em consideração a arquitetura-alvo para a qual o programa foi compilado.

II. Através do CVS, diversos clientes podem editar cópias do mesmo projeto de maneira concorrente. Quando eles confirmam suas alterações, o servidor tenta fazer uma fusão delas.

III. O CVS mantém o histórico das alterações nos arquivos de um projeto. Porém, não é possível recuperar as versões antigas dos arquivos, pois a idéia do CVS é manter apenas um registro das modificações em cada versão. Portanto, é necessário usar o CVS acompanhado com um sistema de backup.

Escolha a alternativa que indica a(s) afirmação(ões) CORRETA(s).

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

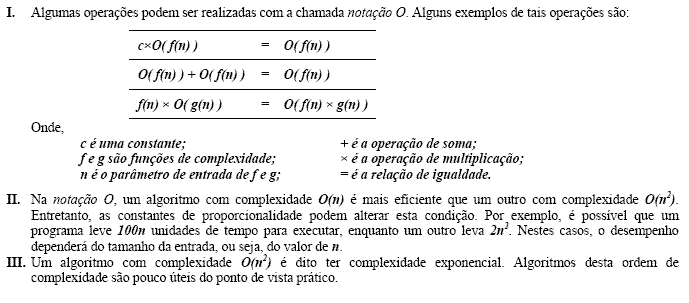

Julgue as seguintes afirmações sobre análise de complexidade de algoritmos utilizando a notação O.

Escolha a alternativa que indica a(s) afirmação(ões) CORRETA(s).

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

Julgue as seguintes afirmações sobre a técnica de acesso hash.

I. Cada registro armazenado é colocado em uma localização de memória, cujo endereço é computado como função de algum campo daquele registro.

II. A técnica hash promove um significativo aumento no tempo de acesso, apesar de consumir mais memória que as técnicas de acesso tradicionais, que utilizam tabelas.

III. Na técnica de acesso hash, a seqüência física de registros no arquivo armazenado é sempre igual à seqüência estabelecida pela chave primária.

Escolha a alternativa que indica a(s) afirmação(ões) CORRETA(s).

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreAplicações de Árvores

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreÁrvore B ou B+ Tree

Julgue as seguintes afirmações sobre a estrutura de dados árvore-B.

I. Uma árvore de busca multidirecional e balanceada, de ordem n, em que cada nó, com exceção da raiz da árvore, contém pelo menos n/2 (leia-se n dividido por 2) chaves, é chamada de árvore-B.

II. Apesar de ser uma árvore balanceada, a árvore-B pode conter nós folha (nós que não contêm filhos) em níveis diferentes da árvore.

III. As árvores-B são muito utilizadas como estrutura de armazenamento em sistemas de banco de dados.

Escolha a alternativa que indica a(s) afirmação(ões) CORRETA(s).

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Array

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ListaLista Encadeada

Julgue as seguintes afirmações sobre a estrutura de dados básicas.

I. A implementação de listas lineares, utilizando ponteiros, oferece, geralmente, um mecanismo mais lento para acesso aos dados, se comparado com os vetores (arrays).

II. A implementação de listas lineares, utilizando vetores, oferece, geralmente, um mecanismo mais lento para remoção de dados, se comparado com os ponteiros.

III. Uma fila é uma lista linear em que todas as inserções são realizadas em um extremo da lista, e todas as retiradas e geralmente os acessos ocorrem no outro extremo da lista. A contrário da pilha, que necessita de um vetor (array) para sua implementação, a fila é sempre implementada, utilizando listas encadeadas.

Escolha a alternativa que indica a(s) afirmação(ões) CORRETA(s).

Provas

Disciplina: TI - Banco de Dados

Banca: UPENET/IAUPE

Orgão: Pref. Cabo Santo Agostinho-PE

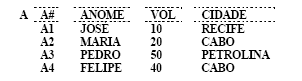

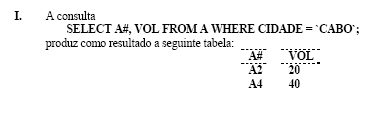

Considere a Tabela A, apresentada abaixo:

Julgue as seguintes afirmações sobre consultas SQL na Tabela A.

Escolha a alternativa que indica a(s) afirmação(ões) CORRETA(s).

Provas

Caderno Container