Foram encontradas 1.066 questões.

- Gestão de PessoasLiderança

- PODC: Processo OrganizacionalProcesso Administrativo: ControleControle Estratégico

Você é o responsável pelo controle administrativo de toda uma empresa que aluga veículos. Nas reuniões semanais, você chamou a atenção de determinado vendedor que estava mudando os preços previamente estipulados para a locação dos veículos. Na verdade, você se utilizou do controle como:

Provas

A empresa Janelas de Madeira em que você trabalha produz e vende janelas de madeira. O dono está pensando em comprar uma empresa, a Janelas de Alumínio, que produz e vende janelas de alumínio. A Janelas de Alumínio, que está sendo analisada para compra, representa a entrada num novo mercado com um processo produtivo diferente para a Janelas de Madeira. Os donos da Janela de Alumínio estipularam um valor de venda que corresponde a quatro vezes o faturamento anual da Janelas de Madeira. Com que tipo de decisão o dono da Janelas de Madeira está lidando

Provas

Você é o chefe da produção de parafusos numa empresa. Apesar de você produzir cada vez mais pregos com menos recursos, a empresa continua perdendo mercado. A estratégia da empresa foi questionada porque.

Provas

Considere as assertivas abaixo sobre criptografia:

I. Criptografia é o conjunto de técnicas matemáticas utilizadas para embaralhar uma mensagem.

II. Na criptografia simétrica a mesma chave é utilizada para encriptar e decriptar uma mensagem.

III. Na criptografia assimétrica são usadas duas chaves, uma privativa e uma pública.

Estão corretas:

Provas

Juvêncio recebeu um e-mail reportando que seu CPF estava cadastrado no Sistema de Proteção ao Crédito. Mesmo não havendo possibilidade disso acontecer, pois paga suas contas em dia ele, inadvertidamente, clicou no link que havia no corpo do e-mail. O link remetia para o seguinte endereço: http://www.vocecaiu.com/invadi.exe. A partir desse momento, o programa executado (invadi.exe) se instalou na máquina e capturou sua senha de banco. Esse é um procedimento característico de infecção por:

Provas

Sobre processadores de 64 bits, é correto afirmar que:

Provas

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Pref. Maricá-RJ

A arquitetura (1) se refere a redes sem fio que utilizam o padrão 802.11, uma das principais desvantagens dessa tecnologia reside na falta de segurança. Devido a suas características, uma rede sem fios é extremamente suscetível a invasões. Para protegê-las podem ser utilizados protocolos de segurança como o (2), que é o padrão básico de segurança para redes sem fio, ou o (3) (acesso protegido sem fio), que é mais avançado e seguro que o primeiro. A opção que substitui corretamente os números 1, 2 e 3 pelos termos corretos é:

Provas

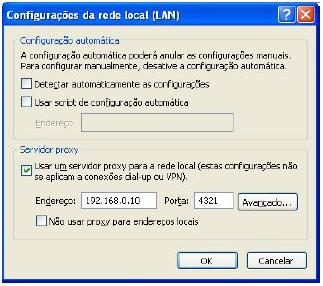

Uma determinada rede é protegida por um servidor proxy cujo endereço IP é 192.168.0.10 e a porta é 4321. Esses números devem ser configurados no Internet Explorer através do menu Ferramentas, clicando em Opções de Internet. Na caixa de diálogo que surge, a guia X deve ser selecionada, clicando em seguida no botão Configurações da LAN. Após isto, aparecerá a janela abaixo. Qual das opções a seguir substitui corretamente o nome da guia X no texto acima?

Provas

- Sistemas OperacionaisWindowsFuncionalidades do WindowsConceitos Avançados do WindowsFormatação de Disco Rígido

Sobre as combinações da tecla Windows considere as afirmativas abaixo:

I. A tecla Windows pressionada juntamente com a tecla W abre o Windows Explorer.

II. A tecla Windows pressionada juntamente com a tecla F abre a ferramenta Pesquisar.

III. A tecla Windows pressionada juntamente com a tecla M minimiza todas as janelas.

IV. A tecla Windows pressionada juntamente com a tecla R abre o comando executar.

A quantidade de afirmativas corretas é:

Provas

Provas

Caderno Container