Foram encontradas 60 questões.

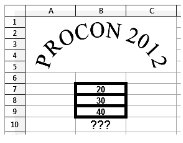

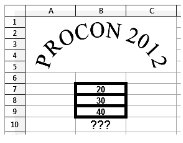

A planilha abaixo foi criada no Calc do pacote BROffice.org 3.

• O efeito foi gerado por meio do uso de um recurso, que corresponde ao acionamento do ícone

foi gerado por meio do uso de um recurso, que corresponde ao acionamento do ícone  existente na barra de Desenho.

existente na barra de Desenho.

• Em D10 foi inserida uma expressão, resultante do acionamento do ícone ∑

O recurso para gerar o efeito mostrado e a expressão inserida em D10 foram, respectivamente:

• O efeito

foi gerado por meio do uso de um recurso, que corresponde ao acionamento do ícone

foi gerado por meio do uso de um recurso, que corresponde ao acionamento do ícone  existente na barra de Desenho.

existente na barra de Desenho.• Em D10 foi inserida uma expressão, resultante do acionamento do ícone ∑

O recurso para gerar o efeito mostrado e a expressão inserida em D10 foram, respectivamente:

Provas

Questão presente nas seguintes provas

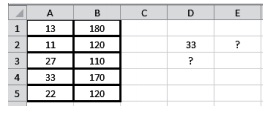

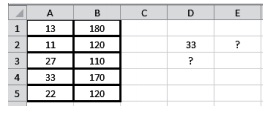

Observe a planilha abaixo, criada no Excel 2007 BR.

• Em D2 foi inserida uma expressão que mostra o maior valor dentre todos nas células de A1 a A5. Em seguida, foi selecionada a célula D2 e executado o atalho de teclado Ctrl + C. Para ?nalizar, foi selecionada a célula E2 e executado o atalho de teclado Ctrl + V.

• Em D3 foi inserida a expressão =MED(A1:A5).

A expressão inserida em E2 e o valor mostrado em D3 são, respectivamente:

• Em D2 foi inserida uma expressão que mostra o maior valor dentre todos nas células de A1 a A5. Em seguida, foi selecionada a célula D2 e executado o atalho de teclado Ctrl + C. Para ?nalizar, foi selecionada a célula E2 e executado o atalho de teclado Ctrl + V.

• Em D3 foi inserida a expressão =MED(A1:A5).

A expressão inserida em E2 e o valor mostrado em D3 são, respectivamente:

Provas

Questão presente nas seguintes provas

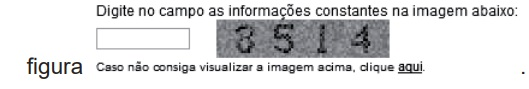

Com o objetivo de impedir a atividade de programas maliciosos, sites da área bancária e financeira têm implementado um mecanismo de segurança que gera uma imagem com combinações de quatro dígitos aleatórios e que deverão ser digitadas pelos usuários para validação das transações, como exemplificado na

Esse mecanismo é conhecido por:

Esse mecanismo é conhecido por:

Provas

Questão presente nas seguintes provas

No que tange à segurança, existem duas classes de algoritmos criptográficos, caracterizadas a seguir.

1- utiliza uma mesma chave tanto para cifrar como para decifrar uma mensagem, ou seja, a mesma chave utilizada para “fechar o cadeado” é utilizada para “abrir o cadeado”.

2- utiliza chaves distintas, uma para cifrar e “fechar” e outra para decifrar e “abrir”, sempre geradas aos pares.

As classes descritas caracterizam algoritmos criptográficos conhecidos, respectivamente, como:

1- utiliza uma mesma chave tanto para cifrar como para decifrar uma mensagem, ou seja, a mesma chave utilizada para “fechar o cadeado” é utilizada para “abrir o cadeado”.

2- utiliza chaves distintas, uma para cifrar e “fechar” e outra para decifrar e “abrir”, sempre geradas aos pares.

As classes descritas caracterizam algoritmos criptográficos conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

Os principais protocolos que dão suporte à internet fazem parte da arquitetura TCP/IP. Nesse contexto, uma sub-rede que opere de acordo com a configuração CIDR 199.213.158.64/27 está utilizando, respectivamente, a máscara e a faixa total de endereços indicados em:

Provas

Questão presente nas seguintes provas

Os protocolos da camada de transporte coordenam o envio de mensagens de um computador a outro, podendo ou não implementar algum mecanismo de controle para garantir a entrega das mensagens. Enquanto um protocolo desta camada se caracteriza por ser com conexão e com garantia de entrega do pacote, outro é sem conexão e sem garantia de entrega do pacote. Nessa sequência, os protocolos são conhecidos, respectivamente, pelas siglas:

Provas

Questão presente nas seguintes provas

229901

Ano: 2012

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEPERJ

Orgão: PROCON-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEPERJ

Orgão: PROCON-RJ

Provas:

CSS tem por significado Cascading Style Sheets e é uma linguagem de estilo, utilizada para descrever a apresentação de um documento escrito em uma linguagem de marcação, como HTML, DHTML ou XML. Existem três maneiras de se aplicarem estilos aos documentos, sendo uma delas caracterizada a seguir:

1- é a mais poderosa, visto que as definições feitas em um style sheet podem ser aplicadas a inúmeros documentos.

2- utiliza um arquivo texto contendo somente a sintaxe CSS.

3- é definida por meio do uso da tag LINK dentro do elemento HEAD, como exemplificado cado em <.LINK rel=”stylesheet” href=”http://www.procom.br/estilos.css” type=”text/css”>

A maneira caracterizada acima é definida como style sheet do tipo:

1- é a mais poderosa, visto que as definições feitas em um style sheet podem ser aplicadas a inúmeros documentos.

2- utiliza um arquivo texto contendo somente a sintaxe CSS.

3- é definida por meio do uso da tag LINK dentro do elemento HEAD, como exemplificado cado em <.LINK rel=”stylesheet” href=”http://www.procom.br/estilos.css” type=”text/css”>

A maneira caracterizada acima é definida como style sheet do tipo:

Provas

Questão presente nas seguintes provas

229900

Ano: 2012

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEPERJ

Orgão: PROCON-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEPERJ

Orgão: PROCON-RJ

Provas:

- Fundamentos de ProgramaçãoEstruturas de RepetiçãoEstrutura do-while

- Fundamentos de ProgramaçãoEstruturas de RepetiçãoEstrutura for

- Fundamentos de ProgramaçãoLógica de Programação

Observe, abaixo, o trecho de programa em Pascal, que ilustra o emprego da estrutura de controle for ... to .... do.

for K:=5 to 9 do writeln(K:5);

A codificação equivalente, que utiliza a estrutura de controle repeat ... until ... e que produz o mesmo resultado, incluindo os valores finais das variáveis, é:

for K:=5 to 9 do writeln(K:5);

A codificação equivalente, que utiliza a estrutura de controle repeat ... until ... e que produz o mesmo resultado, incluindo os valores finais das variáveis, é:

Provas

Questão presente nas seguintes provas

229899

Ano: 2012

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEPERJ

Orgão: PROCON-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEPERJ

Orgão: PROCON-RJ

Provas:

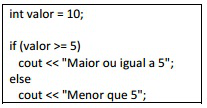

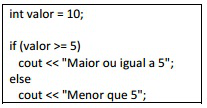

A linguagem C++ fornece um operador condicional, também chamado de operador ternário. Nesse contexto, observe o código abaixo.

A estrutura if ... else ... pode ser substituída pela seguinte estrutura que utiliza o operador condicional:

A estrutura if ... else ... pode ser substituída pela seguinte estrutura que utiliza o operador condicional:

Provas

Questão presente nas seguintes provas

229898

Ano: 2012

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEPERJ

Orgão: PROCON-RJ

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEPERJ

Orgão: PROCON-RJ

Provas:

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Busca

- Fundamentos de ProgramaçãoAlgoritmosConstrução de Algoritmos

- Fundamentos de ProgramaçãoLógica de Programação

Observe o algoritmo abaixo, referente a um programa de computador, onde / representa divisão entre inteiros.

algoritmo prog;

var

array[1..8] of inteiros : tab;

lógica : achou;

inteiro : D, m, ini, fim, centro;

procedimento PROC11;

início

para m de 1 até 8 faça ler(tab[m]);

fim_do_procedimento;

procedimento PROC22;

início

ler(D);

achou=false;

ini = 1;fim = 8;centro = (ini+fim) / 2;

enquanto (D < > tab[centro]) e (ini < > fim) faça

início

se D > tab[centro] então ini = centro+1

senão fim = centro;

centro = (ini + fim) / 2;

fim_do_procedimento;

se D = tab[centro] então achou = VERDADEIRO

senão achou = FALSO;

se achou então escreva(D,' encontra-se na posição ',centro)

senão escreva(D,' não se encontra na tabela...');

fim_do_procedimento;

início

PROC11;

PROC22;

fim_do_algoritmo.

algoritmo prog;

var

array[1..8] of inteiros : tab;

lógica : achou;

inteiro : D, m, ini, fim, centro;

procedimento PROC11;

início

para m de 1 até 8 faça ler(tab[m]);

fim_do_procedimento;

procedimento PROC22;

início

ler(D);

achou=false;

ini = 1;fim = 8;centro = (ini+fim) / 2;

enquanto (D < > tab[centro]) e (ini < > fim) faça

início

se D > tab[centro] então ini = centro+1

senão fim = centro;

centro = (ini + fim) / 2;

fim_do_procedimento;

se D = tab[centro] então achou = VERDADEIRO

senão achou = FALSO;

se achou então escreva(D,' encontra-se na posição ',centro)

senão escreva(D,' não se encontra na tabela...');

fim_do_procedimento;

início

PROC11;

PROC22;

fim_do_algoritmo.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container