Foram encontradas 687 questões.

Provas

Provas

Considere, por hipótese, que um advogado foi encarregado de redigir uma petição no Microsoft Word 2013, em português, cujo trecho é exposto abaixo.

Douto Juiz da 9ª Vara da Fazenda Pública

João Martins, brasileiro, engenheiro, casado, portador da Cédula de Identidade RG n° 26789109-1 e inscrito no CPF n° 167234182-12, residente e domiciliado na Rua das Flores, 65, Vila Nova, Campinas, com endereço eletrônico joao@gmail.com , por intermédio do advogado que esta subscreve, vem respeitosamente, à presença de Vossa Excelência, expor e requerer o que segue [...]

Após concluir o texto, o advogado teve que selecionar o nome e os números do RG e CPF do requerente e sublinhá-los. Para selecionar esses três grupos de dados, que estão dispersos no texto, o advogado primeiro selecionou com o mouse o nome do requerente (João Martins), pressionou uma tecla e a manteve pressionada até selecionar com o mouse o número do RG (26789109-1) e do CPF (167234182-12). Em seguida, clicou na ferramenta Sublinhado do grupo Fonte da guia Página Inicial para sublinhar os dados selecionados. A tecla mantida pressionada pelo Advogado para selecionar o RG e o CPF foi

Provas

- LinuxManipulação de Arquivos e Pastas (Shell)

- LinuxManipulação de Texto (Shell)

- LinuxShell no LinuxInterface de Linha de Comando (Linux)

Um Analista de TI deseja:

I. Mostrar arquivos que estão na pasta em que o usuário está naquele momento, com informações detalhadas dos arquivos.

II. Mostrar a pasta atual que o usuário está no momento, para auxiliar quando for salvar ou criar arquivos.

III. Mostrar o conteúdo do arquivo.

No Linux, para executar as ações I, II e III devem ser usados, correta e respectivamente, os comandos

Provas

Provas

Provas

- InternetNavegadores (Browsers)Google Chrome

- InternetNavegadores (Browsers)Mozilla Firefox

- InternetNavegadores (Browsers)Internet Explorer

Provas

Provas

Considere as características de pragas virtuais, abaixo.

I. Não se propaga por meio da inclusão de cópias de si mesmo em outros programas ou arquivos, mas sim pela execução direta de suas cópias ou pela exploração automática de vulnerabilidades existentes em programas instalados em computadores.

II. É um programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo e se tornando parte de outros programas e arquivos. Para que possa se tornar ativo e dar continuidade ao processo de infecção, ela depende da execução do programa ou arquivo hospedeiro, ou seja, para que o seu computador seja infectado é preciso que um programa já infectado seja executado.

III. É um programa projetado para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros. Pode ser usado tanto de forma legítima quanto maliciosa, dependendo de como é instalado, das ações realizadas, do tipo de informação monitorada e do uso que é feito por quem recebe as informações coletadas.

Os itens I, II e III descrevem corretamente um

Provas

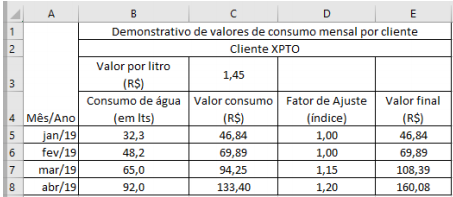

Considere a planilha abaixo, elaborada no Microsoft Excel 2016, em Português.

Os requisitos que orientaram a elaboração dessa planilha foram:

− Os valores de consumo de cada linha são o resultado da multiplicação do consumo de água pelo valor por litro constante na célula C3, invariavelmente.

− O fator de ajuste deve considerar o consumo, onde:

− Se o consumo for menor que 50 litros, então o fator é 1.

− Se o consumo for maior ou igual a 67 litros, então o fator é 1,20.

− Caso contrário, o fator é 1,15.

− O valor final é o resultado da multiplicação do valor de consumo pelo fator de ajuste.

− As fórmulas constantes das células C5 e D5 devem ser propagadas cada uma nas respectivas colunas pela alça de preenchimento.

Para atender corretamente os requisitos, as fórmulas inseridas nas células C5 e D5 foram, respectivamente,

Provas

Caderno Container