Foram encontradas 200 questões.

Em determinado período, uma sociedade empresária apresentava grau de alavancagem operacional de 1,27.

Em relação à sociedade empresária, assinale a opção correta.

Provas

Uma sociedade empresária deseja apurar o custo dos produtos fabricados conforme a produção. Para isso utiliza uma taxa de aplicação de custos indiretos de produção.

A taxa de aplicação calculada foi de R$2,00, enquanto a taxa real dos custos indiretos de produção foi de 2,3.

A diferença entre as taxas pode ser justificada pelas variações

Provas

Em relação ao tipo de custeio, avalie as entidades listadas abaixo.

I. Sociedade Empresária Indústria de petróleo.

II. Sociedade Empresária de telefonia.

III. Sociedade Empresária de construção civil.

IV. Sociedade Empresária de saneamento básico.

V. Sociedade Empresária de Escritório de consultoria.

São exemplos de custeio por produção contínua apenas as entidades listadas em

Provas

Uma entidade produz e vende bolas de futebol.

Em 01/01/X0,o valor do estoque inicial de bolas era de R$ 15.000.

No ano de X1, foram reconhecidos os seguintes custos na produção das bolas:

- Matéria prima: R$ 127.000

- Mão de obra direta: R$ 120.000

- Mão de obra indireta: R$ 80.000

- Aluguel da fábrica: R$ 36.000

- Depreciação da máquina: R$ 23.000

- Energia: R$ 30.000

Assinale a opção que indica os custos de transformação, considerando que em 31/12/X1, o valor do estoque de bolas era de R$ 5.000.

Provas

Uma sociedade empresária produz e vende material de limpeza.

Em janeiro de X0, foram contabilizados os seguintes custos:

- Matéria prima: R$ 50.000

- Aluguel da fábrica: R$ 15.000.

- Salários dos empregados: R$ 60.000

- Depreciação das máquinas: R$ 12.000

- Conserto das máquinas: R$ 8.000

Conforme contrato de longo prazo, o aluguel da fábrica é reajustado mensalmente em 0,5%.

Já as máquinas são depreciadas de acordo com o método das quotas decrescentes.

Assinale a opção que indica os custos fixos contabilizados pela sociedade empresária em janeiro de X0.

Provas

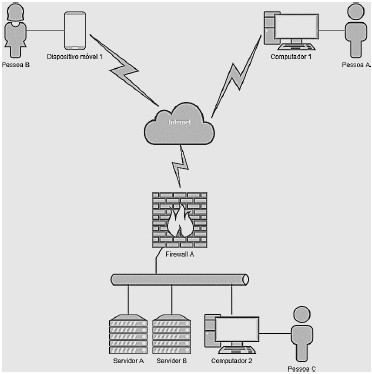

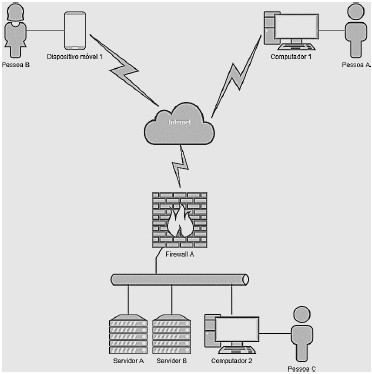

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Visando a melhorar a segurança de suas aplicações, os responsáveis pela empresa XPTO decidiram contratar uma empresa para fazer a análise do código fonte.

A consultoria utilizou uma ferramenta que fez a análise automática do código fonte e indicou o seguinte código como vulnerável:

<?php

$db = new SQLite3('test.db');

$count = $db->querySingle('select count(*) from secrets where id = ' . $_GET['id']);

echo "O resultado é: ".$count;

Baseado no resultado, assinale a opção que mostra corretamente: o nome da categoria a que pertence a ferramenta e a categoria da vulnerabilidade.

Provas

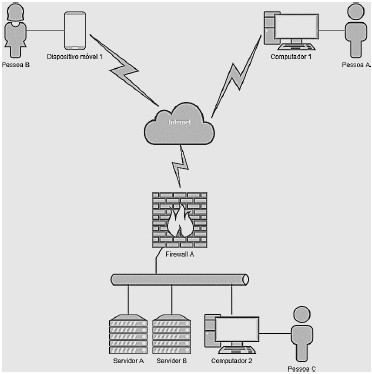

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Preocupados com a possibilidade de interrupção no negócio em caso de falhas na infraestrutura de TI, os responsáveis pela empresa XPTO solicitaram a elaboração de um plano contendo ações que fossem efetivas em caso de um ataque DDOS contra a empresa.

Assinale a opção que contém ações que poderiam proteger a empresa do referido ataque.

Provas

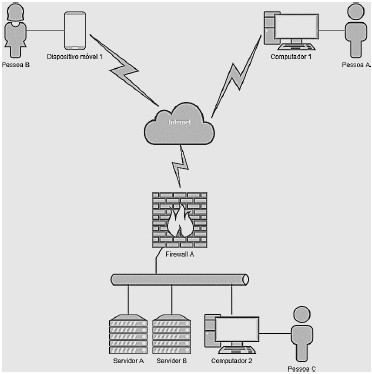

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Durante uma análise de logs no Servidor B encontrou-se o seguinte registro:

https://www.minhaaplicacao.com.br/atualizacao?mensagem=<script>document.write(“<iframe width=’0’ height=’0’ src=’https://ssite.cn’></iframe>”</script>

Um exemplo da chamada comum para este registro seria:

https://www.minhaaplicacao.com.br/atualizacao?mensagem=Aviso de nova publicação

Identificou-se também que o campo mensagem é utilizado na composição do site e seu conteúdo aparece como parte do html dele.

A seguinte opção é consistente com um ataque que geraria um log deste tipo:

Provas

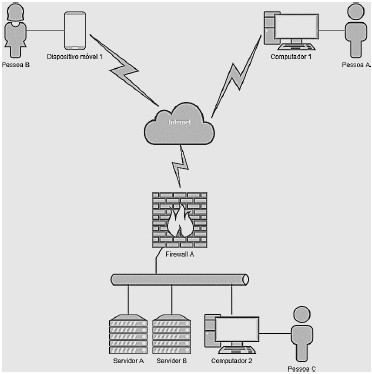

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

A Norma ABNT NBR ISO/IEC 27005:2011 descreve um processo de gestão de riscos de segurança da informação.

Este processo é composto por diversas atividades, dentre elas uma denominada aceitação do risco de segurança da informação.

Assinale a opção que indica a entrada descrita para este processo de acordo com a norma.

Provas

Considere o seguinte diagrama:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Uma análise de riscos na empresa XPTO detectou que era prática comum credenciais continuarem ativas por um longo período após a saída dos funcionários.

Uma opção que iria reduzir o risco deste evento ocorrer seria

Provas

Caderno Container