Foram encontradas 612 questões.

Avalie se as seguintes assertivas sobre a manipulação e gerenciamento de arquivos no Windows 10 são falsas (F) ou verdadeiras (V):

✔Ao se criar um atalho para um arquivo, o atalho fica associado ao arquivo de tal forma que, ao se remover o atalho, o arquivo também é automaticamente removido.

✔É possível criar um atalho para diversos arquivos simultaneamente utilizando o caractere * como parte do nome do item apontado pelo atalho.

✔ É possível criar atalhos na Área de Trabalho.

As assertivas são respectivamente:

✔Ao se criar um atalho para um arquivo, o atalho fica associado ao arquivo de tal forma que, ao se remover o atalho, o arquivo também é automaticamente removido.

✔É possível criar um atalho para diversos arquivos simultaneamente utilizando o caractere * como parte do nome do item apontado pelo atalho.

✔ É possível criar atalhos na Área de Trabalho.

As assertivas são respectivamente:

Provas

Questão presente nas seguintes provas

Ao se configurar o aplicativo cliente de correio eletrônico

no Windows 10 pode ser necessário preencher o nome do

servidor responsável pelo envio de mensagens de correio.

Para realizar esta tarefa, devemos especificar o servidor:

Provas

Questão presente nas seguintes provas

No Microsoft Excel 2010 em português o recurso  executa a seguinte função:

executa a seguinte função:

Provas

Questão presente nas seguintes provas

Com relação à segurança da informação, um Firewall é:

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoTécnicas e Tecnologias de BackupProcedimentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Uma empresa tem seu servidor principal de arquivos com

armazenamento conectado diretamente, ou seja, DAS – Direct

Attached Storage. O técnico responsável pela administração

desse servidor criou um ciclo de backup do volume V: do

servidor que realiza, sempre no período noturno, um backup

total no domingo e backups diários incrementais de segunda

a sábado. Caso numa quarta-feira à tarde ocorra uma perda

total do volume V: e seja necessário realizar um procedimento

de restore para um novo conjunto de discos instalados, o

técnico deverá realizar o seguinte procedimento:

Provas

Questão presente nas seguintes provas

Considere as seguintes assertivas referentes a conceitos de

criptografia:

I. A criptografia simétrica, que também é chamada de

criptografia de chave secreta ou única, utiliza uma mesma

chave tanto para codificar como para decodificar informações.

II. A criptografia assimétrica utiliza duas chaves distintas,

uma pública e uma privada.

III. Quando comparada com a criptografia simétrica, a

criptografia assimétrica é a mais indicada para garantir a

confidencialidade de grandes volumes de dados, pois seu

processamento é muito mais rápido.

Está(ao) correta(s) a(s)assertiva(s):

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

No acesso à Internet utilizamos normalmente uma URL

no navegador para fazer acesso a recursos em servidores

remotos. A seguinte URL apresenta um protocolo que realiza

uma comunicação criptografada entre o cliente e o servidor

é a:

Provas

Questão presente nas seguintes provas

Uma empresa decidiu instalar um Firewall para, entre outros

objetivos, aplicar políticas de segurança ao ponto de conexão

da rede interna com a Internet e foi solicitado ao técnico que

ele bloqueasse o acesso à porta padrão (default) do serviço

World Wide Web (protocolo http). A porta a ser bloqueada

pelo técnico deverá ser a:

Provas

Questão presente nas seguintes provas

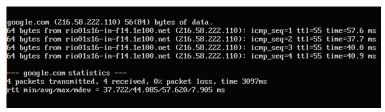

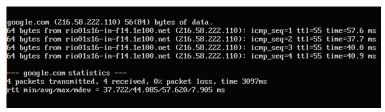

Um técnico de informática executou um utilitário em um

computador instalado com uma versão do sistema operacional

Linux, para investigar e tentar resolver um possível problema

de rede e recebeu a seguinte resposta:

O utilitário usado pelo técnico foi o:

O utilitário usado pelo técnico foi o:

Provas

Questão presente nas seguintes provas

A figura abaixo mostra a representação do modelo TCP/IP com

quatro camadas:

O PDU (Protocol Data Unit) da camada de Internet recebe o nome de:

O PDU (Protocol Data Unit) da camada de Internet recebe o nome de:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container