Foram encontradas 60 questões.

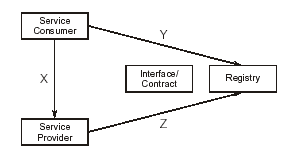

Dentre as caracteristicas da arquitetura SOA, a de Distribuição que seguem o esquema do paradigma find, bind e execute, representada no diagrama a seguir:

Correspondem corretamente a I, II e III, respectivamente,

Provas

Se insere na Perspectiva de Negócios do modelo ITIL:

Provas

Provendo indexação de texto os sistemas GED podem eliminar o tempo usado por pessoas na leitura e indexação manual de documentos usando palavraschaves. Para fazer isso, o software deve ter a capacidade de executar o processo

Provas

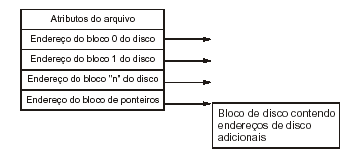

Em um sistema de arquivos, um método para controlar quais blocos pertencem a quais arquivos, consiste em associar a cada arquivo uma estrutura de dados chamada ....., que relaciona os atributos do arquivo aos endereços em disco dos blocos de arquivo, como por exemplo:

Preenche corretamente a lacuna da frase acima:

Provas

Assinale a alternativa que substitue corretamente a interrogação na seguinte seqüência numérica: 8 12 24 60 ?

Provas

Para responder as questões de números 49 a 60, considere o texto abaixo.

Especificamente, o termo OLAP se relaciona no texto a

Provas

Para responder as questões de números 49 a 60, considere o texto abaixo.

O trecho "...considerando, principalmente, aquele feito por pessoas com necessidades especiais" pode ser obtido com páginas web dinâmicas cujo estilo possa variar de acordo com a necessidade. Pode facilitar esse processo o uso das implementações de páginas por meio de

Provas

Para responder as questões de números 49 a 60, considere o texto abaixo.

O termo "ferramentas de apoio à decisão" está mais intimamente relacionado ao processo de

Provas

Para responder as questões de números 49 a 60, considere o texto abaixo.

Observe as exigências definidas nos requisitos que dizem respeito à segurança e sigilo dos dados. Uma das formas de anular, até certo ponto, a análise de tráfego na rede TCP/IP por intrusos, é usar o

Provas

Para responder as questões de números 49 a 60, considere o texto abaixo.

No texto "a segurança ambiental de TI, a segurança e sigilo dos dados para evitar acesso não autorizado, intrusão e/ou manipulação" fica patente a exigência de conexões seguras na rede de computadores o que inclui estabelecer uma negociação de parâmetros entre cliente e servidor, autenticação mútua entre servidores, comunicação secreta, bem como proteção e integridade dos dados. Para tanto deve ser considerado na solução de projeto, o pacote de segurança

Provas

Caderno Container