Foram encontradas 60 questões.

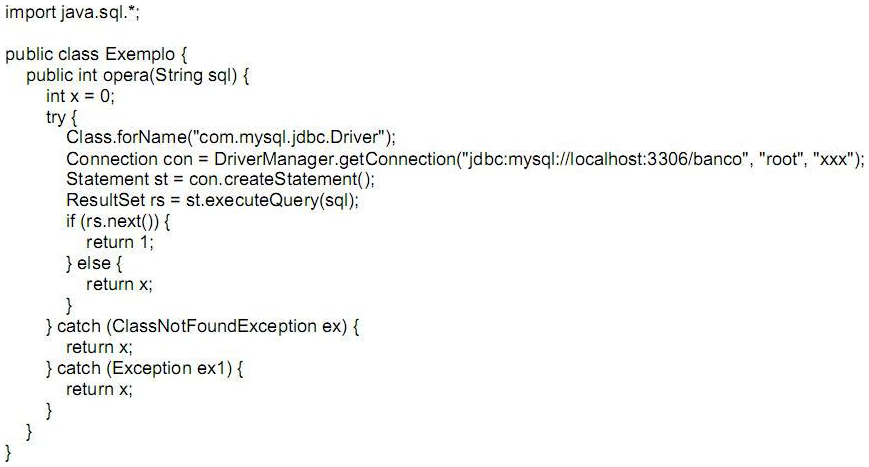

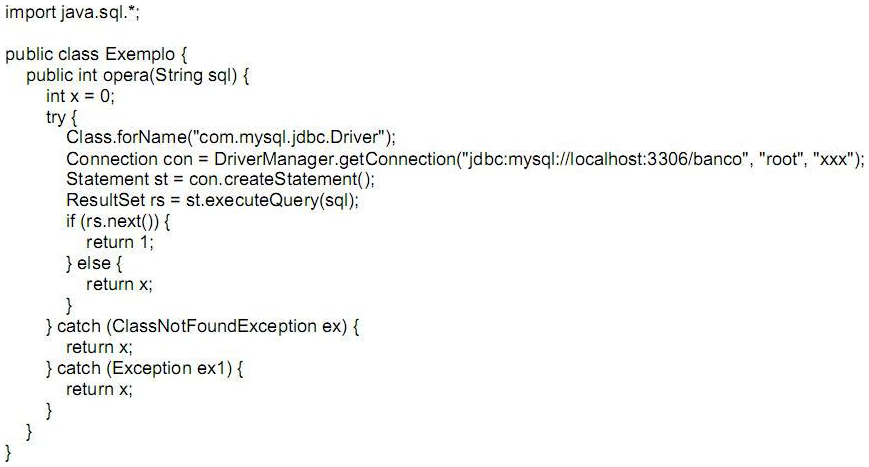

Instrução: O código a seguir deve ser utilizado para responder às questões de números 54 e 55.

Para que o método opera execute a operação desejada na chamada ao método executeQuery é necessário que ele receba como parâmetro uma instrução DML SQL

Provas

Questão presente nas seguintes provas

Constitui uma forma correta, de um usuário do Linux conviver com o Windows em um computador e em rede local:

Provas

Questão presente nas seguintes provas

ITIL é

Provas

Questão presente nas seguintes provas

- Governança de TIComponentes da Governança de TI

- Governança de TIObjetivos da Governança de TI

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

É um conjunto de práticas, padrões e relacionamentos estruturados, assumidos por executivos, gestores, técnicos e usuários de TI de uma organização, com a finalidade de garantir controles efetivos, ampliar os processos de segurança, minimizar os riscos, ampliar o desempenho, otimizar a aplicação de recursos, reduzir os custos, suportar as melhores decisões e, consequentemente, alinhar TI aos negócios.

Esta definição se refere a

Esta definição se refere a

Provas

Questão presente nas seguintes provas

- Gestão de ServiçosITILITIL v4Gestão de Incidentes (ITILv4)

- Gestão de ServiçosITILITIL v4Gestão de Mudanças (ITILv4)

- Gestão de ServiçosITILITIL v4Gestão de Problemas (ITILv4)

Considerando a ITIL, o gerenciamento de

Provas

Questão presente nas seguintes provas

Considere as afirmativas sobre Governança de TI:

I. A Governança de TI é de responsabilidade da alta administração e consiste na liderança, nas estruturas e nos processos organizacionais que garantem que a TI da empresa sustente e estenda as estratégias e objetivos da organização.

II. Como as responsabilidades são atribuídas à alta administração, poucos níveis da organização sofrem influência das ações de governança, e os fatores que contribuem, ou não, para o sucesso da governança são produzidos apenas pela alta gerência de TI.

III. Governança de TI é um processo pelo qual decisões são tomadas sobre os investimentos em TI, que envolve como as decisões são tomadas, quem toma as decisões, quem é responsabilizado e como os resultados são medidos e monitorados.

Está correto o que se afirma em

I. A Governança de TI é de responsabilidade da alta administração e consiste na liderança, nas estruturas e nos processos organizacionais que garantem que a TI da empresa sustente e estenda as estratégias e objetivos da organização.

II. Como as responsabilidades são atribuídas à alta administração, poucos níveis da organização sofrem influência das ações de governança, e os fatores que contribuem, ou não, para o sucesso da governança são produzidos apenas pela alta gerência de TI.

III. Governança de TI é um processo pelo qual decisões são tomadas sobre os investimentos em TI, que envolve como as decisões são tomadas, quem toma as decisões, quem é responsabilizado e como os resultados são medidos e monitorados.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

A definição ponto único de contato entre o provedor de serviço e os usuários. Tipicamente gerencia incidentes, requisições de serviço e também a comunicação com os usuários, considerando a ITIL, se refere à

Provas

Questão presente nas seguintes provas

Uma empresa tomou as seguintes medidas:

- As configurações de sistemas passaram a ser guardadas separadamente;

- A execução dos procedimentos passou a ser periódica e com agendamentos a serem seguidos rigorosamente;

- O acesso físico aos dados copiados passou a ser protegido contra destruição física e contra acessos não autorizados;

- Os privilégios de execução dos procedimentos e de recuperação (restore) dos dados foram redefinidos;

- Os testes dos dados copiados passaram a ser feitos periodicamente para verificar se continuam utilizáveis, ou seja, se não se deterioraram;

- Os dados copiados passaram a ser armazenados em dois locais diferentes: um no local próximo ao equipamento e outro num local físico protegido e diferente do original. Essa medida irá garantir que, caso haja uma catástrofe, ainda será possível conseguir recuperar os dados.

Estas medidas estão relacionadas a procedimentos de

- As configurações de sistemas passaram a ser guardadas separadamente;

- A execução dos procedimentos passou a ser periódica e com agendamentos a serem seguidos rigorosamente;

- O acesso físico aos dados copiados passou a ser protegido contra destruição física e contra acessos não autorizados;

- Os privilégios de execução dos procedimentos e de recuperação (restore) dos dados foram redefinidos;

- Os testes dos dados copiados passaram a ser feitos periodicamente para verificar se continuam utilizáveis, ou seja, se não se deterioraram;

- Os dados copiados passaram a ser armazenados em dois locais diferentes: um no local próximo ao equipamento e outro num local físico protegido e diferente do original. Essa medida irá garantir que, caso haja uma catástrofe, ainda será possível conseguir recuperar os dados.

Estas medidas estão relacionadas a procedimentos de

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalICP-Brasil

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

Atividade de reconhecimento em meio eletrônico que se caracteriza pelo estabelecimento de uma relação única, exclusiva e intransferível entre uma chave de criptografia e uma pessoa física, jurídica, máquina ou aplicação.

A definição, de acordo com o ICP - Brasil, se refere a

A definição, de acordo com o ICP - Brasil, se refere a

Provas

Questão presente nas seguintes provas

Sobre criptografia, considere:

I. A criptografia simétrica é um tipo de criptografia que usa um par de chaves criptográficas distintas (privada e pública) e matematicamente relacionadas.

II. A criptografia assimétrica é um tipo de criptografia que usa uma chave única para cifrar e decifrar dados.

III. A chave pública está disponível para todos que queiram cifrar informações para o dono da chave privada ou para verificação de uma assinatura digital criada com a chave privada correspondente; a chave privada é mantida em segredo pelo seu dono e pode decifrar informações ou gerar assinaturas digitais.

Está correto o que se afirma em

I. A criptografia simétrica é um tipo de criptografia que usa um par de chaves criptográficas distintas (privada e pública) e matematicamente relacionadas.

II. A criptografia assimétrica é um tipo de criptografia que usa uma chave única para cifrar e decifrar dados.

III. A chave pública está disponível para todos que queiram cifrar informações para o dono da chave privada ou para verificação de uma assinatura digital criada com a chave privada correspondente; a chave privada é mantida em segredo pelo seu dono e pode decifrar informações ou gerar assinaturas digitais.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container