Foram encontradas 60 questões.

A utilização da TI impõe mudanças na estrutura organizacional das empresas e alguns critérios devem ser atendidos por essa nova estrutura organizacional. Considere os seguintes 3 possíveis critérios:

I. Redução de níveis hierárquicos.

II. Maior centralização de decisões.

III. Maior delegação de responsabilidades pela exigência de implementação mais rápida de ações.

De fato são critérios a serem considerados na estrutura organizacional, tendo em vista a utilização de TI, o contido em

I. Redução de níveis hierárquicos.

II. Maior centralização de decisões.

III. Maior delegação de responsabilidades pela exigência de implementação mais rápida de ações.

De fato são critérios a serem considerados na estrutura organizacional, tendo em vista a utilização de TI, o contido em

Provas

Questão presente nas seguintes provas

O COBIT, versão 4.1, define um modelo de maturidade para cada um dos processos que compõem cada um dos domínios estabelecidos em sua definição. Nesse modelo de maturidade, os níveis 1 e 3 representam, respectivamente, os níveis

Provas

Questão presente nas seguintes provas

O COBIT, versão 4.1, estabelece 4 domínios para tratar a TI. O domínio que tem como objetivo determinar a qualidade e o respeito aos requisitos dos processos, incluindo a definição de indicadores de desempenho relevantes, bem como a execução imediata de ações, em caso de desvios com relação aos objetivos planejados, é

Provas

Questão presente nas seguintes provas

- Gestão de TITerceirização de TI (Outsourcing)

- Gestão de TIValor da TI para o Negócio

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

Muitas empresas estão adotando a terceirização dos serviços de TI. Podem ser citados diversos benefícios que justificam esse procedimento, tal como

Provas

Questão presente nas seguintes provas

- Gestão de TIGestão de Infraestrutura de TI

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

- Governança de TIPlanejamento EstratégicoPETI: Planejamento Estratégico de TI

Empresas que possuem várias unidades de negócio devem decidir sobre o nível e tipo de infraestrutura mais adequados a cada unidade. No entanto, tal decisão é difícil de ser tomada, pois geralmente há diferenças entre as unidades. Na gestão de TI, há um método que reúne executivos, gerentes de unidades e de TI em sessões de planejamento, de forma a poder determinar os investimentos mais adequados na infraestrutura mencionada. Esse método é de

Provas

Questão presente nas seguintes provas

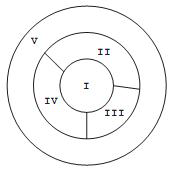

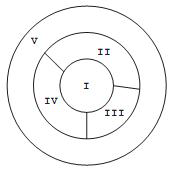

O ITIL, versão 3, representa o ciclo de vida de serviços de acordo com a seguinte figura:

As áreas demarcadas com I e V representam, respectivamente, os estágios

As áreas demarcadas com I e V representam, respectivamente, os estágios

Provas

Questão presente nas seguintes provas

Existem diversas formas de se dividir o Planejamento Estratégico de TI em etapas, todas levando ao mesmo princípio. Uma dessas formas indica a existência das seguintes etapas:

I. Identificação de como as tecnologias da informação emergentes podem auxiliar a alcançar os objetivos da empresa.

II. Análise e identificação dos processos mais críticos da empresa.

III. Conhecimento de todos os processos de negócios da empresa.

IV. Identificação e eliminação de procedimentos e práticas de TI obsoletas e/ou desnecessárias.

A ordem indicada para a consecução dessas etapas é a representada pela sequência

I. Identificação de como as tecnologias da informação emergentes podem auxiliar a alcançar os objetivos da empresa.

II. Análise e identificação dos processos mais críticos da empresa.

III. Conhecimento de todos os processos de negócios da empresa.

IV. Identificação e eliminação de procedimentos e práticas de TI obsoletas e/ou desnecessárias.

A ordem indicada para a consecução dessas etapas é a representada pela sequência

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

- CriptografiaTamanho da Chave Criptográfica

O DES (Data Encryption Standard), padrão para criptografia de dados, apesar de não mais ser considerado seguro, é ainda amplamente utilizado para a segurança da informação em sua forma modificada 3-DES. O principal problema do DES é o comprimento da chave utilizada que possui

Provas

Questão presente nas seguintes provas

Atualmente, todas as transações bancárias realizadas por meio do acesso web na internet utilizam um canal de comunicação com recursos de segurança da informação, como a criptografia. O esquema de criptografia que utiliza uma chave distribuída livremente para criptografar e duas chaves (a chave distribuída livremente e outra particular) para descriptografar é denominada criptografia de chave

Provas

Questão presente nas seguintes provas

No processo de gerenciamento da segurança da informação, a criptografia se apresenta como um dos recursos mais utilizados. Em uma transmissão de informação por meio da rede de computadores, a criptografia tem a função de

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container