Foram encontradas 537 questões.

De acordo com o COBIT 5, as quatro dimensões comuns dos habilitadores são Partes Interessadas, Metas, Ciclo de Vida e Boas Práticas. As metas ainda podem ser divididas nas categorias I, II e III, conforme abaixo.

I. define quanto os habilitadores e seus resultados cumprem sua meta levando-se em consideração a situação em que operam, como, por exemplo: os resultados devem ser pertinentes, completos, atuais, apropriados, consistentes, compreensíveis e fáceis de usar.

II. define quanto os habilitadores e seus resultados são disponíveis e seguros, por exemplo: os habilitadores estão disponíveis quando, e, se necessário; o acesso aos resultados é restrito a quem de direito e deles precisar.

III. define o quanto os habilitadores trabalham de forma precisa, objetiva e produzem resultados exatos, objetivos e confiáveis.

As categorias I, II e III são, correta e respectivamente:

Provas

Provas

Considere as ocorrências abaixo.

I. Tentativas de acesso não autorizado, ocorrência de infecções, ataques e vírus, controle de uso de licença de softwares, erros em logs, limites de desempenho de aplicativos, servidores, elementos de rede, etc.

II. A memória de um servidor atinge 85% de uso e é emitido um aviso.

III. Um link de comunicação cai e é emitido um aviso.

De acordo com a ITIL v3 2011, I, II e III as ocorrências são exemplos, respectivamente, de

Provas

Considere, por hipótese, que em um Tribunal foram detectados os seguintes problemas praticados por funcionários no exercício de suas funções:

− uma nota fiscal foi contabilizada no sistema e, posteriormente, o mesmo emitiu uma nota de empenho para receber o valor correspondente no setor financeiro.

− um processo licitatório e de compras fictícias foi inserido pelo funcionário nos respectivos sistemas de compras e de almoxarifado.

− um documento falso foi inserido no sistema e, posteriormente, o mesmo o liberou para pagamento, em benefício próprio.

− uma nota fiscal foi inserida no sistema e o mesmo funcionário atestou a validade da nota fiscal comprobatória da despesa por ele realizada.

Os problemas detectados

Provas

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Controle de AcessoModelos de Controle de Acesso

- GestãoGestão de RiscosSegregação de Funções

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

Considere, por hipótese, que no ambiente do Tribunal Superior do Trabalho − TST foram detectados os seguintes problemas:

− Fraudes devido a excesso de privilégios de funcionários.

− Violações ou tentativas de violação de dados sensíveis por funcionários com diferentes perfis de acesso.

− Funcionários com elevado número de transações em sistemas, acima de 5 mil por mês.

A equipe de analistas do TST, frente a estes problemas, ponderou que algo deveria ser feito para que houvesse o mapeamento e redução de riscos em acessos elevados, com diminuição de conflitos de privilégios e implementação de políticas de prevenção de fraudes e proteção de informações sensíveis.

Para chegar ao resultado desejado, um Analista de Sistemas propôs que

Provas

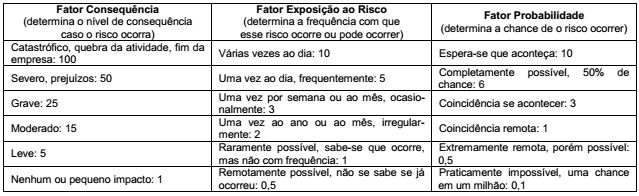

Considere a tabela abaixo.

A tabela apresenta um tipo de matriz de risco que é utilizada como parte de um método de análise de risco para cálculo do Grau de Criticidade-GC. Para calcular o GC devem-se multiplicar os 3 valores dos fatores incidentes ao risco sendo analisado, de acordo com a tabela. De acordo com a resposta do GC, obtém-se um indicador de tratamento de risco:

− GC maior ou igual a 200: correção imediata, risco tem que ser reduzido.

− GC menor que 200 e maior que 85: correção urgente, requer atenção.

− GC menor que 85: risco deve ser monitorado.

Um Analista de Sistemas precisa calcular o GC do risco de ocorrer dano físico no servidor principal do TST por falhas no fornecimento de energia elétrica e no nobreak. A consequência, caso o risco ocorra, implica em prejuízos da ordem de milhões de reais. O TST está exposto a este risco cerca de uma vez ao mês, mas é remota a probabilidade que aconteça de fato.

Com base na situação apresentada, conclui-se que o risco

Provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosTratamento de Riscos

Provas

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresWorms

Provas

- Ataques e Golpes e AmeaçasEngenharia Social

- Segurança LógicaFerramentas Antimalware

- Segurança LógicaSegurança em Correio Eletrônico

Provas

Caderno Container