Foram encontradas 20.584 questões.

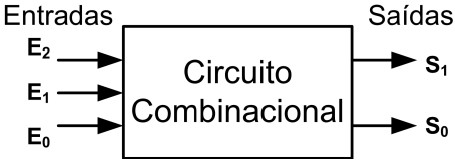

| E2 | E1 | E0 | S1 | S0 |

| 0 | 0 | 0 | 0 | 0 |

| 0 | 0 | 1 | 0 | 1 |

| 0 | 1 | 0 | 0 | 1 |

| 0 | 1 | 1 | 1 | 0 |

| 1 | 0 | 0 | 0 | 1 |

| 1 | 0 | 1 | 1 | 0 |

| 1 | 1 | 0 | 1 | 0 |

| 1 | 1 | 1 | 1 | 1 |

Provas

Provas

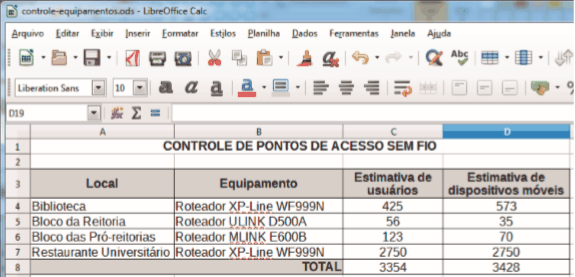

Utilize a figura abaixo para responder esta questão, que trata do aplicativo de planilha eletrônica LibreOffice Calc 6.0.

I – Os conteúdos das células C8 e D8 podem ser obtidos utilizando-se, respectivamente, as fórmulas SOMA(C4:C7) e SOMA(D4;D5;D6;D7).

II – Nas linhas 1 e 8 foi utilizado o recurso “Mesclar e centralizar células, disponível na opção da barra de ferramentas.

III – O usuário deve utilizar o recurso “Cortar formatação”, disponível na opção da barra de ferramentas, caso queira repetir a formatação da célula A3 na célula A1.

Considerando as afirmações acima assinale a alternativa que contém aquela(s) que está(ão) correta(s).

Provas

Dentre as alternativas abaixo, assinale aquela que apresenta uma extensão de arquivo incompatível para a leitura com o aplicativo de planilha eletrônica LibreOffice Calc.

Provas

Assinale a alternativa que contém o nome da ferramenta utilizada no sistema operacional Linux, distribuição Ubuntu, para realizar a captura e análise do tráfego de pacotes em uma rede de computadores.

Provas

Assinale a alternativa que contém o nome da ferramenta utilizada no sistema operacional Linux, distribuição Ubuntu, para mostrar a rota adotada por um pacote em uma rede de computadores.

Provas

O documento que possui o conjunto de regras, normas e procedimentos que determinam qual deve ser o comportamento das pessoas que se relacionam com uma organização no tocante ao tratamento da informação é conhecido como:

Provas

Considerando os incidentes de segurança descritos abaixo, assinale a alternativa que relaciona corretamente os mesmos com os respectivos princípios básicos de Segurança da Informação.

I – Bob teve o conteúdo de suas mensagens eletrônicas revelado por uma pessoa má intencionada que acessou o seu computador via internet.

II – Alice tentou acessar seu contracheque na página web de seu órgão empregador, entretanto, recebeu um aviso de que o mesmo estava fora do ar por problemas relacionados ao fornecimento de energia elétrica.

III – Ao acessar seu histórico escolar, Bob notou que os seus dados pessoais tinham sido alterados. Ao entrar em contato com a coordenação do curso, o mesmo foi informado de que houve um corrompimento dos arquivos no banco de dados central, devendo Bob realizar um recadastramento.

Provas

No âmbito do estudo da área de Segurança da Informação, o agente externo que se aproveita das vulnerabilidade do ativo de informação para quebrar um ou mais dos princípios básicos de segurança é considerado um:

Provas

Sobre o Pulse Code Modulation (PCM), é correto afirmar que:

Provas

Caderno Container