Foram encontradas 24.519 questões.

- Banco de Dados RelacionalNormalização1FN: Primeira Forma Normal

- Banco de Dados RelacionalNormalização2FN: Segunda Forma Normal

- Banco de Dados RelacionalNormalização3FN: Terceira Forma Normal

Considere a tabela não normalizada CLIENTE-v1 (CPF, nome, endereço, cidade, UF, telefone, conta-corrente) que possui as seguintes características:

- a chave primária é o atributo CPF;

- o atributo conta-corrente é uma chave estrangeira;

- todos os atributos são determinados funcionalmente pelo CPF;

- o atributo UF é determinado funcionalmente pelo atributo cidade; e

- não há atributos multivalorados.

Qual forma normal foi violada e que tabelas devem ser criadas como consequência dessa violação?

Provas

Considere que em um banco de dados de um banco comercial há duas tabelas:

PESSOA_FISICA (CPF, nome, email, telefone)

CLIENTE (CPF, nome, email, telefone).

Um funcionário de TI recebeu a tarefa de identificar corretamente quais pessoas físicas, cadastradas na tabela PESSOA_FISICA, ainda não eram clientes, pois não estavam cadastradas na tabela CLIENTE. Para isso, ele utilizou um comando SELECT em SQL. Que trecho, em SQL, faz parte de uma das possíveis soluções para essa tarefa?

Provas

Em banco de dados, os gatilhos são utilizados, entre outros objetivos, para implementar restrições de integridade. Considere que em um banco de dados de um banco comercial há duas tabelas, CLIENTE (chave primária CPF) e SERVICO (chave primária composta por CPF e identificação do serviço), e há a restrição de que um cliente não pode estar associado a mais de cinco serviços.

Que definição deve ser utilizada para implementar essa restrição por meio de um gatilho?

Provas

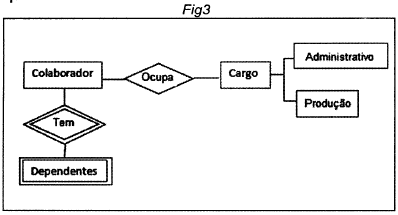

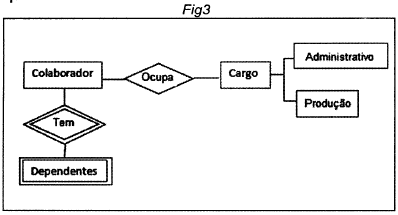

Utilize a figura a seguir (Fig3), de um Diagrama de Entidade e Relacionamento (DER), para resolver a questão.

Os elementos "Colaborador", "Administrativo" e "Dependentes" representam respectivamente:

Provas

Utilize a figura a seguir (Fig3), de um Diagrama de Entidade e Relacionamento (DER), para resolver a questão.

Os losangos na figura representam:

Provas

Considere um cenário típico de exposição de dados sensíveis: uma organização acredita estar segura ao utilizar a criptografia automática do seu banco de dados para encriptar dados financeiros sigilosos dos seus usuários, mas esquece que permite que esses dados sejam automaticamente decriptados nas operações de consulta.

Um time de desenvolvedores sem experiência em desenvolvimento seguro trabalha em uma aplicação que acessa essa base de dados. Ao longo do desenvolvimento da aplicação, um tipo comum de vulnerabilidade é inserido em muitas das consultas realizadas, como no seguinte trecho:

String consultaHTTP = "SELECT \* FROM extratos

WHERE id_cliente='" + request.getParameter("id") + "'";

Para mitigar o impacto dos riscos criados por esse tipo de vulnerabilidade, é possível utilizar:

Provas

No âmbito do PostgreSQL 12, considere o comando a seguir.

CREATE SEQUENCE TESTE

Ao objeto TESTE, assim criado, aplicam-se as seguintes funções nativas:

Provas

No contexto do SQL Server 2019, considere o script SQL a seguir.

create table XPTO (

C1 int identity,

C2 varchar(16))

insert into XPTO (C2) values ('A')

insert into XPTO (C2) values ('B')

insert into XPTO (C2) values ('C')

truncate table XPTO

insert into XPTO (C2) values ('D')

insert into XPTO (C2) values ('E')

delete from XPTO

truncate table XPTO

insert into XPTO (C2) values ('F')

truncate table XPTO

Após a execução desse script, o resultado exibido pelo comando select max(C1) from XPTO

é:

Provas

Sobre o MongoDB v5.0, considere as afirmativas a seguir.

I. Todos os documentos de uma coleção (collection) devem possuir o mesmo número de campos (fields).

II. Um campo presente em diferentes documentos de uma collection pode ter diferentes tipos de dados ao longo dos documentos.

III. MongoDB oferece a capacidade de validar esquemas durante operações de inserção (insertion) e atualização (update).

Está correto o que se afirma em:

Provas

Joana trabalha com extração e consolidação de dados e precisa ter acesso aos metadados de um banco de dados SQL Server para compreender melhor o modelo e as estruturas utilizadas.

Para começar, Joana resolveu criar uma consulta SQL que produza uma lista das tabelas, com as respectivas colunas com seus tipos de dados e outras propriedades.

O comando que Joana deve usar é:

Provas

Caderno Container