Foram encontradas 55.928 questões.

Em Programação Orientada a Objetos (POO), o mecanismo de herança serve para definirmos novas

classes a partir de classes mais gerais, absorvendo suas características e comportamentos e

introduzindo novas características e novos comportamentos.

Adaptado de DEITEL, Harvey M.; DEITEL, Paul J. Java: como programar. 10. ed. São Paulo: Pearson, 2016.

Uma classe definida por meio de herança de outra classe é chamada de subclasse ou classe filha. Uma classe da qual a nova é derivada é conhecida como superclasse ou classe pai. O polimorfismo, por sua vez, permite escrever programas que processam objetos que compartilham a mesma superclasse como se todos fossem objetos desta superclasse.

Considerando os conceitos de herança e polimorfismo, em Java, assinale a alternativa CORRETA:

Adaptado de DEITEL, Harvey M.; DEITEL, Paul J. Java: como programar. 10. ed. São Paulo: Pearson, 2016.

Uma classe definida por meio de herança de outra classe é chamada de subclasse ou classe filha. Uma classe da qual a nova é derivada é conhecida como superclasse ou classe pai. O polimorfismo, por sua vez, permite escrever programas que processam objetos que compartilham a mesma superclasse como se todos fossem objetos desta superclasse.

Considerando os conceitos de herança e polimorfismo, em Java, assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

A eficiência no manuseio das informações, muitas vezes, pode ser substancialmente aumentada se os

dados forem dispostos de acordo com algum critério de ordenação. Nesse contexto, os métodos de

ordenação ganham relevância.

Analise as seguintes proposições sobre métodos de ordenação:

I - A ordenação por seleção (Selection Sort) realiza sempre a mesma quantidade de comparações, independentemente de o conjunto estar previamente ordenado ou não.

II – A ordenação por inserção (Insertion Sort) é o método adequado quando o vetor está quase ordenado.

III – A ordenação por borbulhamento (Bubble Sort) é um método em que, quando o vetor já encontra-se ordenado, nenhuma comparação ou movimentação ocorre.

IV – A ordenação por inserção (Insertion Sort) é estável, isto é, ela preserva a ordem relativa dos itens com chaves iguais.

Assinale a alternativa CORRETA:

Analise as seguintes proposições sobre métodos de ordenação:

I - A ordenação por seleção (Selection Sort) realiza sempre a mesma quantidade de comparações, independentemente de o conjunto estar previamente ordenado ou não.

II – A ordenação por inserção (Insertion Sort) é o método adequado quando o vetor está quase ordenado.

III – A ordenação por borbulhamento (Bubble Sort) é um método em que, quando o vetor já encontra-se ordenado, nenhuma comparação ou movimentação ocorre.

IV – A ordenação por inserção (Insertion Sort) é estável, isto é, ela preserva a ordem relativa dos itens com chaves iguais.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Uma Árvore Binária é uma árvore vazia (sem nós) ou é uma árvore com um nó raiz conectado a um par

de árvores binárias, denominadas subárvore esquerda e subárvore direita desse nó.

Adaptado de ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

Uma Árvore de Busca Binária (ABB) é um caso especial de uma árvore binária, em que, para cada nó, a seguinte propriedade é verdadeira: todos os registros com chaves menores do que a chave deste nó estão em sua subárvore esquerda e todos os registros com chaves maiores estão em sua subárvore direita. O caminhamento em uma ABB é uma forma sistemática de “visitar” todos os nós dessa árvore. Há três métodos bem conhecidos para realizar esse caminhamento: 1) pré-ordem, 2) em-ordem e 3) pós-ordem.

Considere que os seguintes registros numéricos (50, 30, 70, 20, 40, 10, 35, 60, 80, 65, 5) foram inseridos em uma ABB inicialmente vazia, registro a registro, da esquerda para a direita.

O caminhamento pré-ordem irá processar os registros dessa árvore na seguinte ordem:

Adaptado de ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

Uma Árvore de Busca Binária (ABB) é um caso especial de uma árvore binária, em que, para cada nó, a seguinte propriedade é verdadeira: todos os registros com chaves menores do que a chave deste nó estão em sua subárvore esquerda e todos os registros com chaves maiores estão em sua subárvore direita. O caminhamento em uma ABB é uma forma sistemática de “visitar” todos os nós dessa árvore. Há três métodos bem conhecidos para realizar esse caminhamento: 1) pré-ordem, 2) em-ordem e 3) pós-ordem.

Considere que os seguintes registros numéricos (50, 30, 70, 20, 40, 10, 35, 60, 80, 65, 5) foram inseridos em uma ABB inicialmente vazia, registro a registro, da esquerda para a direita.

O caminhamento pré-ordem irá processar os registros dessa árvore na seguinte ordem:

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

Segundo Ziviani (2012, p. 98), “uma fila é uma estrutura de dados em que todas as inserções são

realizadas em uma de suas extremidades (final da fila), enquanto que todas as retiradas e acessos são

realizados na outra extremidade da estrutura (início da fila)”.

ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

O conjunto básico de operações de uma fila é:

• criar(): cria uma fila vazia; • enfileirar(f, x): enfileira o item x no final da fila f; • desenfileirar(f): desenfileira o item do início da fila f e o retorna; • inicio(f): retorna o item do início da fila f, sem retirá-lo.

Considere a seguinte sequência de operações sobre uma fila f vazia: enfileirar(f, 4); enfileirar(f, 7); enfileirar(f, 2); desenfileirar(f); enfileirar(f, 9); inicio(f); desenfileirar(f); enfileirar(f, 5); enfileirar(f, 6); desenfileirar(f); enfileirar(f, inicio(f)).

Assinale a alternativa que representa CORRETAMENTE o conteúdo da fila, do início para o final, após a execução de todas as operações acima mencionadas:

ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

O conjunto básico de operações de uma fila é:

• criar(): cria uma fila vazia; • enfileirar(f, x): enfileira o item x no final da fila f; • desenfileirar(f): desenfileira o item do início da fila f e o retorna; • inicio(f): retorna o item do início da fila f, sem retirá-lo.

Considere a seguinte sequência de operações sobre uma fila f vazia: enfileirar(f, 4); enfileirar(f, 7); enfileirar(f, 2); desenfileirar(f); enfileirar(f, 9); inicio(f); desenfileirar(f); enfileirar(f, 5); enfileirar(f, 6); desenfileirar(f); enfileirar(f, inicio(f)).

Assinale a alternativa que representa CORRETAMENTE o conteúdo da fila, do início para o final, após a execução de todas as operações acima mencionadas:

Provas

Questão presente nas seguintes provas

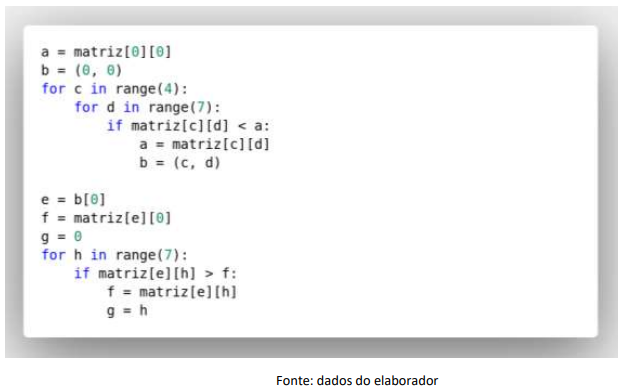

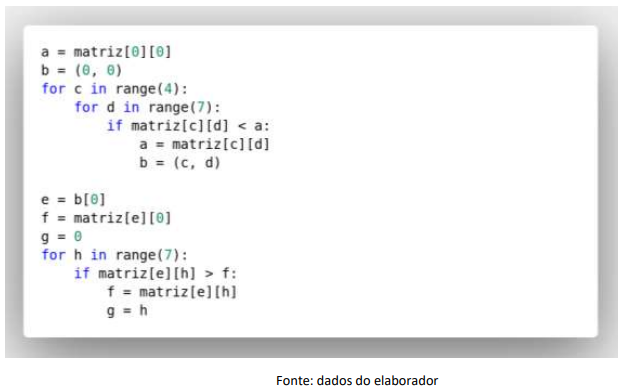

Uma matriz é uma variável composta homogênea multidimensional. Define-se o elemento MINMAX de

uma matriz como o maior elemento da linha em que se encontra o menor elemento da matriz. O código

em Python, abaixo, tem como objetivo calcular o MINMAX de uma matriz 4x7.

Considerando o código acima, a variável que representa o valor MINMAX é

Considerando o código acima, a variável que representa o valor MINMAX é

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um desenvolvedor está criando um formulário de login, utilizando o PHP. Ele construiu uma consulta SQL, concatenando diretamente os valores informados pelo usuário. Considerando o Open Worldwide Application Security Project (OWASP), analise o código fonte a seguir:

$query = "SELECT * FROM usuario WHERE login = '$usuario' AND senha = '$senha'";

Marque a alternativa que expressa a prática mais adequada para evitar injeção SQL:

Um desenvolvedor está criando um formulário de login, utilizando o PHP. Ele construiu uma consulta SQL, concatenando diretamente os valores informados pelo usuário. Considerando o Open Worldwide Application Security Project (OWASP), analise o código fonte a seguir:

$query = "SELECT * FROM usuario WHERE login = '$usuario' AND senha = '$senha'";

Marque a alternativa que expressa a prática mais adequada para evitar injeção SQL:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Uma equipe de desenvolvimento está adotando pipelines de Integração Contínua (CI) para aprimorar suas entregas e reduzir falhas em produção. Considerando esse contexto, analise as afirmações a seguir sobre práticas e conceitos relacionados ao uso de pipelines de CI. Classifique cada uma como verdadeira (V) ou falsa (F):

( ) O uso de pipelines CI garante que não existam falhas em produção, já que todos os testes automatizados foram aprovados antes da transição.

( ) A prática de build once, deploy many busca assegurar a consistência entre os ambientes de desenvolvimento, homologação (staging) e produção.

( ) A execução de testes de unidade e de testes de integração no pipeline é considerada uma prática recomendada no contexto DevOps.

( ) A execução paralela de jobs em CI reduz o tempo total de processamento, mas pode introduzir variações nos resultados quando existem dependências mal gerenciadas entre as etapas.

( ) A CI inclui a configuração e a implantação de um aplicativo em um pipeline de produção, dispensando a compilação e o teste.

Assinale a alternativa CORRETA:

Uma equipe de desenvolvimento está adotando pipelines de Integração Contínua (CI) para aprimorar suas entregas e reduzir falhas em produção. Considerando esse contexto, analise as afirmações a seguir sobre práticas e conceitos relacionados ao uso de pipelines de CI. Classifique cada uma como verdadeira (V) ou falsa (F):

( ) O uso de pipelines CI garante que não existam falhas em produção, já que todos os testes automatizados foram aprovados antes da transição.

( ) A prática de build once, deploy many busca assegurar a consistência entre os ambientes de desenvolvimento, homologação (staging) e produção.

( ) A execução de testes de unidade e de testes de integração no pipeline é considerada uma prática recomendada no contexto DevOps.

( ) A execução paralela de jobs em CI reduz o tempo total de processamento, mas pode introduzir variações nos resultados quando existem dependências mal gerenciadas entre as etapas.

( ) A CI inclui a configuração e a implantação de um aplicativo em um pipeline de produção, dispensando a compilação e o teste.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

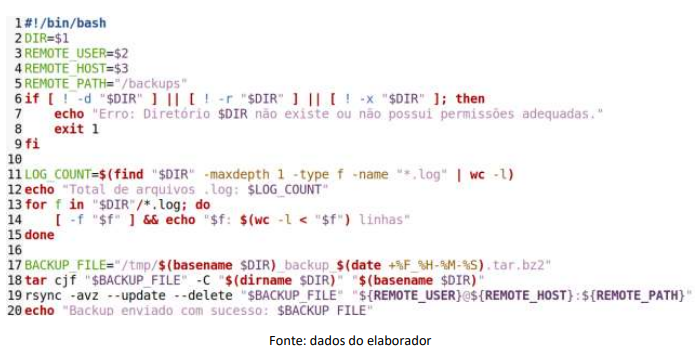

Considere a seguinte situação hipotética:

Um analista de Tecnologia da Informação desenvolveu um script em Bash para automatizar o processo de backup de diretórios críticos em servidores Linux. O script deve validar permissões do diretório informado, contabilizar e exibir informações sobre arquivos de log, compactar os dados com a extensão .tar.bz2 com timestamp e, por fim, transferir o backup para um servidor remoto utilizando rsync, preservando permissões e eliminando arquivos obsoletos no destino.

A seguir, apresenta-se o código elaborado:

Analise o código apresentado e julgue a veracidade das afirmações sobre o funcionamento do script. Use V para Verdadeiro e F para Falso:

I. ( ) O script verifica se o diretório existe e se o usuário possui permissões de leitura e execução.

II. ( ) O script conta todos os arquivos, independentemente da extensão, na variável LOG_COUNT.

III. ( ) Para cada arquivo .log, o script imprime o nome do arquivo e o número de linhas.

IV. ( ) O backup é compactado com a extensão .tar.bz2 com timestamp incluído no nome do arquivo.

V. ( ) O comando rsync -avz --update --delete altera as permissões originais e remove arquivos obsoletos no destino.

Assinale a alternativa CORRETA:

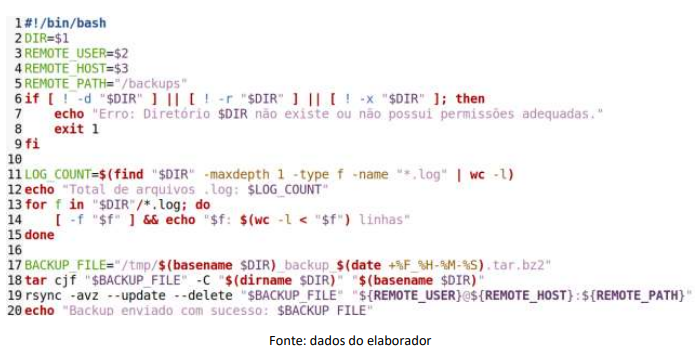

Um analista de Tecnologia da Informação desenvolveu um script em Bash para automatizar o processo de backup de diretórios críticos em servidores Linux. O script deve validar permissões do diretório informado, contabilizar e exibir informações sobre arquivos de log, compactar os dados com a extensão .tar.bz2 com timestamp e, por fim, transferir o backup para um servidor remoto utilizando rsync, preservando permissões e eliminando arquivos obsoletos no destino.

A seguir, apresenta-se o código elaborado:

Analise o código apresentado e julgue a veracidade das afirmações sobre o funcionamento do script. Use V para Verdadeiro e F para Falso:

I. ( ) O script verifica se o diretório existe e se o usuário possui permissões de leitura e execução.

II. ( ) O script conta todos os arquivos, independentemente da extensão, na variável LOG_COUNT.

III. ( ) Para cada arquivo .log, o script imprime o nome do arquivo e o número de linhas.

IV. ( ) O backup é compactado com a extensão .tar.bz2 com timestamp incluído no nome do arquivo.

V. ( ) O comando rsync -avz --update --delete altera as permissões originais e remove arquivos obsoletos no destino.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Segundo Sommerville (2019), a arquitetura MVC (Model-View-Controller) é um padrão amplamente adotado em

projetos de sistemas web. Assinale a alternativa que NÃO está de acordo com a arquitetura MVC.

Provas

Questão presente nas seguintes provas

Segundo Pressman (2021), a UML (do inglês, Unified Modeling Language) fornece uma maneira de descrever uma

solução para um problema a partir de múltiplas perspectivas. Analise as afirmações sobre diferentes diagramas

UML a seguir.

I. Diagramas de atividade podem ser descritos como uma forma de representar como o sistema reage a eventos externos.

II. Diagramas de Caso de Uso podem não ser suficientes para modelar situações que exigem muitos detalhes ou maior precisão.

III. Os diagramas de sequência podem ser usados para modelagem comportamental e também podem ser usados para mostrar como os eventos provocam transições de objeto para objeto.

IV. Uma seta tracejada em um diagrama de componentes indica uma comunicação assíncrona entre componentes.

Assinale a alternativa CORRETA:

I. Diagramas de atividade podem ser descritos como uma forma de representar como o sistema reage a eventos externos.

II. Diagramas de Caso de Uso podem não ser suficientes para modelar situações que exigem muitos detalhes ou maior precisão.

III. Os diagramas de sequência podem ser usados para modelagem comportamental e também podem ser usados para mostrar como os eventos provocam transições de objeto para objeto.

IV. Uma seta tracejada em um diagrama de componentes indica uma comunicação assíncrona entre componentes.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container