Foram encontradas 16.966 questões.

Para a institucionalização da Política de Segurança da Informação

e Comunicações (POSIC) nos órgãos e entidades da Administração

Pública Federal, de acordo com a Norma Complementar

nº 03/IN01/DSIC/GSIPR, recomenda-se

Provas

Questão presente nas seguintes provas

A norma complementar nº 03/IN01/DSIC/GSIPR recomenda

instituir o gestor de segurança da informação e comunicações do

órgão ou entidade da administração pública federal com a

responsabilidade de

Provas

Questão presente nas seguintes provas

- GestãoGestão de RiscosAnálise de Riscos

- LegislaçãoNormas e Portarias da GSI/PRIN 01 GSI: Estrutura de Gestão da Segurança da InformaçãoNorma Complementar 04/IN 01 GSI-PR

Segundo a norma complementar nº 04/IN01/DSIC/GSIPR, convém

que o processo de Gestão de Riscos de Segurança da Informação e

Comunicações

Provas

Questão presente nas seguintes provas

- GestãoGestão de RiscosTratamento de Riscos

- LegislaçãoNormas e Portarias da GSI/PRIN 01 GSI: Estrutura de Gestão da Segurança da InformaçãoNorma Complementar 04/IN 01 GSI-PR

A norma complementar nº 04/IN01/DSIC/GSIPR descreve uma

abordagem sistemática do processo de gestão de riscos de

segurança da informação e comunicações, com o objetivo de

manter os riscos em níveis aceitáveis.

De acordo com essa sistemática, a etapa Aceitação do Risco consiste em

De acordo com essa sistemática, a etapa Aceitação do Risco consiste em

Provas

Questão presente nas seguintes provas

Um dos objetivos da segurança da informação é garantir a

integridade da informação; isso significa que a informação deve

Provas

Questão presente nas seguintes provas

É correto afirmar sobre criptografia de chave assimétrica,

EXCETO:

Provas

Questão presente nas seguintes provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCifra de Substituição

- CriptografiaCifra de Transposição

Há duas principais formas de criptografia: por códigos e por

cifras. A respeito dos métodos por cifras é correto afirmar:

Provas

Questão presente nas seguintes provas

Analise a seguinte figura que ilustra o processo de criptografia

utilizando a técnica de chave simétrica. A partir da análise da

figura, avalie as seguintes afirmações:

Fonte: https://repositorio.ifgoiano.edu.br/bitstream/prefix/795/1/tcc_ Willian_Wallace_de_Matteus_Silva.pdf

I. o algoritmo de chave simétrica The Data Encryption Standard (DES) desenvolvido pela IBM na década de 1970, foi adotado em 1976 pelo National Institute of Standards and echnolog (NIST). O DES foi projetado para criptografar e descriptografar blocos de informação de 64 bits de comprimento. Mesmo tendo uma chave de entrada de 64 bits, o tamanho real da chave do algoritmo DES de bits.

II. o sistema de chave simétrica consiste em um par de chaves, uma pública e uma privada, onde esse par de chaves é utilizado para criptografar e descriptografar uma informação.

III. utilizando o conceito de chave simétrica, se um terceiro interceptar a chave durante a transmissção, ele tem acesso às instruções para criptografar novas mensagens e descriptografar a informação cifrada enviada, inutilizando qualquer segurança que o algoritmo traria.

Está(ão) correta(s) a(s) afirmativa(s):

Fonte: https://repositorio.ifgoiano.edu.br/bitstream/prefix/795/1/tcc_ Willian_Wallace_de_Matteus_Silva.pdf

I. o algoritmo de chave simétrica The Data Encryption Standard (DES) desenvolvido pela IBM na década de 1970, foi adotado em 1976 pelo National Institute of Standards and echnolog (NIST). O DES foi projetado para criptografar e descriptografar blocos de informação de 64 bits de comprimento. Mesmo tendo uma chave de entrada de 64 bits, o tamanho real da chave do algoritmo DES de bits.

II. o sistema de chave simétrica consiste em um par de chaves, uma pública e uma privada, onde esse par de chaves é utilizado para criptografar e descriptografar uma informação.

III. utilizando o conceito de chave simétrica, se um terceiro interceptar a chave durante a transmissção, ele tem acesso às instruções para criptografar novas mensagens e descriptografar a informação cifrada enviada, inutilizando qualquer segurança que o algoritmo traria.

Está(ão) correta(s) a(s) afirmativa(s):

Provas

Questão presente nas seguintes provas

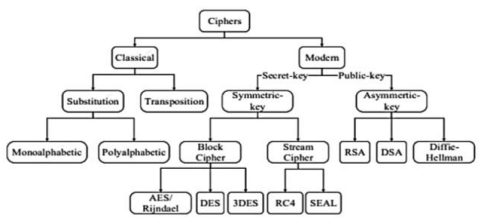

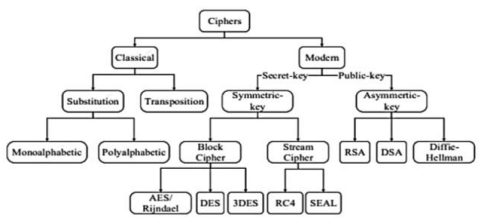

A figura a seguir mostra uma representação visual de como os

métodos criptográficos estão classificados, sendo divididos entre

métodos clássicos e modernos.

Fonte: SINGH (2013).

A respeito dos métodos de criptografia é correto afirmar, EXCETO:

Fonte: SINGH (2013).

A respeito dos métodos de criptografia é correto afirmar, EXCETO:

Provas

Questão presente nas seguintes provas

Para criptografar uma informa o podem ser utilizados dois

métodos baseado em códigos e baseado em cifras E

PEREIRA; CHIARAMONTE, 2005). A respeito do método baseado

em códigos é CORRETO afirmar:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container