Foram encontradas 16.966 questões.

Fonte: https://edisciplinas.usp.br/

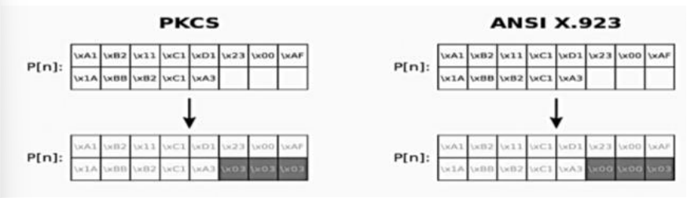

I. The Public-Key Cryptography Standards (PKCS) compreende um grupo de padrões criptográficos que fornecem diretrizes e interfaces de programação de aplicativos (APIs) para o uso de métodos criptográficos.

II. AES significa Advanced Encryption Standard e consiste de um algoritmo de criptografia simétrica popularmente usado, estabelecido pelo Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) em 2001. O AES é apresentado como sucessor do então popular, mas antigo, algoritmo Data Encryption Standard (DES).

III. ANSI X9.23 define um aprimoramento no modo básico de encadeamento de blocos de criptografia (CBC) do ANSI X3.106 para que o sistema possa processar dados com um comprimento que não seja um múltiplo exato de oito bytes.

Está(ão) correta(s) a(s) afirmativa(s):

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto JK

Orgão: Pref. Icatu-MA

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Provas

Disciplina: TI - Segurança da Informação

Banca: Abaré-eté

Orgão: Câm. Apuí-AM

"________________ é um software, na maioria das vezes malicioso, criado para esconder ou camuflar a existência de certos processos ou programas de métodos normais de detecção e permitir acesso exclusivo a um computador e suas informações".

Assinale a alternativa que preencha a lacuna corretamente.

Provas

Disciplina: TI - Segurança da Informação

Banca: Abaré-eté

Orgão: Câm. Apuí-AM

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Provas

Provas

Em relação aos tipos de ataque na Internet, o __________ tem como objetivo esgotar os recursos de uma rede, aplicação ou serviço de forma que usuários legítimos não possam acessá-los.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Provas

A área de interação humano-computador estabeleceu diversos princípios, diretrizes e heurísticas que minimizam os erros comumente encontrados no desenvolvimento de sistemas e reduzem as dificuldades na interação. O princípio de padronização estabelece como diretriz que o(s):

Provas

A norma ABNT NBR ISO/IEC 27005:2011 adota um processo genérico de gestão de riscos, composto de seis fases: definição do contexto; processo de avaliação de riscos; tratamento do risco; aceitação do risco; comunicação e consulta do risco; e monitoramento e análise crítica de riscos. Tal processo é fundamentado no ciclo PDCA. A fase do processo de gestão de riscos que tem como resultado a lista de riscos residuais é:

Provas

Ao realizar um backup, se o sistema copiar somente os arquivos que foram modificados a partir da última cópia de segurança realizada, a estratégia implementada, nesse caso, corresponde ao(à):

Provas

Caderno Container