Foram encontradas 16.961 questões.

Modo de criptografia que se baseia na utilização de duas chaves, sendo uma mantida secreta e a outra divulgada publicamente. Enquanto uma chave é utilizada para encriptação, outra é usada para descriptação. Trata-se de:

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

No que tange a procedimentos de recuperação de dados após a falha, o backup de dados que faz a cópia dos arquivos criados ou modificados desde o backup anterior, armazenando apenas o que há de novo, recebe o nome de Backup:

Provas

Leia com atenção a descrição abaixo:

“Esse tipo de backup serve para fazer cópias apenas dos arquivos que foram alterados ou criados do zero após o backup normal, incrementando as novas informações dos documentos que já estavam salvos anteriormente. A vantagem de se fazer esse processo é que não será necessário muito tempo para completar todo o processo e ter os seus dados seguros. Quando feito de modo automatizado, os dados copiados são marcados para que não sejam feitas novas cópias de um mesmo arquivo”.

O texto descreve qual tipo de backup?

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoEstratégias de Backup

- GestãoGestão de Continuidade de NegóciosRecuperação de Desastres

Preencha as lacunas considerando os conceitos relacionados a backups (cópias de segurança) do sistema de arquivos.

É um desperdício fazer o backup de arquivos que não mudaram desde o último backup, o que leva à ideia de . A forma mais simples de é realizar uma cópia (backup) completa periodicamente, digamos por semana ou por mês, e realizar uma cópia diária somente daqueles arquivos que foram modificados desde a última cópia completa.

O conceito que preenche corretamente as lacunas do texto é

Provas

Anonymous descobre que “ataque

ransomware” ao Ministério da Saúde era

outra coisa; PF confirma.

13/12/2021.

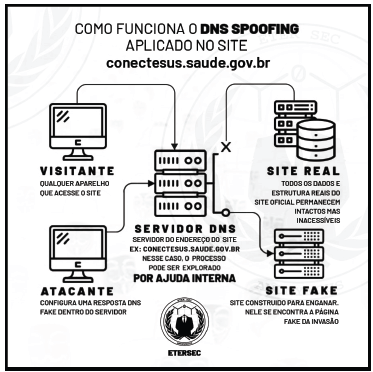

Tudo indica que a ameaça no ataque registrado ao Ministério da Saúde, no qual “50 Terabytes” de dados teriam sido roubados, é uma imensa farsa. Não houve ransomware, mas um mero redirecionamento de DNS.

A descoberta foi feita por um perfil brasileiro do Anonymous, EterSec:

O ataque direcionado ao site do SUS não se trata de um ransomware; o fato que realmente aconteceu é que no site ocorreu um redirecionamento de DNS (que é como o seu serviço de internet resolve o caminho dos sites).

E mais tarde confirmada pela Polícia Federal:

A Polícia Federal foi acionada na manhã de hoje (10/12) para atender ocorrência de ataque cibernético aos sistemas do Ministério da Saúde e de modificação do conteúdo exibido em seu site (defacement).

Foi comunicada a ocorrência de incidente de segurança cibernético no ambiente de nuvem pública (AWS), com comprometimento de sistemas de notificação de casos de Covid do Programa Nacional de Imunização e do ConectSUS.

Em coletiva de imprensa na tarde de sexta (10 de dezembro), o Ministério da Saúde não mencionou “ransomware”, mas apenas “incidente”. O que aconteceu é imensamente mais simples que uma invasão de ransomware. Alguém simplesmente mudou dados na Amazon Web Services.

Fontes disponíveis em: https://olhardigital.com.br/2021/12/10/seguranca/ anonymous-pf-ransomware-ministerio-saude/ https://twitter.com/EterSec_/status/1469288686533627908 https://twitter.com/policiafederal/status/1469399819416653824

Baseando-se na notícia, na imagem explicando o ataque DNS Spoofing e nas informações que podem ser extraídas, marque a opção que contém a afirmativa correta sobre o incidente.

Provas

- GestãoGestão de Continuidade de NegóciosISO 22301: Continuidade dos Negócios

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoSGSIISO 27001

A família de normas ISO 27000 contém as definições e diretrizes para a Segurança da Informação em uma organização.

Relacione as colunas, indicando para cada item da coluna A a descrição correspondente na coluna B. Cada item da coluna A pode aparecer uma ou várias vezes, ou não parecer.

COLUNA A

1 - Conformidade

2 - Continuidade de negócios

3 - Gestão de riscos

4 - Recuperação de desastres

5 - Confiabilidade

6 - Controle

COLUNA B

( ) Prevenção contra interrupções das atividades, proteção dos processos críticos e garantia de uma rápida recuperação após um desastre.

( ) Consistência dos comportamentos e resultados desejados.

( ) Cumprimento da legislação e dos regulamentos internos e/ou externos.

( ) Meios de gerenciar o risco, incluindo políticas, procedimentos, diretrizes e práticas ou estruturas organizacionais.

A sequência correta da associação é

Provas

Segundo Hintzbergen et al. (2018), "Confidencialidade, integridade e disponibilidade são princípios críticos de segurança." e

"Todos os controles de segurança, mecanismos e proteções são implementados para prover um ou mais desses princípios, e todos os riscos, ameaças e vulnerabilidades são medidos pela sua capacidade potencial de comprometer um ou todos os princípios do triângulo CIA."

Observe a imagem a seguir que representa o triângulo CIA:

O triângulo CIA.

Fonte: HINTZBERGEN et al. (2018).

Sobre os princípios de segurança e Gestão de Segurança, é correto afirmar que a

Provas

Segundo NIST, o processo de resposta a incidentes de segurança é dividido em quatro etapas. São elas:

1. preparação;

2. detecção e análise de incidentes;

3. contenção, erradicação e recuperação; e

4. atividades pós-incidente.

A fase na qual deve ser realizada a coleta de evidências forenses é a de

Provas

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Métodos criptográficos podem ser subdivididos em duas categorias: criptografia de chave simétrica e criptografia de chave assimétrica.

A criptografia de chave simétrica, também chamada de criptografia de chave secreta ou única, utiliza uma mesma chave tanto para codificar quanto para decodificar.

A criptografia de chaves assimétricas, também conhecida como criptografia de chave pública, utiliza duas chaves distintas; uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono.

CGI.BR. Cartilha de

segurança para internet. 4. ed. São Paulo: CERT.br, 2012, com adaptações.

A respeito desse assunto, assinale a alternativa correta.

Provas

Assinale a alternativa correspondente à fase de um ataque cibernético que a estratégia de prevenção de perdas de dados (DLP) busca prevenir.

Provas

Caderno Container