Foram encontradas 16.961 questões.

A arquitetura Zero Trust é um paradigma de cibersegurança focado na proteção e na premissa de que a confiança nunca é garantida implicitamente. Assinale a alternativa que representa os objetivos da arquitetura.

Provas

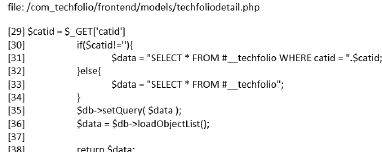

Sistemas de gestão de conteúdo (Content Management System – CMS), como Joomla, Plone e WordPress, são ferramentas muito comuns para hospedagem de portais institucionais, principalmente com a padronização da identidade visual do governo.

Entretanto, apesar de facilitar a publicação de conteúdos, o administrador, ao instalar plugins de terceiros, deve se manter sempre atento à exposição do ambiente de hospedagem a vulnerabilidades importadas juntamente com os plugins, devendo manter, em sua base, sempre as versões mais atuais e consultando, de forma recorrente, a existência de vulnerabilidades conhecidas em sua base instalada, em portais como o Exploit DB.

Acervo pessoal

Disponível em: <https://www.exploit-db.com/exploits/18042>. Acesso em: 15 jun. 2022, com adaptações.

Com base nas informações apresentadas, assinale a alternativa que indica o tipo de vulnerabilidade existente.

Provas

BloodHound é uma ferramenta de reconhecimento utilizada para a exploração de ambientes Windows que utilizam Active Directory. Uma funcionalidade dessa ferramenta é a

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaTamanho da Chave Criptográfica

Um Técnico pretende usar o RSA em sua aplicação, que é um algoritmo de criptografia

Provas

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasMalwaresSpywareKeyloggers

Considere as seguintes características aplicáveis a malwares:

I. Projetado especificamente para apresentar propagandas. Pode ser usado para fins legítimos, quando incorporado a programas e serviços, como forma de patrocínio ou retorno financeiro, como também pode ser usado para fins maliciosos, quando as propagandas apresentadas são redirecionadas sem conhecimento do usuário.

II. Capaz de capturar e armazenar as teclas digitadas pelo usuário no teclado do computador. Sua ativação, em muitos casos, é condicionada a uma ação prévia do usuário, como o acesso a um site específico de comércio eletrônico ou de Internet Banking, por exemplo.

III. É um tipo de código malicioso que torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, e que exige pagamento de resgate para restabelecer o acesso ao usuário. O pagamento do resgate geralmente é feito utilizando-se bitcoins.

Os itens I, II e III são características, correta e respectivamente, correspondentes a

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

No contexto de redes de computadores, considere as seguintes características de um sistema de segurança:

Ao invés de monitorar um único computador, ele monitora o tráfego do segmento de rede no qual está inserido. Sua atuação é feita através da captura e análise dos cabeçalhos e conteúdos dos pacotes, os quais são comparados com padrões ou assinaturas estabelecidas, sendo um mecanismo eficaz contra diversos tipos de ataques. O sistema é constituído por dois componentes principais: os sensores e a estação de gerenciamento. Ele apresenta a propriedade de não ser visível ao atacante, fazendo com que o ataque seja efetuado sem cuidados. As desvantagens deste sistema são a dificuldade em monitorar dados cifrados e, em redes saturadas, ocasionar perdas de pacotes.

Trata-se de

Provas

Frequentemente, nem todos os funcionários de uma organização têm acesso a um laptop corporativo que possam usar para trabalhar em casa. Em 2020, as organizações enfrentaram o problema de não terem equipamento suficiente para seus funcionários. Nessas circunstâncias, muitas vezes, recorreu-se ao uso de um dispositivo privado (PC, laptop, tablet, celular) com navegador compatível com HTML5, que é usado para acessar a página de login da organização, protegida por senha. Nesses casos, dentre os tipos de VPN, as empresas utilizaram, principalmente, a

Provas

- Certificado DigitalAlgoritmo ECDSA

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Para transmitir informações com segurança entre as partes como objetos JSON, um Técnico optou por utilizar JSON Web Tokens (JWTs), que podem ser assinados utilizando um segredo (com o algoritmo HMAC) ou um par de chaves pública/privada usando normalmente os algoritmos

Provas

Um Técnico resolve adotar, como medida de segurança, a realização de testes de invasão externos e internos periódicos. Como ele segue as orientações indicadas nas medidas de segurança do CIS Controls v8, deverá realizar testes dos tipos

Provas

Para implementar, manter e melhorar continuamente a eficácia do Sistema de Gestão de Continuidade de Negócios de uma organização, a norma ABNT NBR ISO 22301:2020 adota

Provas

Caderno Container