Foram encontradas 16.881 questões.

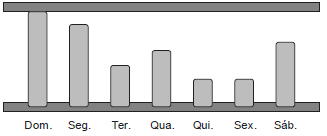

Considere que, em uma situação hipotética, um Técnico do TRE-SP utiliza a estratégia de backup ilustrada na figura abaixo, na

qual as barras verticais representam a quantidade de dados.

Nesta estratégia

Nesta estratégia

Provas

Questão presente nas seguintes provas

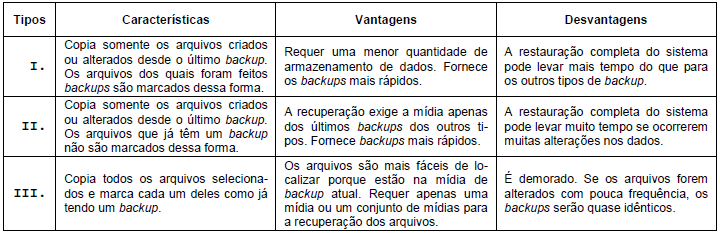

Com relação aos tipos de backup, um Técnico preparou a seguinte tabela de características, vantagens e desvantagens:

O Técnico classificou os tipos I, II e III, correta e respectivamente, como:

O Técnico classificou os tipos I, II e III, correta e respectivamente, como:

Provas

Questão presente nas seguintes provas

Para solucionar determinados problemas com intrusões na rede de uma organização, um Técnico implantou, no sistema geral

de segurança, o Intrusion Detection System − IDS (Sistema de Detecção de Intrusão) do tipo Network Behavior Analysis − NBA

que

Provas

Questão presente nas seguintes provas

Considere, abaixo, as características de um tipo de malware.

− Capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador.

− Não se propaga por meio da inclusão de cópias de si mesmo em outros programas ou arquivos, mas sim pela execução direta de suas cópias ou pela exploração automática de vulnerabilidades existentes em programas instalados em computadores.

− Responsável por consumir muitos recursos, devido à grande quantidade de cópias de si mesmo que costumam propagar e, como consequência, pode afetar o desempenho de redes e a utilização de computadores.

− Processo de propagação e infecção que ocorre da seguinte maneira:

− Identificação dos computadores alvos: após infectar um computador, tenta se propagar e continuar o processo de infecção.

− Envio das cópias: efetua as cópias de si mesmo após identificar os alvos.

− Ativação das cópias: após realizado o envio da cópia, necessita ser executado para que a infecção ocorra.

− Reinício do processo: após o alvo ser infectado, o processo de propagação e infecção recomeça, sendo que, a partir de então, o computador que antes era o alvo passa a ser também o computador originador dos ataques.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27002

Supondo-se que o TRE-SP tenha concursado profissionais que irão realizar atividades em local de trabalho remoto. A fim de

garantir a segurança da informação, esse Tribunal se pautou em recomendações previstas na Norma ABNT NBR ISO/IEC

27002:2013 cujo objeto, em suas diretrizes para implementação, reza que deve haver política, medidas e controles que apoiem

a segurança da informação e que a organização deve estabelecer condições e restrições para uso em trabalho remoto. Assim,

quando entendidos como aplicáveis e permitidos por lei, convém considerar:

I. Acordos de licenciamento de software que podem tornar as organizações responsáveis pelo licenciamento do software

cliente em estações de trabalho particulares de propriedade de funcionários, fornecedores ou terceiros.

II. Ambiente físico proposto para o trabalho remoto que inclui ambientes de trabalho não tradicionais, como aqueles referidos

como: “ambientes de telecommuting”, “local de trabalho flexível” e “trabalho remoto”, excetuando-se, em todas as suas

formas, o chamado “trabalho virtual”.

III. Segurança física existente no local do trabalho remoto, levando-se em consideração a segurança física do prédio e o

ambiente local.

Provas

Questão presente nas seguintes provas

Atualmente existem inúmeros tipos e variantes de malwares disseminados no universo da informática, como no caso dos

diferentes tipos de Trojans (Cavalo de Troia). Nesse contexto, o Trojan que instala outros códigos maliciosos obtidos de sites na

internet é denominado Trojan

Provas

Questão presente nas seguintes provas

Um Analista Judiciário deve explicar para um funcionário do Tribunal o processo de Assinatura Digital de documentos, utilizado

para assegurar a autenticidade dos documentos. Nessa explicação, o Analista deve mostrar que a primeira etapa do processo

consiste na

Provas

Questão presente nas seguintes provas

Um Analista Judiciário deve estabelecer um código de prática de segurança da informação no TRT para o controle e a prevenção

de ataques de malwares. Considerando-se a Norma NBR ISO/IEC 27002:2013, é recomendável que o código de

segurança inclua

Provas

Questão presente nas seguintes provas

Uma boa política de segurança define controles lógicos e físicos assegurando um determinado nível de

disponibilidade dos serviços, confiabilidade dos dados e serve de referência para as ações de treinamento dos

usuários e demais procedimentos de segurança. A ISO/IEC 27.000 apresenta uma introdução geral de um sistema da

segurança da informação e fornece um glossário, contendo definições da maioria dos termos. Analise as afirmativas a

respeito das Normas NBR ISO/IEC nº 27.001:2013, NBR ISO/IEC nº 27002:2013 e NBR ISO/IEC nº27005:2011.

I. Na ótica da NBR ISO/IEC nº 27.001:2013 e NBR ISO/IEC nº 27.002:2013, a segurança que pode ser alcançada através de meios técnicos é limitada e está apoiada por procedimentos e gerenciamentos apropriados. A identificação de quais controles devem ser implementados requer planejamento e atenção cuidadosa em nível de detalhes, um sistema de gestão da segurança da informação bem-sucedido requer apoio de todos os funcionários da organização. II. A norma NBR ISO/IEC nº 27.005:2011 fornece diretrizes para o processo de gestão de riscos de segurança da informação de uma organização, atendendo particularmente aos requisitos de um Sistema de Gestão de Segurança da Informação (SGSI) de acordo com a Norma NBR ISO/IEC nº 27.001, incluindo um método específico para a gestão de riscos de segurança da informação. Cabendo à organização a implementação e à adequação do modelo a estrutura do negócio. III. A seleção de controles de segurança da informação depende das decisões da organização, criando sua própria legislação e regulamentação baseadas nos critérios internos da organização para aceitação de risco.

Está(ão) correta(s) apenas a(s) afirmativa(s)

I. Na ótica da NBR ISO/IEC nº 27.001:2013 e NBR ISO/IEC nº 27.002:2013, a segurança que pode ser alcançada através de meios técnicos é limitada e está apoiada por procedimentos e gerenciamentos apropriados. A identificação de quais controles devem ser implementados requer planejamento e atenção cuidadosa em nível de detalhes, um sistema de gestão da segurança da informação bem-sucedido requer apoio de todos os funcionários da organização. II. A norma NBR ISO/IEC nº 27.005:2011 fornece diretrizes para o processo de gestão de riscos de segurança da informação de uma organização, atendendo particularmente aos requisitos de um Sistema de Gestão de Segurança da Informação (SGSI) de acordo com a Norma NBR ISO/IEC nº 27.001, incluindo um método específico para a gestão de riscos de segurança da informação. Cabendo à organização a implementação e à adequação do modelo a estrutura do negócio. III. A seleção de controles de segurança da informação depende das decisões da organização, criando sua própria legislação e regulamentação baseadas nos critérios internos da organização para aceitação de risco.

Está(ão) correta(s) apenas a(s) afirmativa(s)

Provas

Questão presente nas seguintes provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

- GestãoGestão de RiscosTratamento de Riscos

A Norma Brasileira ABNT NBR ISO/IEC 31000:2009 é responsável pela Gestão de riscos – Princípios e diretrizes. Uma

vez que todas as atividades, de qualquer organização, estão sujeitas a riscos, e mesmo que esses riscos possam ser

gerenciados de alguma forma, esta norma visa estabelecer um número de princípios que devem ser atendidos, para

que a gestão de riscos seja mais eficaz. Como definição de risco, a Norma 31.000:2009 apresenta como “efeito da

incerteza nos objetivos”. Nesta norma estão relacionados os princípios da gestão de riscos, a estrutura e os

respectivos processos. Tomada ou aumento do risco na tentativa de tirar proveito de uma oportunidade, alteração da

probabilidade e alteração das consequências são ações/atividades de um desses Processos. Assinale a alternativa

correta que apresenta corretamente o respectivo processo:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container