Foram encontradas 269 questões.

Um Analista Administrativo da Câmara Municipal de São de

Meriti elaborou uma apresentação de slides no software

Powerpoint 2013BR. Com o objetivo de melhorar a qualidade

do trabalho, ele resolveu realizar a verificação da ortografia

e gramática dos slides, o que pode ser feito por meio do

acionamento do ícone  ou, como alternativa,

pressionando a seguinte tecla de função:

ou, como alternativa,

pressionando a seguinte tecla de função:

ou, como alternativa,

pressionando a seguinte tecla de função:

ou, como alternativa,

pressionando a seguinte tecla de função:Provas

Questão presente nas seguintes provas

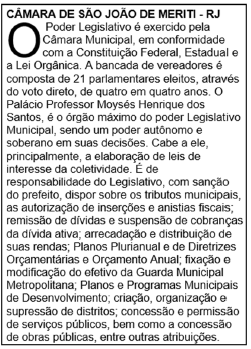

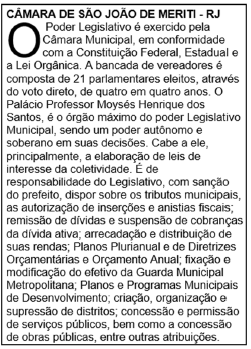

Observe o texto abaixo, digitado no editor Word 2013 BR, com

formatação à esquerda.

• Ao texto foi utilizado um recurso para dar destaque à letra O do parágrafo, conforme ilustrado. • O alinhamento centralizado pode ser aplicado ao texto por meio da execução de um atalho de teclado ou pelo acionamento de um determinado ícone do software.

Nessas condições, o recurso, o atalho de teclado e o ícone são, respectivamente:

• Ao texto foi utilizado um recurso para dar destaque à letra O do parágrafo, conforme ilustrado. • O alinhamento centralizado pode ser aplicado ao texto por meio da execução de um atalho de teclado ou pelo acionamento de um determinado ícone do software.

Nessas condições, o recurso, o atalho de teclado e o ícone são, respectivamente:

Provas

Questão presente nas seguintes provas

Nas estruturas de correio eletrônico conhecidas por WebMail,

o envio das mensagens na modalidade cópia oculta é realizada

inserindo-se o endereço de e-mail do destinatário no espaço

indicado por:

Provas

Questão presente nas seguintes provas

1059201

Ano: 2018

Disciplina: TI - Sistemas Operacionais

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Sistemas Operacionais

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

No sistema operacional Linux, o diretório onde se encontram

os arquivos de configuração e aplicativos do sistema tais como

Apache é conhecido como:

Provas

Questão presente nas seguintes provas

1059200

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

A segurança da informação trata da proteção de dados, com

a intenção de preservar seus respectivos valores para uma

empresa ou um indivíduo. Nesse contexto, a autenticação tem

por objetivo garantir que:

Provas

Questão presente nas seguintes provas

1059199

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Backup é um procedimento que ajuda a proteger os dados

de perdas acidentais se ocorrerem falhas de hardware ou

de mídia de armazenamento no sistema computadorizado.

Nesse contexto, relacione os tipos de backup a seguir com as

correspondentes descrições:

(1) Completo (2) Incremental (3) Diferencial

✓ Backup somente de arquivos modificados, mas acumulativos, ou seja, uma vez que um arquivo foi modificado, este continua a ser incluso em todos os backups posteriores. A maior vantagem está no fato de geralmente oferecem restaurações completas e de arquivos mais rápidas, devido ao menor número de backups onde procurar e restaurar, e a desvantagem é que tendem a crescer um pouco.

✓ Backup de todos os arquivos para a mídia de backup, copiando tudo indiscriminadamente para a mídia de backup, havendo modificações ou não. Esta é a razão pela qual este tipo de os backup não ser feito com frequência. A vantagem está no fato do backup conter toda a informação e a desvantagem ser muito demorado e de recuperação geralmente lenta. ✓ Backup que verifica se o horário de alteração de um arquivo é mais recente que o horário de seu último backup. Se não for, o arquivo não modificado é ignorado e, se for, se a data de modificação é mais recente que a data do último backup, o arquivo modificado será gravado. A maior vantagem está no fato de rodarem mais rapidamente, e a desvantagem de englobar diversas versões, muitas das vezes diárias.

As descrições correspondem respectivamente aos backups:

(1) Completo (2) Incremental (3) Diferencial

✓ Backup somente de arquivos modificados, mas acumulativos, ou seja, uma vez que um arquivo foi modificado, este continua a ser incluso em todos os backups posteriores. A maior vantagem está no fato de geralmente oferecem restaurações completas e de arquivos mais rápidas, devido ao menor número de backups onde procurar e restaurar, e a desvantagem é que tendem a crescer um pouco.

✓ Backup de todos os arquivos para a mídia de backup, copiando tudo indiscriminadamente para a mídia de backup, havendo modificações ou não. Esta é a razão pela qual este tipo de os backup não ser feito com frequência. A vantagem está no fato do backup conter toda a informação e a desvantagem ser muito demorado e de recuperação geralmente lenta. ✓ Backup que verifica se o horário de alteração de um arquivo é mais recente que o horário de seu último backup. Se não for, o arquivo não modificado é ignorado e, se for, se a data de modificação é mais recente que a data do último backup, o arquivo modificado será gravado. A maior vantagem está no fato de rodarem mais rapidamente, e a desvantagem de englobar diversas versões, muitas das vezes diárias.

As descrições correspondem respectivamente aos backups:

Provas

Questão presente nas seguintes provas

1059198

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

No que diz respeito às diferenças entre VPN e PROXY, analise

as afirmativas a seguir:

I. Com uma VPN pode-se acessar qualquer website em qualquer sítio do mundo, enquanto que um PROXY funciona apenas para certas restrições geográficas e não pode ajudar caso se queira evitar firewalls. II. Com uma VPN, a velocidade da sua ligação não é influenciada pois elas oferecem algumas funcionalidades como proxies SOCKS e DNS inteligente, enquanto que com PROXY o mais provável é ter uma ligação muito lenta pois um proxy é de tecnologia inferior que não é capaz de oferecer ligações mais rápidas. III. VPN oferece um nível de criptografia elevado, tornando praticamente impossível para um hacker ou criminoso virtual intrometer-se na sua segurança online. Enquanto que PROXY oferece um nível de segurança muito baixo, pois não criptografa qualquer tráfego que passe pelos servidores, tornando-o vulnerável a criminosos virtuais e hackers.

Assinale a alternativa correta:

I. Com uma VPN pode-se acessar qualquer website em qualquer sítio do mundo, enquanto que um PROXY funciona apenas para certas restrições geográficas e não pode ajudar caso se queira evitar firewalls. II. Com uma VPN, a velocidade da sua ligação não é influenciada pois elas oferecem algumas funcionalidades como proxies SOCKS e DNS inteligente, enquanto que com PROXY o mais provável é ter uma ligação muito lenta pois um proxy é de tecnologia inferior que não é capaz de oferecer ligações mais rápidas. III. VPN oferece um nível de criptografia elevado, tornando praticamente impossível para um hacker ou criminoso virtual intrometer-se na sua segurança online. Enquanto que PROXY oferece um nível de segurança muito baixo, pois não criptografa qualquer tráfego que passe pelos servidores, tornando-o vulnerável a criminosos virtuais e hackers.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

1059197

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Segurança da Informação

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

- CriptografiaCriptografia de Curva Elíptica (ECC)

Certo método de criptografia utiliza duas chaves distintas, uma

pública, que pode ser livremente divulgada, e outra privada,

que deve ser mantida em segredo por seu proprietário.

Quando uma informação é codificada com uma das chaves,

somente a outra chave do par pode decodificá-la. A chave

privada pode ser armazenada de várias maneiras, como um

arquivo no computador, um smartcard ou um token. Exemplos

desse método criptográfico são RSA, DSA, ECC e Diffie-Hellman. Esse método é conhecido por criptografia de chaves:

Provas

Questão presente nas seguintes provas

1059196

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

Uma rede de computadores foi configurada por meio do IP

199.217.137.32/27, de acordo com a notação CIDR. Concluise que a máscara de rede para essa rede é:

Provas

Questão presente nas seguintes provas

1059195

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Disciplina: TI - Redes de Computadores

Banca: FUNRIO

Orgão: Câm. São João Meriti-RJ

Provas:

Tendo por referência o modelo OSI/ISO, a detecção e correção

de erros é função principal da camada denominada:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container