Foram encontradas 384 questões.

Assinale a opção que apresenta, se for o caso, a diferença entre os seletores CSS "div > p" e "div p".

Provas

Um dos principais benefícios de se ter páginas web responsivas é melhorar a experiência do usuário em dispositivos móveis.

Assinale a opção que apresenta o trecho correto de código que deve ser inserido em uma página web para torná-la responsiva.

Provas

O desenvolvimento de aplicações nativas em nuvem é uma abordagem voltada para a criação, execução e aprimoramento de aplicações com base em tecnologias e técnicas reconhecidas de cloud computing. Uma aplicação nativa em nuvem

Provas

Em janeiro de X0, uma entidade apresentava ponto de equilíbrio contábil mensal de R$50.000.

Em fevereiro, a entidade aumentou o salário de seus empregados, de modo que houve um acréscimo de 30% na folha de pagamento.

A variação no ponto de equilíbrio contábil em fevereiro de X0, considerando que a folha de pagamento da entidade equivale a 50% dos custos e despesas fixos e que não houve outras mudanças, foi de

Provas

O método de custeio que diz respeito ao valor que uma entidade fixa como meta para o período seguinte, levando em consideração as deficiências sabidamente existentes em termos de qualidade de alguns fatores como materiais, mão-de-obra e equipamentos é o

Provas

Sobre detecção de anomalias, analise as afirmativas a seguir.

I. São exemplos de detecção de anomalias: detecção de fraude, detecção de intrusão, monitoramento de sistemas de saúde, qualidade de um produto.

II. São métodos que conseguem lidar com detecção de anomalias: algoritmos baseados em densidade, análise de agrupamento, redes neurais recorrentes, redes bayesianas e modelos de Markov escondidos.

III. A distribuição normal é a distribuição mais comum dos dados considerados dentro de uma normalidade, porém, podemos obter normalidade também por meio de outros tipos de distribuição como a distribuição de Bernoulli, distribuição uniforme, distribuição binomial e distribuição de Minkowski.

IV. A métrica de avaliação desses métodos pode ajudar na identificação de dados fora do padrão. Portanto, as métricas de precisão, sensibilidade e medida-F1 são exemplos de métricas utilizadas para detecção de anomalias.

Está correto o que se afirma em

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia Assimétrica

- Segurança LógicaSegurança em Correio Eletrônico

Uma empresa se depara com o seguinte problema:

Muitos processos de aprovação de despesa são desenvolvidos por meio de comunicação via correio eletrônico; a comunicação com os clientes também é feita via correio eletrônico. Adicionalmente, um levantamento recente mostrou que 70% dos diretores e funcionários utilizam rotineiramente o e-mail corporativo em seus telefones celulares.

Visando a melhorar a segurança desse processo, o Comitê de Segurança da Informação da empresa estipulou que:

1. Uma política fosse desenvolvida estabelecendo quais proteções deveriam ser adotadas no uso de e-mails em dispositivos móveis.

2. A política citada no item 1 contivesse mecanismos a serem implantados que protegessem a confidencialidade e a integridade das informações contidas nos e-mails.

Levando em conta tal histórico, a referida política deverá incluir um a ser implantado no e-mail corporativo e deverá ser obrigatório nos dispositivos móveis. Isso proporcionará segurança por meio do uso de e .

As lacunas ficam corretamente preenchidas respectivamente por

Provas

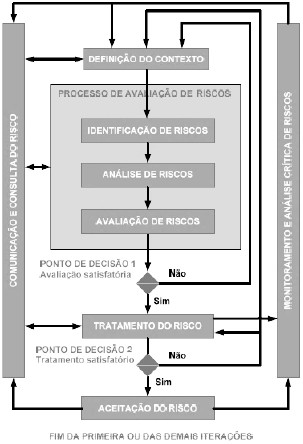

A norma NBR-ISSO-IEC 27005:2019 ilustra o processo de gestão de riscos de segurança da informação com a figura abaixo.

Entendendo o diagrama acima como um processo, devemos esperar como saída da atividade DEFINIÇÃO DO CONTEXTO, de acordo com a norma NBR-ISSO-IEC 27005:2019,

Provas

Segundo a NBR-ISO-IEC 27001 / 2013, assinale a opção que indica a entidade na organização que deve assegurar que as responsabilidades e autoridades dos papéis relevantes para a segurança da informação sejam atribuídos e comunicados.

Provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoZero Day Vulnerability

- Segurança LógicaFerramentas Antimalware

Visando a defender-se de ameaças na internet, uma empresa implementa um software de proteção baseado em assinaturas em seus computadores. Esse software funciona por meio da comparação de assinaturas de programas que são executados no computador com um banco de dados de assinaturas de programas maliciosos atualizado diariamente.

Em um determinado dia, após investigar o comportamento anômalo de um computador, a equipe de segurança da empresa identifica que existe um processo chamado comjumper.exe rodando e consumindo grande quantidade de CPU no computador.

Com essas informações o computador é enviado para análise em uma empresa especialista.

A resposta da empresa é de que o programa comjumper.exe é uma variação nova e inédita do malware Adylkuzz e recomenda que sejam tomadas medidas adicionais de proteção para detecção deste tipo de ameaça na rede.

Com base nessas informações, assinale a opção que apresenta uma correta classificação do tipo de malware e uma medida que pode efetivamente proteger o ambiente.

Provas

Caderno Container