Foram encontradas 120 questões.

Provas

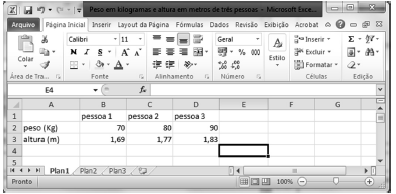

A figura acima ilustra uma janela do Word 2010, com parte de um texto em processo de edição. A esse respeito, julgue o item a seguir.

Para centralizar a primeira linha do texto, é suficiente posicionar o cursor em qualquer palavra dessa linha e, em seguida, clicar o botão ![]() .

.

Provas

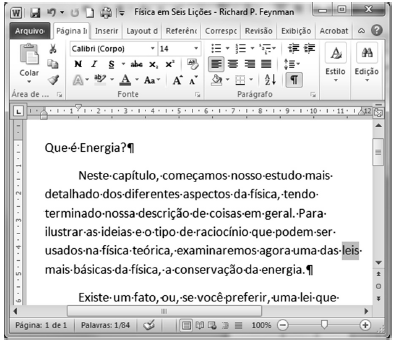

A figura acima mostra uma janela do Windows 7 exibindo os arquivos contidos na pasta Perito. Com relação a essa figura e ao Windows 7, julgue o item subsequente.

Ao se clicar o ícone ![]() e, em seguida o ícone

e, em seguida o ícone ![]() , serão exibidos dados estatísticos do arquivo, tais como o seu tamanho, em bytes, o autor, e a data da última modificação.

, serão exibidos dados estatísticos do arquivo, tais como o seu tamanho, em bytes, o autor, e a data da última modificação.

Provas

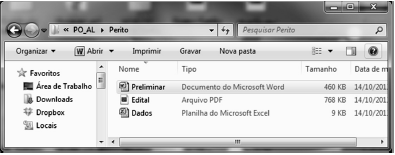

A figura acima mostra uma janela do Windows 7 exibindo os arquivos contidos na pasta Perito. Com relação a essa figura e ao Windows 7, julgue o item subsequente.

O ícone ![]() é um arquivo do editor de texto WordPad.

é um arquivo do editor de texto WordPad.

Provas

Provas

De acordo com as normas NBR ISO/IEC n.º 27.001 e n.º 27.002 julgue o item a seguir, acerca de gestão de segurança da informação.

Supondo que, no banco de dados de uma organização, estejam armazenados dados que são apresentados na interface web de uma aplicação para seus usuários, é possível dispensar a classificação das informações, uma vez que a aplicação web manipula os dados e os apresenta para os usuários da aplicação.

Provas

Provas

Provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- GestãoGestão de Continuidade de NegóciosRecuperação de Desastres

Provas

Provas

Caderno Container