Foram encontradas 40 questões.

A Declaração de Salamanca (UNESCO, 1994)

é considerada um marco para a educação inclusiva

porque:

Provas

Questão presente nas seguintes provas

A escola inclusiva protagonizada a partir da

Lei de Diretrizes e Bases (LDB) Nº 9394/96 está a

demandar dos professores um perfil e formação:

Provas

Questão presente nas seguintes provas

- Planejamento na EducaçãoNíveis e tipos de planejamentoPlanejamento Educacional

- Temas Educacionais Pedagógicos

O planejamento da escola segue uma

metodologia que denota a visão de poder subjacente

às práticas educativas. No modelo de planejamento

participativo:

Provas

Questão presente nas seguintes provas

Analise o texto a seguir:

“A responsabilidade social da escola e dos professores é muito grande, pois cabe-lhes escolher qual concepção de vida e de sociedade deve ser trazida à consideração dos alunos e quais conteúdos e métodos lhes propiciam o domínio dos conhecimentos e a capacidade de raciocínio necessários à compreensão da realidade social e a atividade prática na profissão, na política, nos movimentos sociais.” (José Carlos Libâneo, 2013, p. 21).

A partir do texto acima infere-se que:

I- Os professores precisam compreender as contradições que atravessam a nossa sociedade e precisam acreditar que as relações sociais existentes na sociedade não são estáticas.

II- Na sociedade de classes, os trabalhadores não têm liberdade para formular objetivos e meios do processo educativo alinhados com as lutas pela transformação do sistema de relações sociais vigentes.

III- O reconhecimento do papel político do trabalho docente implica a compreensão e a luta pela modificação das relações de poder.

Está CORRETO o que se afirma em:

“A responsabilidade social da escola e dos professores é muito grande, pois cabe-lhes escolher qual concepção de vida e de sociedade deve ser trazida à consideração dos alunos e quais conteúdos e métodos lhes propiciam o domínio dos conhecimentos e a capacidade de raciocínio necessários à compreensão da realidade social e a atividade prática na profissão, na política, nos movimentos sociais.” (José Carlos Libâneo, 2013, p. 21).

A partir do texto acima infere-se que:

I- Os professores precisam compreender as contradições que atravessam a nossa sociedade e precisam acreditar que as relações sociais existentes na sociedade não são estáticas.

II- Na sociedade de classes, os trabalhadores não têm liberdade para formular objetivos e meios do processo educativo alinhados com as lutas pela transformação do sistema de relações sociais vigentes.

III- O reconhecimento do papel político do trabalho docente implica a compreensão e a luta pela modificação das relações de poder.

Está CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

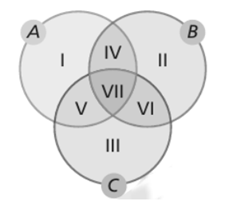

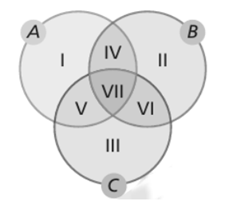

Cada região do diagrama abaixo está

representada por um número. A região VI pode ser

representada por qual das seguintes operações com

conjuntos:

Provas

Questão presente nas seguintes provas

- Lógica ProposicionalContingência, Contradição e Tautologia

- Lógica ProposicionalEquivalências Lógicas

Dada duas proposições, p e q, podemos dizer

que a alternativa que corresponde a resolução da

tabela-verdade para a coluna:

~(p∧q)∨∼(q↔p)

É a seguinte:

~(p∧q)∨∼(q↔p)

É a seguinte:

Provas

Questão presente nas seguintes provas

Considere as seguintes proposições:

p: Carlos é engenheiro.

q: Carlos é pobre.

A contrapositiva da recíproca associada a condicional p→~q, é:

p: Carlos é engenheiro.

q: Carlos é pobre.

A contrapositiva da recíproca associada a condicional p→~q, é:

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica a negação da

proposição composta:

“O gato não mia ou não está doente”

“O gato não mia ou não está doente”

Provas

Questão presente nas seguintes provas

Com relação ao uso das regras de inferência,

analise as seguintes afirmativas:

I- Regra da adição: Dada uma proposição p, dela se pode deduzir a sua disjunção com qualquer outra proposição, por exemplo, deduzir p ∨ q, ou p ∨ r.

II- Regra da simplificação: Permite deduzir de duas proposições dadas p e q (premissas) a sua conjunção, p ∧ q ou q ∧ p (conclusão).

III- Regra Modus ponens: conhecida também como regra da separação, permite deduzir da disjunção p ∨ q de duas proposições e da negação ~p (ou ~q) de uma delas a outra proposição q (ou p).

IV- Regra Modus tollens: permite, a partir das premissas p→q (condicional) e ~q (negação do consequente), deduzir como conclusão ~p (negação do antecedente).

Estão corretas as afirmativas:

I- Regra da adição: Dada uma proposição p, dela se pode deduzir a sua disjunção com qualquer outra proposição, por exemplo, deduzir p ∨ q, ou p ∨ r.

II- Regra da simplificação: Permite deduzir de duas proposições dadas p e q (premissas) a sua conjunção, p ∧ q ou q ∧ p (conclusão).

III- Regra Modus ponens: conhecida também como regra da separação, permite deduzir da disjunção p ∨ q de duas proposições e da negação ~p (ou ~q) de uma delas a outra proposição q (ou p).

IV- Regra Modus tollens: permite, a partir das premissas p→q (condicional) e ~q (negação do consequente), deduzir como conclusão ~p (negação do antecedente).

Estão corretas as afirmativas:

Provas

Questão presente nas seguintes provas

3712101

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Mogeiro-PB

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Mogeiro-PB

Provas:

Diversas são as estratégias adotadas para garantir

a confidencialidade, integridade e disponibilidade

das informações. Dentre as mais utilizadas,

destacam-se o uso de firewalls, antivírus e práticas

seguras de navegação. Pragas digitais, como vírus,

Worms e trojans, exploram continuamente falhas

nos sistemas e podem causar danos ou roubar

dados. Sobre segurança da informação, analise as

afirmações a seguir:

I- Os Firewalls servem para eliminar vírus automaticamente do sistema, assim que são detectados.

II- Trojans (ou cavalos de Tróia) disfarçam-se de programas legítimos para enganar o usuário.

III- Boas práticas de segurança da informação incluem a segurança em dois fatores e backups regulares.

IV- Manter o sistema operacional e os aplicativos atualizados ajuda a prevenir ataques de pragas digitais.

V- Segurança da informação se resume à utilização de senhas fortes.

Estão CORRETAS APENAS:

I- Os Firewalls servem para eliminar vírus automaticamente do sistema, assim que são detectados.

II- Trojans (ou cavalos de Tróia) disfarçam-se de programas legítimos para enganar o usuário.

III- Boas práticas de segurança da informação incluem a segurança em dois fatores e backups regulares.

IV- Manter o sistema operacional e os aplicativos atualizados ajuda a prevenir ataques de pragas digitais.

V- Segurança da informação se resume à utilização de senhas fortes.

Estão CORRETAS APENAS:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container