Foram encontradas 140 questões.

Atenção: Para responder à questão, considere a descrição de sistemas de senhas abaixo.

− Cada senha, do sistema de senhas J, é formada por duas letras dentre as 10 primeiras letras do alfabeto seguidas de três algarismos ímpares.

− Cada senha, do sistema de senhas K, é formada por três letras vogais seguidas de dois algarismos diferentes.

− Cada senha, do sistema de senhas L, é formada por uma letra dentre as dez primeiras consoantes, seguida por duas letras vogais diferentes e ainda seguidas por dois algarismos diferentes dentre os oito primeiros algarismos.

A senha de um computador foi criada utilizando-se o sistema J. Alguém que tentar descobrir essa senha por meio de 250 tentativas diferentes, tem uma probabilidade de acerto de

Provas

Questão presente nas seguintes provas

Devido ao fato de os serviços não serem estocáveis, ou seja, o serviço é consumido assim que é gerado, é importante que seja conhecido o seu comportamento ao longo do tempo para que a quantidade adequada de recursos seja alocada. Como exemplo, considere um site de e-commerce durante o dia das mães, dia das crianças e o período de Natal. Com certeza o volume de compras é bem maior do que nas datas normais. Sabendo-se o comportamento do serviço, é possível aumentar o estoque de produtos e ampliar a capacidade de acesso ao site nestas datas. De acordo com a ITIL v3 edição 2011, o processo responsável pelo entendimento, previsão e influência da necessidade do cliente por serviços é o processo da Estratégia de Serviços denominado Gerenciamento de

Provas

Questão presente nas seguintes provas

Considere que a Secretaria de Estado da Fazenda do Maranhão tenha adotado as práticas de governança de TI do COBIT 5 e espera resultados positivos da aplicação e uso dos habilitadores. Para controlar o desempenho dos habilitadores, as seguintes perguntas terão de ser monitoradas e posteriormente respondidas, periodicamente, com base em indicadores:

− As necessidades ...I... foram consideradas?

− As ...II... do habilitador foram atingidas?

− O ...III... do habilitador é controlado?

− As ...IV... foram aplicadas?

Sabendo-se que os dois primeiros itens tratam de indicadores de resultado e os dois últimos tratam de indicadores de progresso, as lacunas de I a IV são preenchidas, correta e respectivamente, com:

Provas

Questão presente nas seguintes provas

Os projetos são empreendidos para alcançar resultados de negócios estratégicos e, para isto, as organizações adotam processos e procedimentos formais de governança organizacional. De acordo com o PMBOK 5ª edição,

Provas

Questão presente nas seguintes provas

A homologação

Provas

Questão presente nas seguintes provas

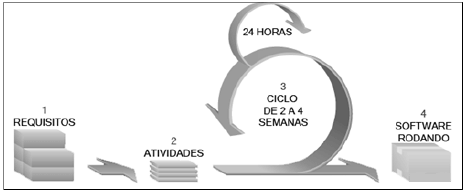

A metodologia ágil Scrum é baseada em um ciclo de atividades ilustradas na figura abaixo:

Considerando as atividades de 1 a 4 apresentadas na figura e os fundamentos dos métodos ágeis, é correto afirmar:

Provas

Questão presente nas seguintes provas

A Engenharia de Requisitos utiliza algumas técnicas que apoiam as atividades de levantamento de requisitos, sendo a entrevista uma das mais utilizadas. Uma entrevista pode ser estruturada de formas diferentes, como na estrutura em

Provas

Questão presente nas seguintes provas

Estando em um ambiente em condições ideais com o sistema operacional Windows Server 2012 instalado, um Técnico da Receita Estadual pode, corretamente,

Provas

Questão presente nas seguintes provas

Um Técnico da Receita Estadual foi solicitado para fazer uma atualização do Sistema Operacional (SO) de um dispositivo para o Windows 10. Neste cenário é correto afirmar:

Provas

Questão presente nas seguintes provas

Na camada de aplicação da arquitetura TCP/IP ficam os protocolos responsáveis pela comunicação com as diferentes aplicações. Em um dia de trabalho, um Técnico da Receita Estadual realizou algumas atividades na rede da Secretaria de Estado da Fazenda do Maranhão, que é baseada nesta arquitetura:

I. Fez transferência de arquivos, criou e alterou diretórios da rede;

II. Enviou diversas mensagens de e-mail;

III. Utilizou um navegador web para fazer pesquisas em diversas páginas da internet e fazer cotações de equipamentos em sites específicos;

IV. Digitou o endereço IP de um site e obteve o nome deste site na WWW;

V. Buscou obter informações de gerenciamento e controle dos equipamentos da rede, usando login de administrador.

Os protocolos da arquitetura TCP/IP que atuam na camada de aplicação e são responsáveis pelas funções ligadas às atividades de I a V, são correta e respectivamente,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container