Foram encontradas 75 questões.

TEXTO:

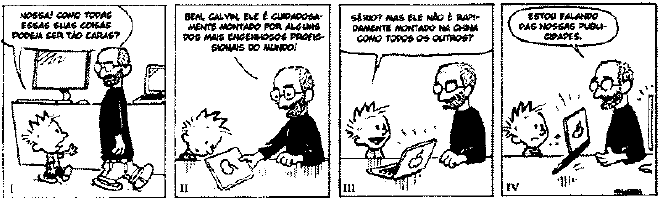

WAlTERSON, Bill. Calvin e Jobs. ln: Depósito do Calvin.

Disponível em:< http://depositodocatvin.blogspot.com.brf200811 0/calvin-e-jobs.html>. Acesso em: 3 nov. 2013.

A respeito dos aspectos linguísticos que estruturam a fala dos personagens, é correto afirmar:

Provas

Questão presente nas seguintes provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

O modelo de referência TCP/IP recebe esse nome devido aos dois dos seus principais protocolos. Trata-se de um modelo dividido em camadas e protocolos com funções e características distintas.

As camadas pertencentes a esse modelo são

Provas

Questão presente nas seguintes provas

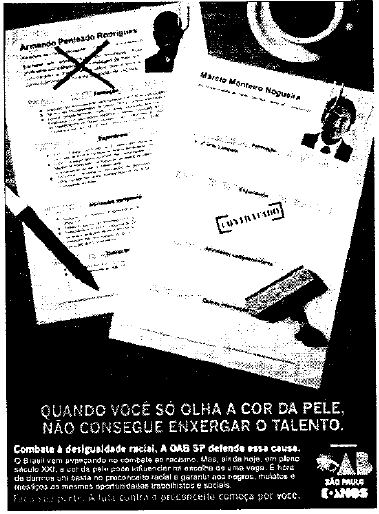

QUANDO você só olha a cor ... Disponível

em:<http://www.geledes.org.br/ images/stories.lnovotoab_lana_campanha_contra_racismo_no_ trabalho.jpg>. Acesso em: 3 dez. 2013.

Os recursos linguísticos e visuais do anúncio institucional em destaque, devidamente analisados, permitem afirmar:

Provas

Questão presente nas seguintes provas

Na modelagem de um Banco de Dados Relacional, o Modelo Lógico é usado na descrição dos dados no nivel lógico. Em contraste com o Modelo Conceituai, esses modelos são usados para especificar tanto a estrutura lógica global do BD quanto uma descrição em alto nível da implementação.

Assim, é uma característica do Modelo Lógico

Provas

Questão presente nas seguintes provas

Com relação aos servidores DNS, é correto afirmar:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalIdentidade Digital

Com base nas afirmativas, analise-as e marque V para as verdadeiras e F, para as falsas.

( ) A integridade visa assegurar que um documento não teve seu conteúdo alterado após ter sido assinado e, para isso, o sistema é capaz de detectar alterações não autorizadas no conteúdo, objetivando que o destinatário verifique que os dados não foram modificados indevidamente.

( ) A autenticidade visa estabelecer a validade da transmissão, da mensagem e do seu remetente, visando que o destinatário possa comprovar a origem e autoria de um determinado documento.

( ) O certificado digital é um software que faz o papel de uma identidade digital, ou seja, permite comprovar, de forma eletrônica, a identidade do usuário.

A alternativa que contém a sequência correta, de cima para baixo, é a

Provas

Questão presente nas seguintes provas

- Banco de Dados RelacionalTipos de ChavesChave Candidata

- Banco de Dados RelacionalTipos de ChavesChave Primária

Um bom SGBD deve evitar a entrada de informação incorreta ou inconsistente em sua base de dados, garantindo, com isso, a qualidade da informação inserida.

Tomando-se como referência essa informação, é correto afirmar:

Provas

Questão presente nas seguintes provas

O algoritmo de BubbleSort está entre os mais conhecidos e difundidos métodos de ordenação de arrays.

Para ordenar o array (5-3-1-4-2), a quantidade de trocas necessárias é

Provas

Questão presente nas seguintes provas

A configuração de um servidor DHCP envolve diversos parâmetros que têm nomenclaturas diferentes a depender do sistema operacional a ser usado.

Mas, de forma geral, é possível afirmar que

Provas

Questão presente nas seguintes provas

Atualmente, toda máquina conectada a uma rede deveria estar protegida com algum antivírus. A quantidade e a diversidade de vírus espalhados pela rede é cada vez maior e com características diversas.

O virus que causou um dos maiores prejuízos em 2004, cerca de 90 bilhões de dólares, sendo espalhado via e-mail e em redes P2P e que criava uma porta dos fundos no sistema operacional infectado, iniciando um ataque OoS em 1 ° de fevereiro e finalizando em 1 z de' fevereiro, é

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container