Foram encontradas 505 questões.

Provas

A função Compras em uma organização diz respeito a todo o complexo que envolve o processo da aquisição, da licitação, do julgamento das propostas de fornecimento de materiais e serviços, bem como da contratação de fornecedores. Esse processo tem por objetivos:

I. Comprar de forma eficiente, maximizando o ganho para a empresa, dentro dos padrões éticos.

II. Garantir o suprimento dos materiais, nas quantidades e nos prazos exigidos pelos usuários.

III. Criar e desenvolver, de forma permanente e intensiva, um cadastro de fornecedores de suprimentos que garanta o fluxo de materiais de forma contínua a serem abastecidos na empresa.

IV. Manter uma boa articulação tanto internamente, na empresa, quanto externamente, no mercado em geral e, especialmente, com os fornecedores de insumos e produtos exigidos pela empresa.

V. Criar rotinas e procedimentos dentro dos processos de aquisição que sejam ágeis e que permitam um efetivo controle de todo o processo.

Quais estão corretas?

Provas

Provas

Provas

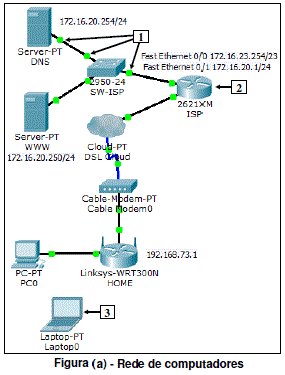

- AbrangênciaLAN: Local Area Network

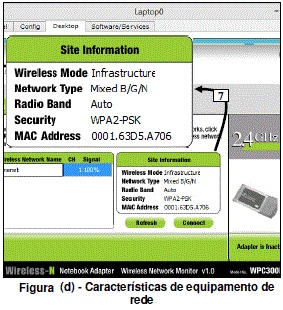

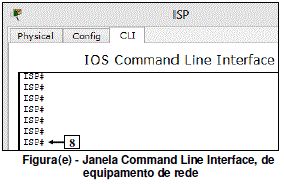

- Equipamentos de RedeRoteador

- Equipamentos de RedeSwitch

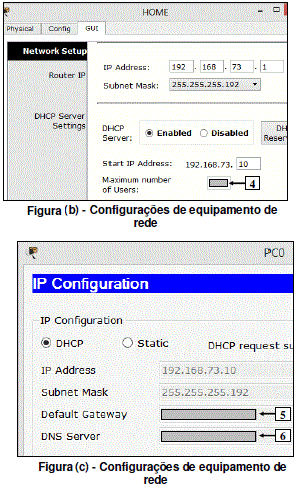

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaVulnerabilidade

- Conceitos BásicosTerminologiaAtivo

Provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasPharming

- Ataques e Golpes e AmeaçasPhishing Scam

Provas

Provas

- Organização e Administração de ArquivosArquivamento e Ordenação de DocumentosMétodos de Arquivamento (Ordenação de Documentos)

Provas

Caderno Container